製品・サービス

製品

サービス

- 簡易セキュリティコンサルティング【コンサルティング】

- Splunk SOAR 自動化アセスメントサービス【コンサルティング】

- ダッシュボード/SPL作成パック【実装・構築支援】

- バージョンアップサービス【実装・構築支援】

- Splunk Premium Apps 構築サポートサービス【実装・構築支援】

- Splunkセキュリティログ分析スタートパッケージ【独自App/サービス】

- Splunk × CrowdStrike Falcon Insight, Macnica Original App【独自App/サービス】

- 政府統一基準対応App【独自App/サービス】

- Smart Security Monitoring App【独自App/サービス】

- Splunk × LANSCOPE Original App 【独自App/サービス】

- Security Monitoring App for Box【独自App/サービス】

- Cloud Security Monitoring App【独自App/サービス】

- SIEM運用監視サービス【独自App/サービス】

- サービス一覧

- Macnica Premium Support for Splunk(利活用支援、バージョンアップ見守り)

- Macnica Premium Support for Splunk スキルアップパッケージ

Splunk

スプランク

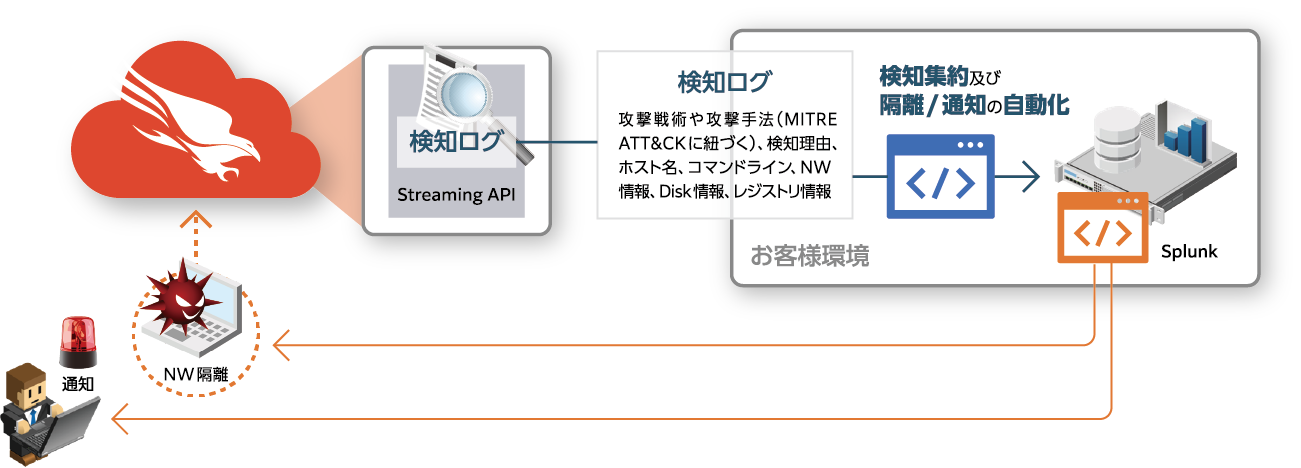

自動隔離機能による運用簡素化

端末の自動隔離

CrowdStrike Falcon導入端末から発砲されるアラートに対し、FalconのAPI(Streaming API)を用いて検知情報の集約→端末の自動隔離を指示

CrowdStrike Falcon導入端末から発砲されるアラートに対し、FalconのAPI(Streaming API)を用いて検知情報の集約→端末の自動隔離を指示

セキュリティ運用を強力バックアップ

自動端末隔離によって、セキュリティ運用部隊のオンサイトでの工数削減、休日深夜帯など時間外のセキュリティ運用を強力にバックアップ

自動端末隔離によって、セキュリティ運用部隊のオンサイトでの工数削減、休日深夜帯など時間外のセキュリティ運用を強力にバックアップ

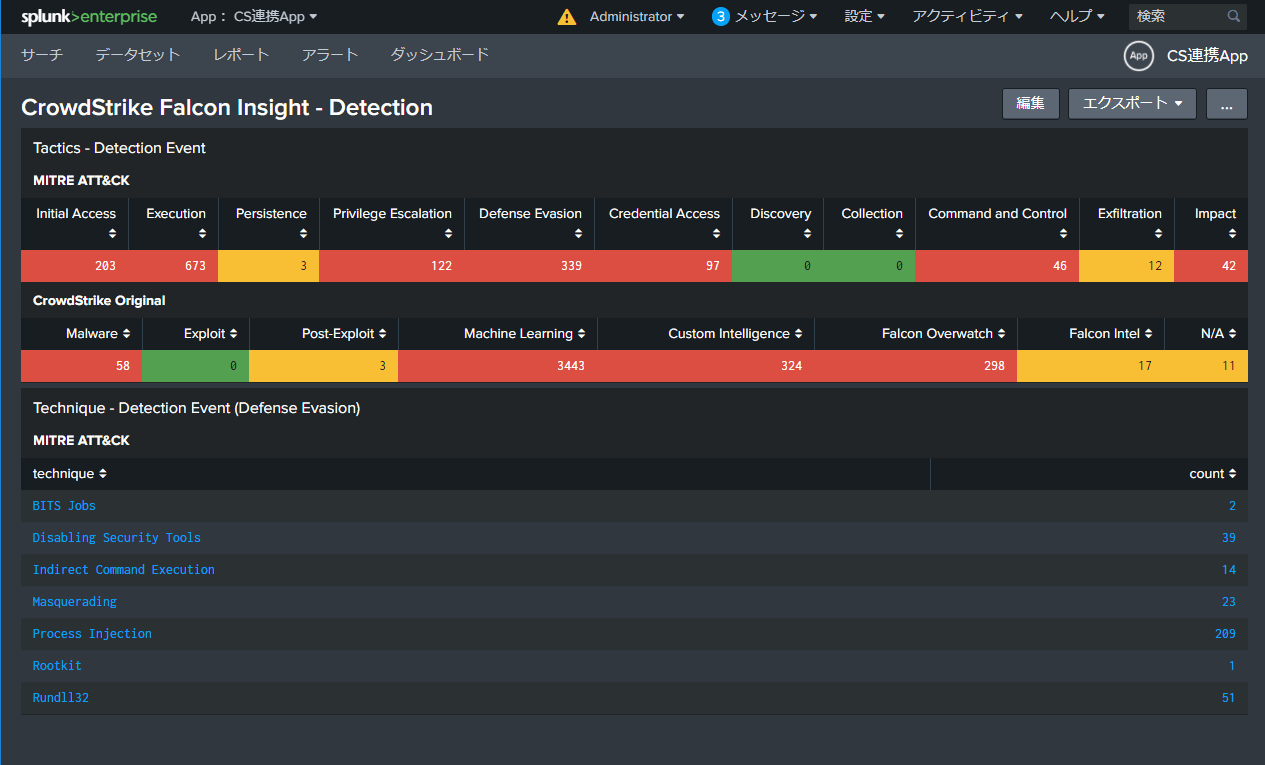

ダッシュボード・レポーティングによる検知状況の分析

エンドポイントの検知状況を可視化

検知ログの統計・解析から脅威にさらされたエンドポイントの可視化、お客様固有の要望に応じたカスタマイズダッシュボードを作成可能

検知ログの統計・解析から脅威にさらされたエンドポイントの可視化、お客様固有の要望に応じたカスタマイズダッシュボードを作成可能

全てのログを一元管理

既にお持ちの他のセキュリティ・ネットワークログもSplunkに取り込むことで、全体的なログ運用をSplunkで一元管理が可能に

既にお持ちの他のセキュリティ・ネットワークログもSplunkに取り込むことで、全体的なログ運用をSplunkで一元管理が可能に

自動隔離機能

- 初動対応を自動化

検知情報をSplunkに収集した上で、特定条件(Severity:High以上、特定端末以外)を満たす場合に、CrowdStrikeのNW隔離用APIを実行し論理的に隔離する、自動の初動対応が可能です。 - CrowdStrikeの検知情報をSplunk上で確認可能に

CrowdStrikeで検知した一次情報をSplunk上で確認できます。また、管理コンソールからの端末のネットワーク隔離操作の自動化が可能です。 - リアルタイム通知

隔離/検知等の通知は、Slackを通じて行われます(デフォルト設定)。Slack以外にも、メール、Teamsによる通知方法にカスタマイズすることも可能です。

Splunk要件:【バージョン】 Splunk Enterprise v8.0以上(Splunk Cloudは対象外)【 搭載OS】 Linux OSのみ

CrowdStrike要件:【ライセンス】 Falcon insight、Threat Graph

ダッシュボード・レポーティング

- シームレスな分析~設定変更

脅威にさらされたエンドポイントの検知状況をSplunk上で管理したり、検知ログを活用した分析が可能です。また、CrowdStrikeのログ全体をSplunkで一元管理できます。(アクティビティログの取り込みの一部は、CrowdStrike Falcon Insight側でFDR(Falcon Data Replicator)が必要となります)ダッシュボードからのドリルダウンでCrowdStrikeのコンソールへ移動も可能、分析から設定変更までをシームレスに行うことができます。 - ログの保存・閲覧

例えばCrowdStrike上での検知ログ保存期間以降も、Splunkと連携し、ストレージ保存を行っていただくことで、お客様のセキュリティポリシーに応じたログの保存・閲覧が可能になります。

ご提供形態

販売パートナー様経由 or ユーザ企業様直接販売も可能

※価格はユーザ企業様向け定価 ※ 販売パートナー様向けには仕切り提供がございます

ご提供価格

| トライアルプラン | スタンダードプラン | プレミアムプラン | |

|---|---|---|---|

| 価格(年間) |

無償 |

¥660,000~ |

¥1,980,000~ |

| サポート |

× |

○ |

○ |

| App 実装・カスタマイズ |

× |

× |

○※1 |

※1 実装内容、カスタマイズ内容に関しては別途ご相談ください

お問い合わせ・資料請求

株式会社マクニカ Splunk 担当

- TEL:045-476-2010

- E-mail:splunk-sales@macnica.co.jp

平日 9:00~17:00