Splunk

スプランク

Splunk for Security

なぜ標的型攻撃対策において、ログ分析が重要なのか?それは、インシデントが発生した際に、迅速に攻撃の痕跡を確認し被害を最小限にとどめるためです。

迅速にログ分析が可能な環境を整えておくことのメリットとしては以下が上げられます。

- 影響範囲を特定するまでの時間を短縮(インシデントレスポンスの向上)

- インシデント発生時、各種疑わしいログを人間の手で突き合わせる調査による工数を削減

上記のように、Splunkでログを集めて可視化、分析する重要性を理解しつつも、取込むべきログの選定が難しい、ということが昨今多くのお客様で課題になっています。

どのログを対象に分析をすればよいのか、何を見ればいいのかがわからず、思うようにSplunkを活用できていない方も多いのではないでしょうか。

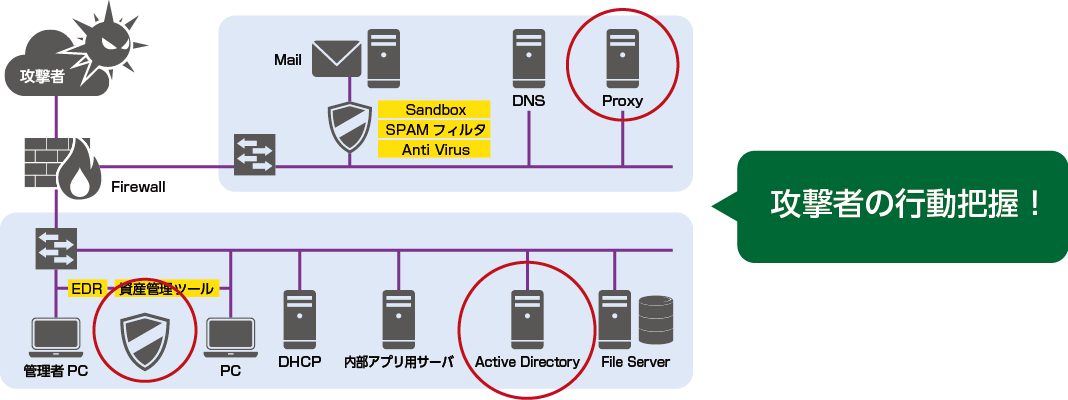

標的型攻撃対策において、分析すべき重要なログソースは、

Proxy/Active Directory/EDR・資産管理ツール

の3種類です。

その理由は?

Splunk for Network

Splunkの強みを活かしたITインフラマネジメントの強化

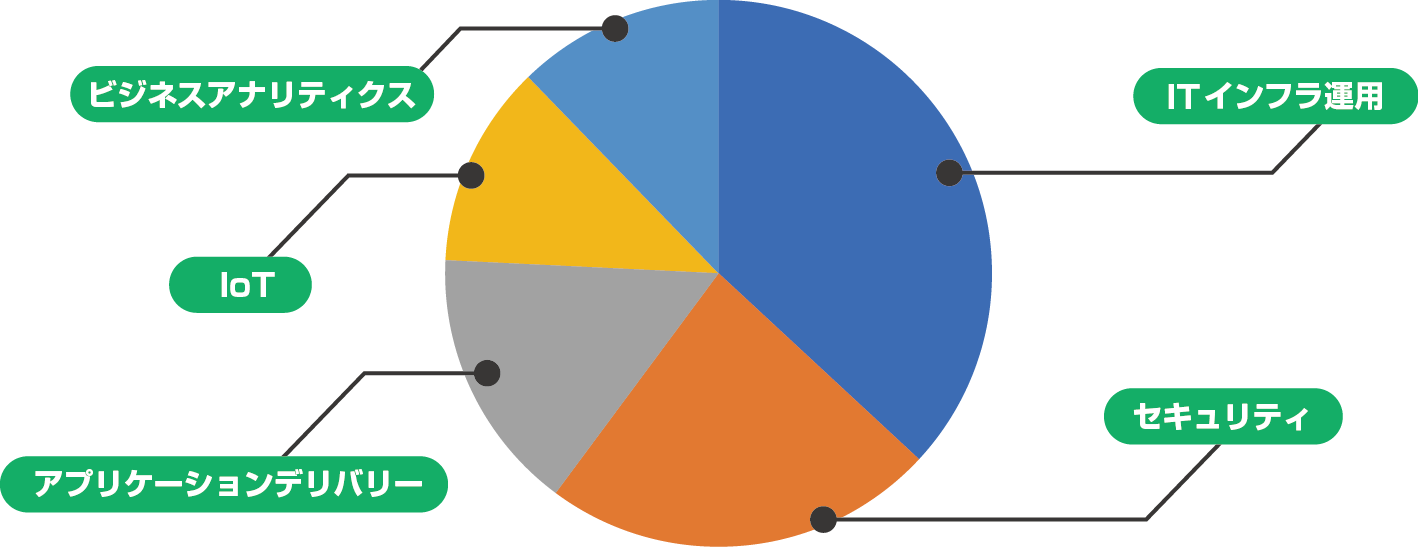

日本においては、Splunkのユースケースの8割がセキュリティ用途です。あらゆる分野で活用できるSplunk を、1つの使い方にとどめておくことは非常にもったいないことです。

世界的にも市場規模が大きく、かつ日常的にお客様が行っているITインフラ運用における分野で、Splunkの活用領域を広げていきませんか?

グローバルにおけるSplunkターゲット市場規模の割合

- 対象となるお客様

- 既にSplunkをセキュリティ用途で使用されているお客様

- 既存のITインフラ監視ツールに不満をお持ちのお客様

- AI、マシンラーニング、DX、自動化といったキーワードにご関心があるお客様

- メリット

- Splunkにセキュリティ用途として取り込み済みのProxyログの見方を変え、ITインフラ運用の観点においても活用が可能に

- 「ログとメトリクス情報の関連付け」、「長期でのログ保存」、「相関・傾向分析」を行うことで、瞬間的な監視でなく、中長期的な視点での監視も可能に

- 「ITSI (Splunk IT Service Intelligence)」により、マシンラーニングを用いたネットワーク異常などの予兆検知を実施可能に

具体的なITインフラ運用の強化のステップは?

お問い合わせ・資料請求

株式会社マクニカ Splunk 担当

- TEL:045-476-2010

- E-mail:splunk-sales@macnica.co.jp

平日 9:00~17:00