Splunk

スプランク

新時代のセキュリティ対策になぜSIEM、Splunkが欠かせないのか?

企業のセキュリティ対策において、数年前と比較するとエンドポイント側に重点を置くことや、外部へセキュリティ機能のアウトソースを選択されるお客様が増えてきています。今回のSplunk Circle 2022春におけるパネルディスカッションでは、「Why SIEM? Why Splunk?」をテーマに、リクルートの嶋寺 克彰氏とJCOMの渡辺 慎太郎氏が議論を繰り広げました。その模様をダイジェストでお届けします。

嶋寺 克彰氏

株式会社リクルート

セキュリティオペレーションセンター

ログ分析基盤チーム リーダー

渡辺 慎太郎氏

JCOM株式会社

サイバーセキュリティ推進室

マネージャ

吉田 将之

株式会社マクニカ

第2技術統括部 第1技術部第1課

(Splunk技術)課長代理

現代のセキュリティ対策にSIEMは不要なのか?

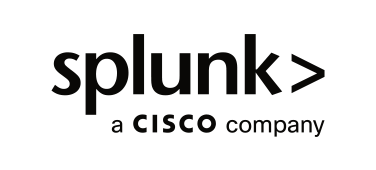

「SIEM(Security Information and Event Management)」とはNIST(アメリカ国立標準技術研究所)のサイバーセキュリティフレームワーク(CSF)における、「検知」「対応」「復旧」に対応する製品です。様々なセキュリティ機器やネットワーク機器のログを一元管理し、相関分析により、セキュリティインシデントの可能性があると認識されたアクティビティに対してアラートを生成します。

近年のサイバー攻撃の巧妙化・高度化に伴い企業におけるSIEMを活用した調査が一般的になっています。一方で、XDR(EDR/NDR等)と呼ばれる製品がSIEMと同じような機能を搭載するようになり、SIEMは不要なのではないかという意見も一部で耳にするようになりました。

その上で、まずは改めてなぜSIEMが必要なのか、ディスカッションいたしました。

セキュリティ対策の種類と機能拡張の状況

SIEM活用で得られるメリットとは

まず、嶋寺氏にリクルートのセキュリティの取り組みについて伺いました。

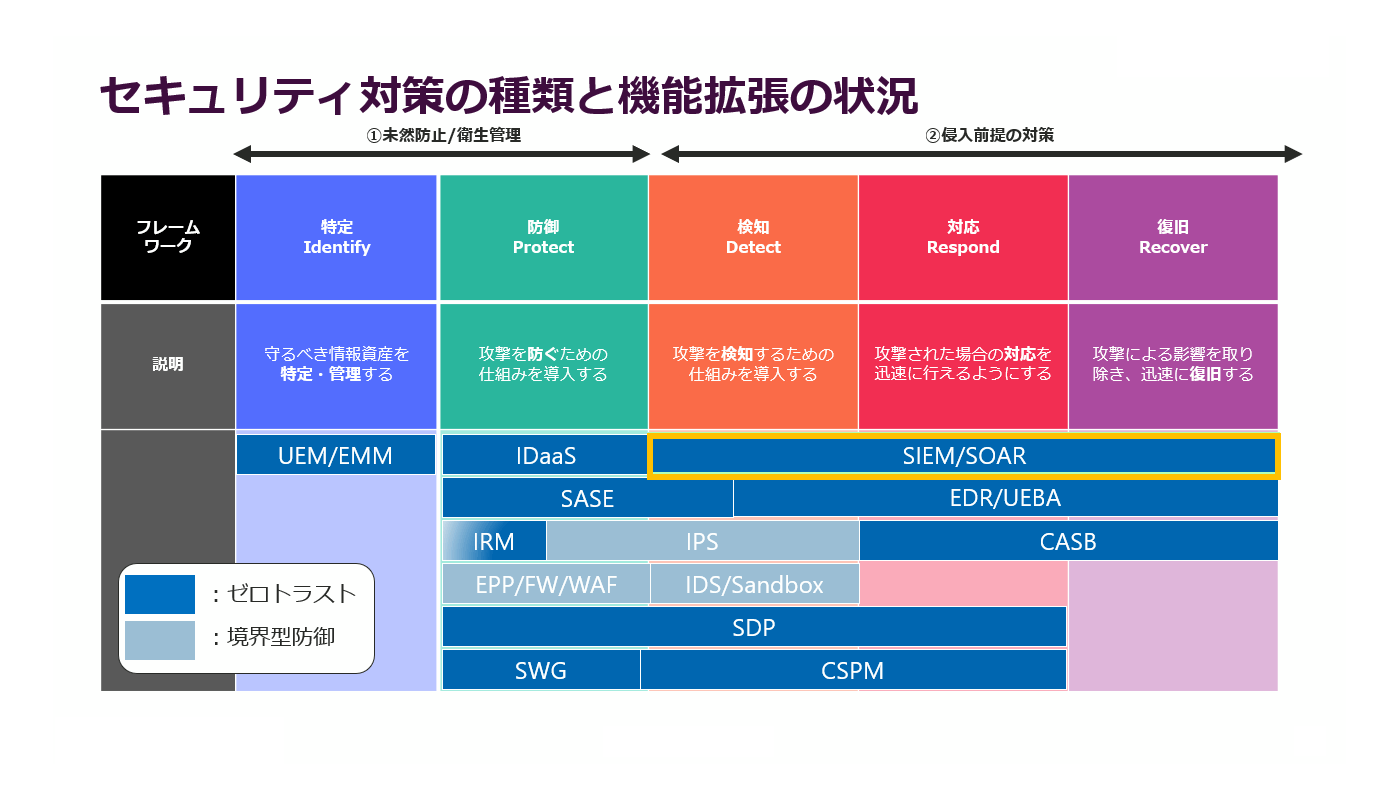

「リクルートではセキュリティの脅威について、商用環境、執務環境、外部アクター、内部アクターの4つの象限で考えています。この4象限すべてにSIEMは有効であると思います。例えば、執務環境で外部アクター、つまりマルウェアやアカウント侵害などに対して各種センサーやログで監視をしています。

これらをすべて監視するのは大変ですので、SIEMが非常に有効になります。フェーズで見るとEDRのように重複しているソリューションもありますが、そもそもSIEMは単体で動くものではなく、各種センサーやログを集めて一元管理したり、相関分析をしたりするためのものなので、相互補完しながら使っています」(嶋寺氏)

リクルートにおけるSIEM活用

次にJCOMの渡辺氏にSIEMの有用性について聞きました。

「リクルートさんが外部脅威について話されたので、私は内部不正を取り上げます。機密情報の持ち出しに代表される内部不正の検知については、ひとつのセンサーのログで完結することはありません。悪意のある内部者は、まずデータを入手する必要がありますし、それを加工するなど処理を行う必要もあります。そして最終的に持ち出すという行為が発生します。そして、それらは基本的に権限をもった行為なのです。

疑わしい振る舞いの候補を特定するには、時間の幅を考慮に入れてコンテキストを考えなければいけません。これには、複数のソースからの情報を取り入れて分析していくことが必須になります。それを実現するためには、SIEMが有効です。

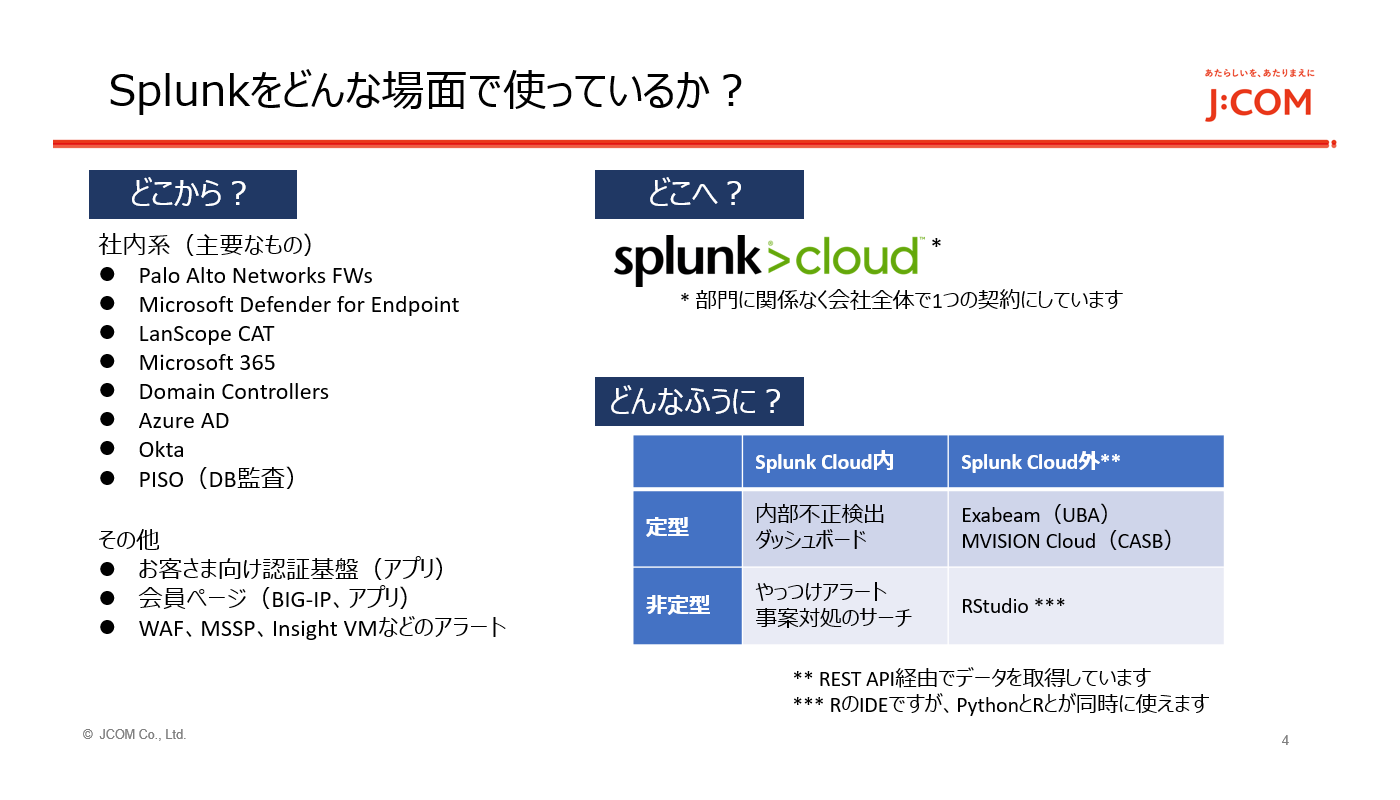

JCOMでは、社内のさまざまなシステムや、お客様向け認証基盤、会員ページなどのアプリからの情報も含めSplunk Cloudに送っています。なお、不正検知にはUEBA製品であるExabeamも導入しており、Advanced Analyticsという機能のみ利用しています。」(渡辺氏)

JCOMにおけるSIEMの活用

カタログスペックでは見えない、実運用の差

Splunkの他にも、市場にはSIEM製品が数多く存在します。では、Splunkならではの差別化ポイントはどこにあるのでしょうか。嶋寺氏は、リクルートにおける具体的なSplunkの利用環境とともに説明しました。

「リクルートでは、マルウェア対策にSplunkを活用しています。VDIには、顧客の個人情報を扱うセキュアVDIと、個人情報を扱わない標準VDIがあり、約5万人が日々の業務で使用しています。管理は別の社内システム部署が担当しているので、SOCでログを受信できるようにForwarderを導入してもらい、受信したログをログ分析基盤に入れてセキュリティ監視をしています。

なお、Splunkと他社プロダクトとを比較したところ、Splunkは『多様なログへの対応』『エンリッチメント(※)』『相関分析』『長期のログ保存』『エージェントの提供』のすべての要求カテゴリにおいて優位性が確認できました」(嶋寺氏)

※エンリッチメント:取り込み済みのデータに対し、csvファイル等から情報を付与することを指します。この処理を行うことでSplunkの利用者がデータをより理解しやすくなります。

また、カタログスペックだけでは見えてこない実運用レベルで比較すると、大きな差が表れました。

例えば「多様なログへの対応」では、Splunkの場合はログ取り込み後に柔軟にフィールド定義が可能で、加えて、ログのフォーマットが多少変わっても再取り込みなしに対応が可能です。これをSplunkでは「スキーマオンザフライ」と呼んでいます。一方、他社プロダクトでは事前にフィールドを定義しておかないとログを取り込めず、ログフォーマットが変わると再取込が必要になります。

それから、「エンリッチメント」については、ログ取り込み後にlookupでエンリッチメントできるため、ログを再取り込みする必要がほとんどありません。ちなみに、他社プロダクトではログ取り込み前にエンリッチメントをしておく必要があり、変更したい場合には再取り込みが必要になります。

「まとめるとSplunkの主な差別化ポイントは、ログを取り込む際の苦労が少ない点、フィールドが多少変わっても問題なく運用できる点、そして取り込み後にエンリッチメントできる点にあるかと思います」(嶋寺氏)

CSIRTの立場でSplunkを使い続ける理由とは

続いて渡辺氏は、デジタル・フォレンジックやインシデントレスポンスを行うCSIRTの立場からSplunkを使い続ける理由を2つ挙げました。

1つ目は、SPLというクエリ言語が非常に実用的であること。大文字・小文字を区別せずに検索できるので効率がよく、エンリッチメントできることもデジタル・フォレンジックを行ううえで必須になります。

2つ目は、REST API経由でCSV形式によりデータを取得できること。REST API経由でのデータ出力は他のSIEM製品でもできますが、たいていはJSON形式に限定されます。統計解析ソフトで使うためには、入れ子になったJSON形式を解析しやすい整然データに変換する必要があります。この作業はかなりのメモリを消費します。ですが、SplunkならデータをCSV形式ですぐに出力できるので、ストレスがありません。

「Splunkなら簡単に使いはじめることができます。それで仕事になれば、それは1つの成功です。そのうえで、構造を深く見ていくこともできますし、幅を広げていくこともできます。習熟するにつれ、使い手自身もいっしょに賢くなれるツールです」(渡辺氏)

Splunkで現代に求められるセキュリティに対応

“Why SIEM?”

セキュリティ運用には監視、検知、分析、対応などの多くの機能が求められます。SIEMを利用することでログの一元管理や相関分析により、インシデントに対する迅速な対応が可能になります。また、SIEMと他セキュリティ製品でお互いを補完しあうことで、管理工数を削減しつつ、より一層の脅威保護を実現できます。

“Why Splunk?”

事前のスキーマ定義が不要で、取り込んだ後のエンリッチメントに大きな差があるのも魅力があります。また、他社プロダクトは扱えるログ種類が限定的ですが、Splunkは多種多様なログに対応することで、複数ログの相関分析による検知精度の向上を図ることが可能です。他社プロダクトでは検知後の分析フェーズにおいて、その他のログとの突合作業が発生しますが、Splunkは一貫した1つの共通分析基盤で対応が可能です。したがって、インシデントへの対応負荷が低く、最新のランサムウェアやマルウェアへの対策が日々求められる現代において、Splunkは最適なSIEM製品と言えるのではないでしょうか。

お問い合わせ・資料請求

株式会社マクニカ Splunk 担当

- TEL:045-476-2010

- E-mail:splunk-sales@macnica.co.jp

平日 9:00~17:00