Splunk

スプランク

Splunkの活用事例に見る、ゼロトラストの効果的な進め方【Splunk Circle 2021 秋】

リモートワークの急増やクラウドサービスの普及をきっかけに、新しいセキュリティフレームワークである「ゼロトラスト」が注目を集め始めました。では、企業がゼロトラストに取り組むには、どのような課題があるのでしょう。本記事では、大成建設とセガサミーホールディングスの事例から、ゼロトラストへの取り組みと課題などについて探っていきます。

大成建設株式会社

社長室 情報企画部

プラットフォーム計画室 室長

山田 哲也氏

大成建設株式会社

社長室 情報企画部

プラットフォーム計画室 課長

植野 雅俊氏

セガサミーホールディングス株式会社

ITソリューション本部

グローバルセキュリティ推進室

スペシャリスト

佐藤 正博氏

マクニカの定義するゼロトラストとは?

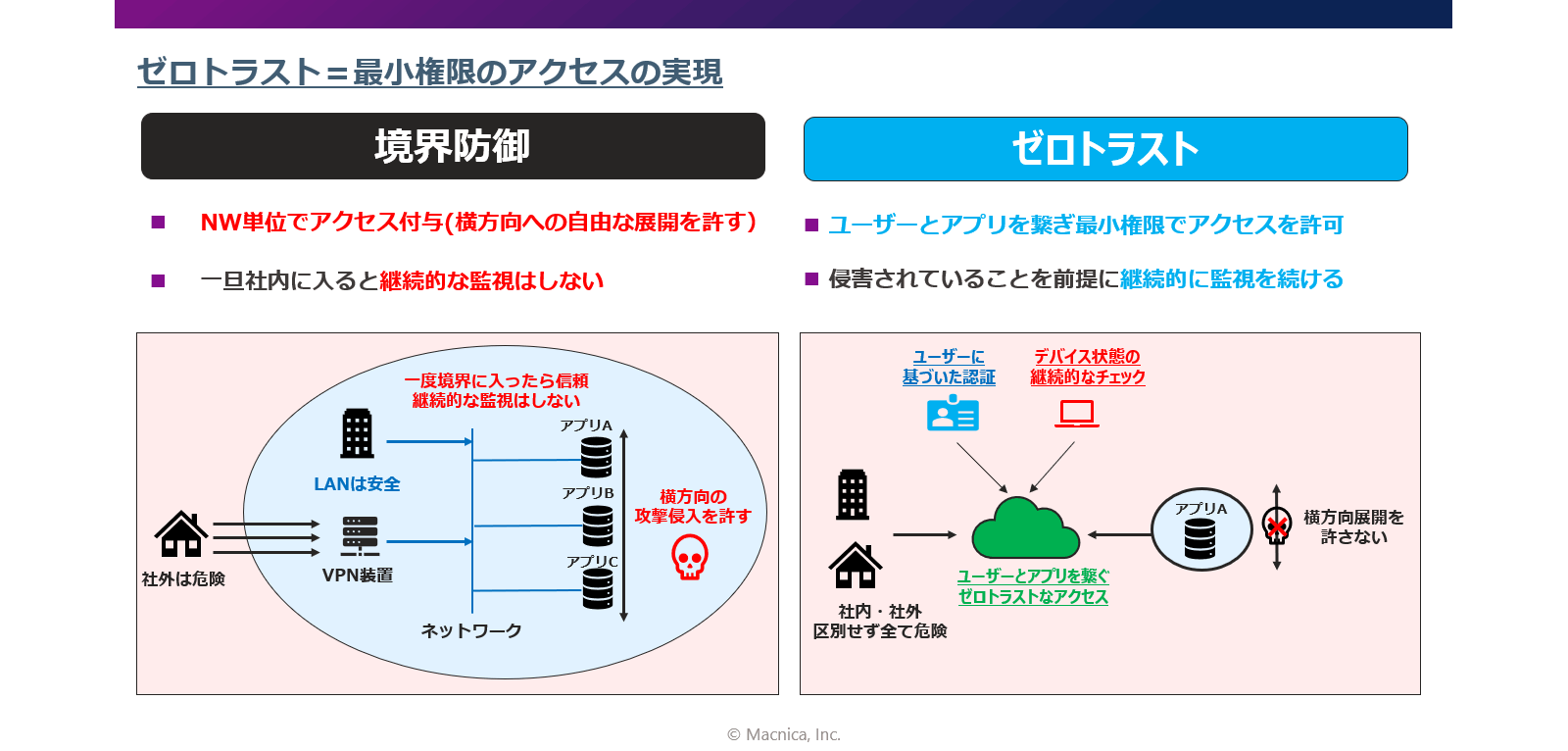

現在、ビジネス活動を行ううえでクラウドサービスの活用は欠かせないものとなり、その勢いは加速度的に増えています。さらに、昨今のコロナパンデミックにより、企業のリモートワーク導入が急増するなど、社外で業務を行う機会が多くなってきました。これにより、ファイアウォールを中心に社内ネットワークと外部ネットワークの境界線で脅威を阻止する従来の境界防御では、社内システムを守り切れなくなりました。

そこで、注目を集めているのが、すべての通信を“信頼せず”安全性を検証する「ゼロトラスト」です。マクニカでは、ユーザーとアプリをつなぎ最小権限でアクセスを許可すると定義するとともに、脅威が侵入されていることを前提に、継続的に監視を続けることでゼロトラストを実現しようとしています。

では、Splunkを利活用することでどのようにゼロトラストを進めていけばよいのでしょうか。ここからは、大成建設とセガサミーホールディングスを例にゼロトラストを進めるうえでのポイントを見ていきます。

大成建設のゼロトラストの取り組み

大成建設では、これまでは社内ネットワーク外に会社貸与のPCを持ち出さない、接続しないなどを前提に、セキュリティ対策を実施してきました。しかし、今後は社員や現場の作業効率化を目指し、会社貸与のPCを社内ネットワーク外に持ち出しても安全に使える必要があります。

大成建設では、様々なセキュリティ対策を検討した結果、このセキュリティ要件を満たすのはゼロトラストモデル以外にないという結論に至り、ゼロトラストでも原則実装されているSDP(Software Defined Perimeter)の検討を進めています。SDPは、集中的なアクセス制御をソフトウェアで対応することで防御を可能にする仕組みです。大成建設の山田氏は検討当初について以下のように語ります。

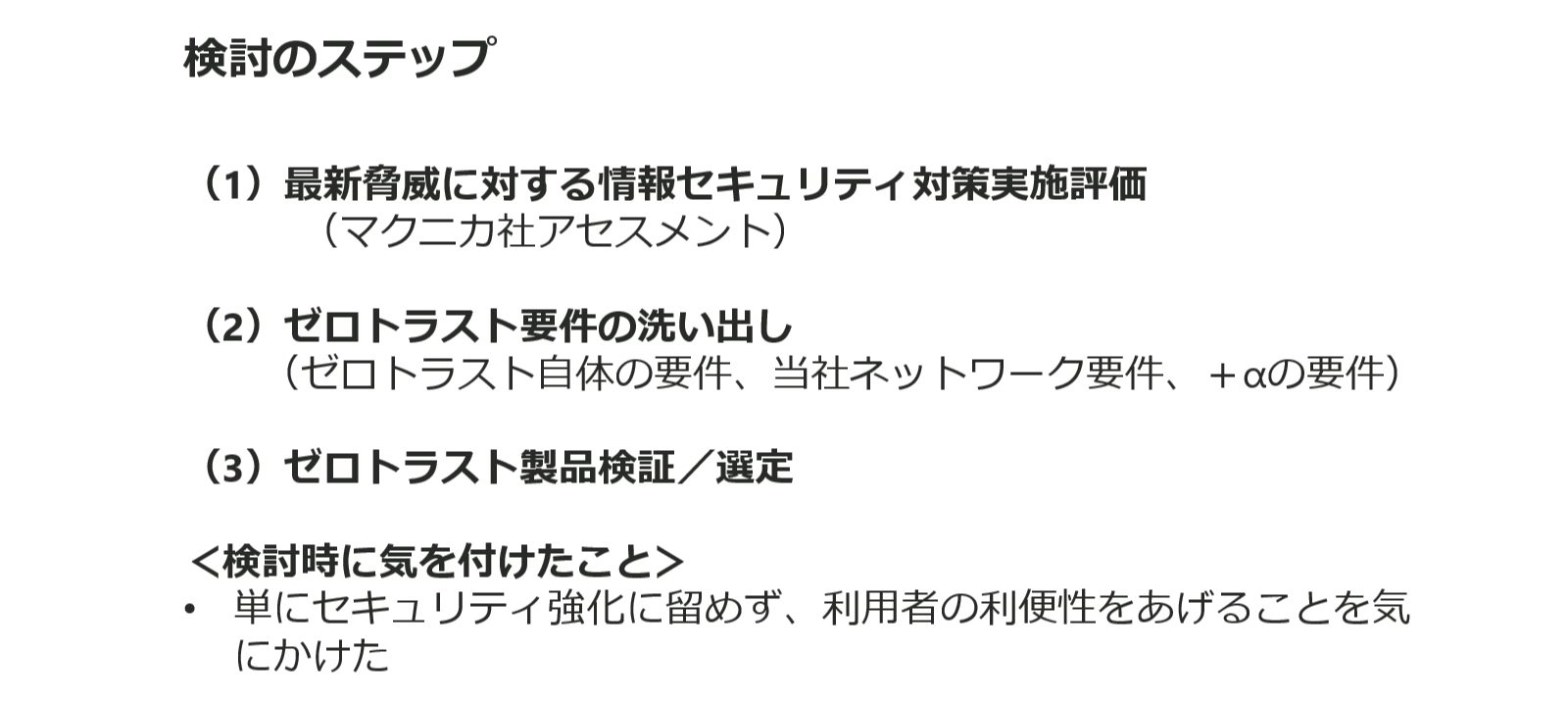

「検討のステップとしては、まず脅威に対してどのようなリスクが残っているのか、マクニカのアセスメントを受けて評価しました。自社独自のネットワーク要件などを加味したうえで課題を洗い出し、ゼロトラストの検証やセキュリティ製品の選定に進みました。マイクロセグメンテーション化などを進めていく中で、『セキュリティを強化する』だけではシステム管理者側から受け入れてもらえないので、利用者の利便性も向上できることも意識しました」(山田氏)。

マクニカのアセスメントは、「MITRE ATT&CK」というフレームワークを評価に採用している点が大きな特徴です。従来採用していたサイバーキルチェーンは攻撃者の行動プロセスをモデル化したものですが、MITRE ATT&CKは攻撃者の戦術をフレームワーク化したものです。これにより、現在の対策で対応できる点、できない点を明らかにします。

ゼロトラストに向けた要件の洗い出しについて、山田氏は以下のように説明します。

「大成建設では5年ほど前から、作業の効率化を目指して社内ネットワークのフルインターネット化、つまりLANもWANもないネットワークを実現できる世界を目指してきました。

マイクロセグメンテーションなどの課題を解決し、通信の流れを人やデバイスでコントロールしたいという考えもありました。そこでSD-WANやSASEなどの製品の検証を進めるとともにマクニカにアセスメントしていただき、最終的にゼロトラストネットワークであるSDPに行き着きました。

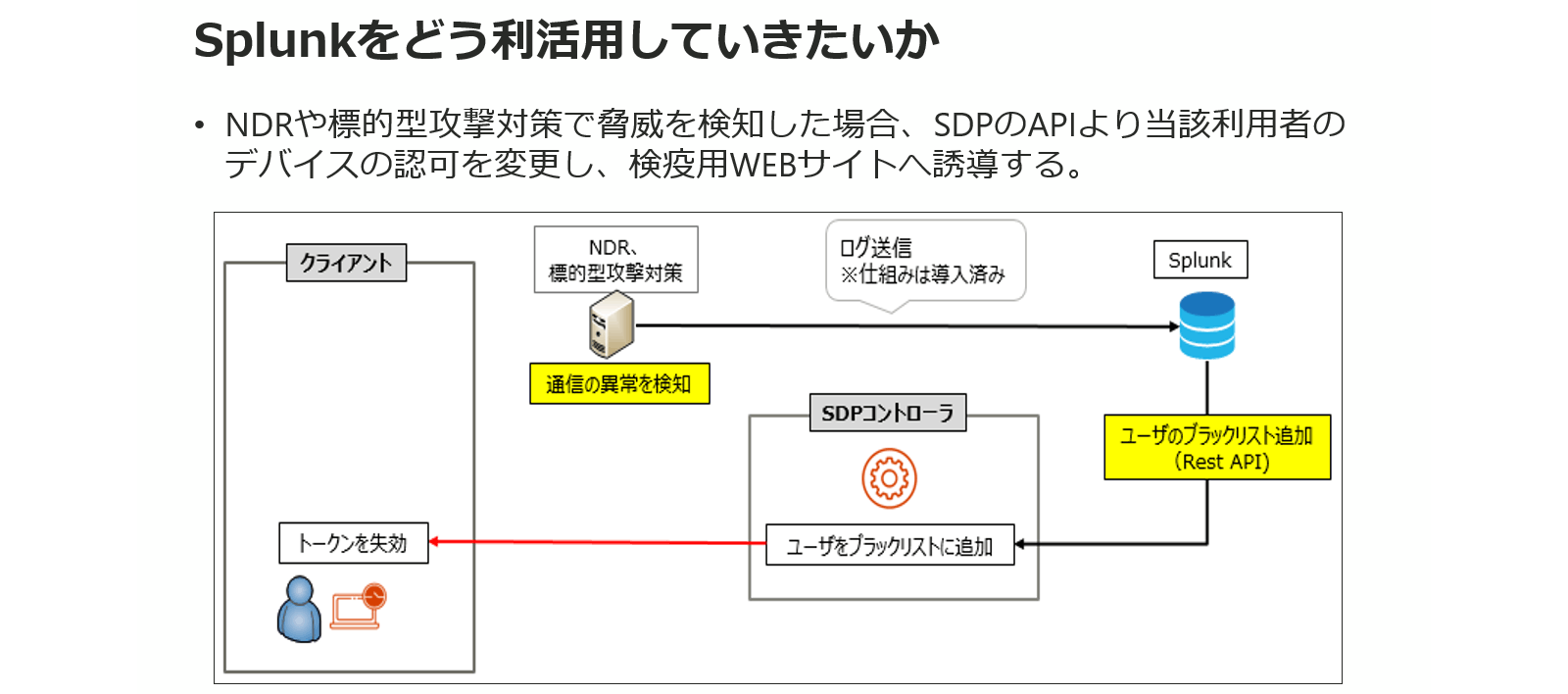

また、NDR(ネットワーク検知とレスポンス)や標的型攻撃対策などで脅威を検知した場合に、Splunkを経由してSDPのコントローラーのブラックリストに追加して、クライアント側のトークンを失効する仕組みを構築しようとしています」(山田氏)。

こうして、ゼロトラストを進めていた大成建設ですが、課題は多くあると言います。

「Splunkを中心とした運用オペレーションを作り上げるプロセスを着実に進めているのですが、その先の運用が大きな課題になると考えています。これに対応するために、各機器から上がってくるアラートの集約と、アラートの優先度などによる選別の仕組みを一つひとつ作り上げ、運用に乗せていこうと思っています」(山田氏)。

また、大成建設様では内部不正対策にも積極的に取り組んでいます。

「データの持ち出しや、意図せぬアカウントの奪取、特にアカウントを奪われてしまうと、正当な形でデータにアクセスすることになります。そこで、イントラネットではNDRでアクティビティをAI分析して、怪しい動きがあるとスコアを加算して、一定のスコアになるとアラートが上がるようなことを考えています。

クラウド側でSaaS側のアカウントが乗っ取られてしまうケースもありますが、そこはフィッシング対策など運用でカバーするつもりです。セキュリティ強度の低いSaaSの利用についてはCASBも有効な策だと考えています」(山田氏)。

セガサミーホールディングスにおけるSplunk活用

セガサミーホールディングスでは、CrowdStrike社のEDR製品である「Falcon」のログをSplunkに取り込んで分析しています。SplunkはSplunkbaseというAppのデベロップメントツールを提供しており、多くのベンダーがAppを公開しています。これらを使うことでプロトコルの分析やトラフィックの多い端末などを容易に可視化できます。セガサミーホールディングスではSplunkにCrowdStrikeのダッシュボードを入れて活用しているとのこと。

では、実際にSplunkから別の製品に連携するような運用はどのようにしているのでしょうか。セガサミーホールディングスの佐藤氏は以下のように説明します。

「直接APIを叩くようなことはしていませんが、上がってきたアラートだけでは情報が足りません。多くの場合、把握できるのはホスト名やユーザー名、IPアドレスくらいです。そこで、Splunkで端末や動作などの情報を補完して、別のアラートツールに投げ直すような使い方をしています」(佐藤氏)。

SIEMでは、アラートに付加情報をつけるためにAPIを使って別の製品との連携が可能で、マクニカではSplunk SOARというSOAR系の製品も用意しており、あらゆるニーズに対応できるような体制づくりも行っています。

セガサミーホールディングスでは、今後、ゼロトラストへの取り組みで避けて通れない「各所にログが分散する」という課題を感じています。

「SaaSにおいて、目的のログを取る作業にも大きな手間がかかります。例えば期間を指定してダウンロードするものが多いので、それについてはSplunkで自動取得した方が楽です。また、改ざん防止にも有効だと考えています。例えばAWSなどに別のインデクサを立てたとしても、オンプレミスとAWSの両方を串刺し検索できるので効率的です。

また、ユーザーの振る舞いを分析するのにも役立ちます。例えば、ファイルサーバーから大量にデータを落としたり、大量に転送したりすることをフックにした場合です。ただし、開発担当者の扱うデータ量は元々多いので、不正かどうかを判断するのが難しい。そうなると、普段やってないことといった条件付けが必要となり、そのSPLを書くことも相当な手間になりますから、そのような場合は専用のツールが必要になります」(佐藤氏)。

ゼロトラストを考えていくと、守るべき領域も広がっていきます。クラウドサービスもその一つです。そうなると、新たな領域にもセンサーが必要になってサイロ化するため、何かに集約することが重要です。

例えば、オンプレミスのSplunk環境とクラウドの環境をシングルサイトでインデックスだけ分けて、シングルサイト、マルチインデクサークラスターという形にする方法もありますが、距離が離れるとネットワークのレイテンシの問題が出てきます。

これに対し、「Splunk 8.2」からフェデレイテッドサーチが搭載されました。これは、別々の環境のSplunkを横串で検索できるものであり、上記のようなニーズに応えられるようになっています。

ゼロトラストに向けたSplunk利活用として理想の姿を目指すにも、いろいろな課題があります。お客様の環境やポリシーに合わせた対応も必要になるでしょう。

そのときに最適解をいかに見つけていくのか。こうしたコミュニティでの情報共有や意見の交換を通して、何が自社にとって最適なのかをぜひ見つけていただけたらと思います。

お問い合わせ・資料請求

株式会社マクニカ Splunk 担当

- TEL:045-476-2010

- E-mail:splunk-sales@macnica.co.jp

平日 9:00~17:00