Splunk

スプランク

「プチCSIRTのススメ」 | Splunker's ブログ

新年あけましておめでとうございます。マクニカ鈴木です。今年のお正月休みはあっという間に過ぎてしまいました。私は元旦からスマホでSplunkにアクセスしてました。

さて年末のご挨拶にうかがった、金融機関の方の部門名がCSIRTになられていました。昨年は下期からCSIRT(シーサート)がサイバーセキュリティ関連で多く耳にするようになりました。

マクニカでは、以前より標的型攻撃対策」、「OODAループ」「サイバーキルチェイン」など、サイバーセキュリティ対策の手法をお伝えしてきましたが、その実行部隊としてCSIRTの事例もお伝えしてきました。

- 強いCSIRT

- 時間と正確さ

- 大成建設様事例

- CISCO社事例(英文)

- マクニカセミナー事例

- 大人気!毎月開催 Splunkを活用したインシデントレスポンス対策セミナー

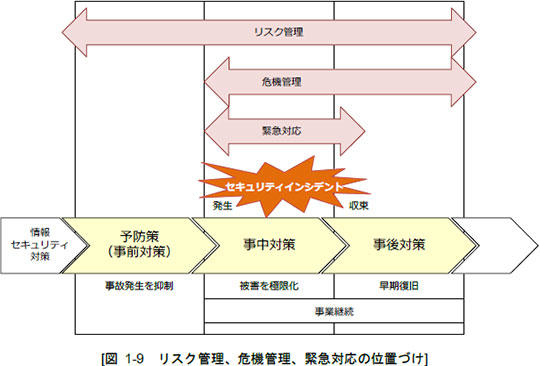

CSIRTは「コンピューターセキュリティインシデントレスポンスチーム」の略で組織内の情報セキュリティの調査、報告を行う部隊です。でもなぜ皆さんCSIRTを作られるのでしょうか。

出典:JPCERT/CC CSIRTマテリアル 2015/12

- 高度なサイバーセキュリティは情報漏えいのスピードが速い

- その会社専用のマルウェアの登場など、社内組織を狙った手法のため社内組織を横断的に把握している組織の必要がある

- 会社の資源、資産がデジタル化しており、情報システム部門だけでは管理ができなくなってきている。

といった側面から社内組織で「緊急対策本部」として対応するようになってきているといった側面があります。CSIRTについては下記を参照にしていただくと良いと思います。

とはいえ、人材はどうするのか、組織はどうするのかといった御質問もよくお聞きいたします。私からのご提案は、まずは仮想組織として情報システム部門、IT子会社を含めた特任チームを結成し、法務部門、リスク管理部門、広報などもチームにいれていただきます。では何名で構成すれば良いのでしょうか?

プチCSIRTのすすめ

先日、日本電気様との共催セミナーで南足柄市役所様のお話しを聞きました。現在3名でSplunkを運用されていらっしゃいます。SKYSEAのクライアント操作ログ、Windowsサーバログなど、複数のログを統合されてログの調査時間が大幅に短縮できるため、調査時間と要員工数を押さえることができています。

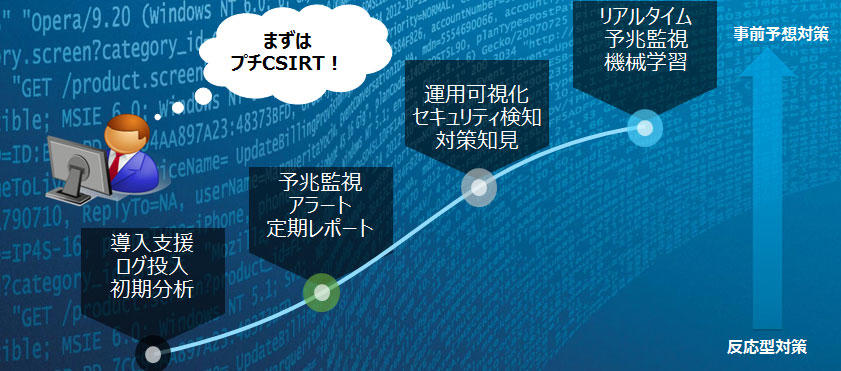

いきなり大人数の組織を作るのは大変ですので、まず少人数でも社内のセキュリティ調査仮想チームを作り、Splunkでレポートを共有して属人化を無くしスモールスタートするのをお奨めいたします。Splunkの60日間の評価版と仮想サーバを使ってプロトタイプを短期間で構築する事もできます。

何を見ればいいのでしょうか?

こちらも良くご相談されます。年末にJPCERT様から大変役に立つ情報が公開されました。まずこれらのログを取得し、Splunkに入れてみましょう。

そして標的型攻撃ではWindowsコマンドが侵入されたマシンに残されます。こちらも大変興味深い内容が公開されました。これらのコマンドもSplunkで調査開始してみましょう。

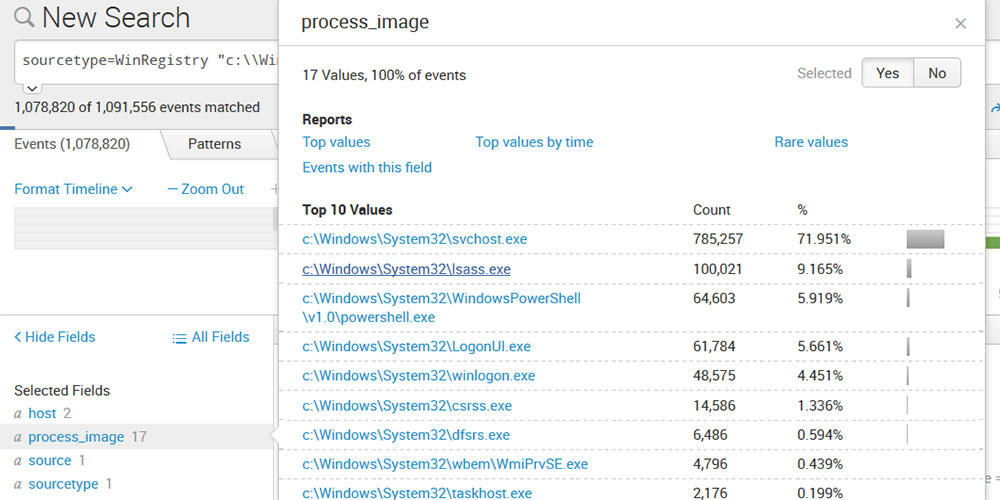

「sourcetype=WinRegistry "c:\\Windows\\System32"」を検索

また、マイナンバー制度も始まりました。マイナンバー情報ファイルのあるファイルサーバのログの監視は必須となるでしょう。SplunkでWindowsサーバのログを収集し重要機密ファイルアクセスを重点的に監視しアラート設定をしておきましょう。

社員に共有して抑止力強化をしておく事

このようなCSIRTの活動状況を共有しておく事も重要だと思います。社員に監視している事を周知徹底しておく事により、抑止力強化が図れます。

CSIRTの組織づくり、まずは、大組織構築と構えずに、社内プロジェクトや、ワークグループ活動などでスモールスタートから始めてみましょう。

Happy Splunking!

お問い合わせ・資料請求

株式会社マクニカ Splunk 担当

- TEL:045-476-2010

- E-mail:splunk-sales@macnica.co.jp

平日 9:00~17:00