なぜ“複雑化した工場ネットワーク”は危険なのか?

工場ネットワークは、ラインの追加や設備更新が続く中で、つぎ足しで機器や通信が増えていくことが多く、時間とともに自然と複雑化していきます。気づいた頃には「どこに何が繋がっているのか全体像が見えない」状態になりやすいのが実態です。そしてネットワークが複雑になるほど、運用面でも安全面でもリスクが高まります。たとえば、ある装置の異常通信が他のラインに影響したり、設定変更が別の機器に思わぬ影響を与えたりと、問題の影響範囲が読めなくなることが起きやすくなります。

またネットワークの構造が不明瞭なままだと、

- 障害原因の切り分けに時間がかかる

- 更新や機器追加が「慎重にならざるを得ない」

- 特定の担当者だけが全体を理解している状態になる

といった 日常運用の不安 も増え続けます。さらに、境界が曖昧で広い1つのネットワークとして運用されていると、通信トラブルや不正アクセスなどの異常が発生した際に、工場全体へ広がる可能性が高くなるという課題もあります。こうした複雑化は、工場運用の中で自然と起こるものですが、放置すると “影響範囲をコントロールできない状態” を生み、運用の負荷とセキュリティリスクが積み重なっていきます。

工場を“安全な間取り図”にするという発想:Network Concept とは何か?

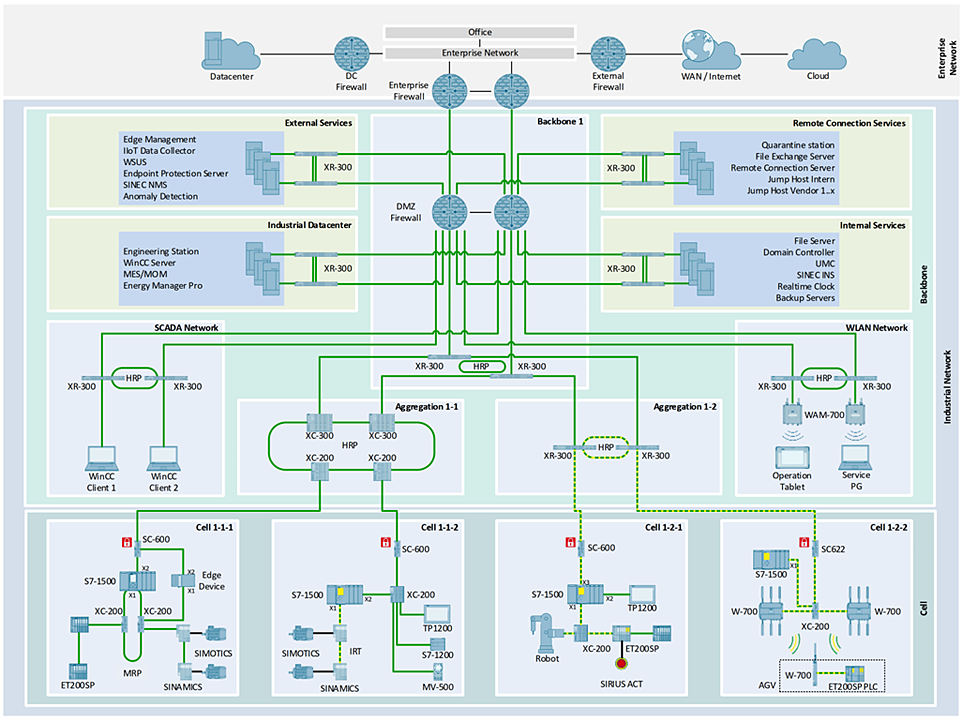

複雑化した工場ネットワークを整理し、トラブルや攻撃の影響を最小限に抑えるためには、まず構造そのものを見直すための “共通の設計思想” が必要です。Network Concept は、まさにそのためのリファレンス設計としてまとめられています。この考え方は、Siemens が公開している Secure Reference Architecture を基盤としており、最新の Network Concept V2.0 では Zero Trust の思想(=基本は不許可、必要な通信のみ許可)が明確に取り入れられています。

Network Concept の中心となる考え方は、大きく 3つの柱で構成されています。

工場を「セル」に分ける(L3 分割)

工場をひとつの大きなネットワークで運用するのではなく、ラインや設備単位の “小さな部屋(セル)” に分割するという考え方です。

- 1つのセルで発生したトラブルをセル内に封じ込める

- 構造が整理され、通信経路が把握しやすい

- 障害の切り分けや更新作業の影響範囲が明確になる

“安全な間取り図” という表現は、このセル分割の考え方をわかりやすく示したものと言えます。

ゾーン境界では「必要な通信だけを許可」する

セルとセルの境界、つまりゾーン境界では Zero Trust の発想を採用します。境界にファイアウォールなどの制御ポイントを設け、必要な通信だけを明示的に許可し、それ以外は通さない。これが Network Concept の特長的な設計です。

これにより、

- セル間の不要通信を排除

- 異常通信が他のセルに広がることを防止

- 攻撃が侵入しても横方向の拡大を止める

といった “構造としての強さ” を確保できます。

DMZ(ファイアウォールで区切った緩衝領域)を介して IT と OT を安全につなぐ

工場ネットワーク (OT) と会社ネットワーク (IT) を直接つなげると、どちらかで起きたトラブルや攻撃が相手側に広がるリスクがあります。そのため、両者の間に DMZ(ファイアウォールで区切った緩衝領域) を設け、安全にデータ連携できるようにします。

これにより、

- OT と IT の直接接続を避けられる

- 外部から工場への到達を防ぎやすくなる

- データ更新・管理を安全に行える

といった効果が得られます。

ここまで紹介した「セル分割」「境界での最小許可通信」「IT/OT を分離する DMZ」の3つの考え方は、Network Concept 全体のアーキテクチャとして整理されています。下図は、それらを工場ネットワーク全体に配置した際の“構造の全体像”を示したものです。

出典:Siemens AG – “Network Concept for Factory Automation V1.0”

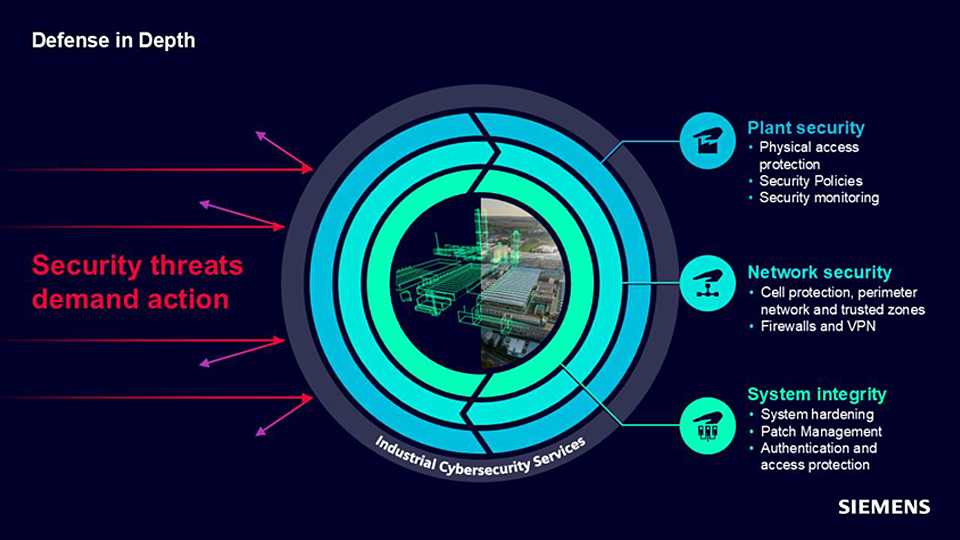

“構造を守る”ための多層防御:Defense in Depth の役割

Network Concept は、単にネットワークを見やすく整理するだけの設計手法ではありません。実は、シーメンスが採用している産業用サイバーセキュリティ戦略 Defense in Depth(多層防御) を、工場ネットワークの中で具体的に実践するための形でもあります。Defense in Depth は IEC 62443 に基づいた考え方で、「工場を1つの大きな壁で守るのではなく、複数の層で守る」ことを基本コンセプトとしています。

シーメンスでは、この多層防御を主に 3つの層 に分けて説明しています。

Plant Security(工場・現場の物理セキュリティ)

1つ目の層は、工場というリアルな空間そのものを守るためのセキュリティです。ここで対象になるのはネットワークではなく、「人」と「場所」です。

- 制御室や盤を施錠し、勝手に開けられないようにする

- 工場エリアへの入退場を管理し、権限のない人が入れないようにする

- カメラやセンサーで不審な行動や侵入を監視する

- 誰がどの設備に触ってよいか、どんな手順で作業するかといった運用ルールを定める

といった対策によって、そもそも現場の設備に直接触れられない状態をつくる層です。どれだけネットワーク面を強化しても、誰でも制御盤を開けて PLC を直接操作できる状態では、セキュリティは成立しません。その意味で、Plant Security は他の層の前提となる「一番外側の守り」です。

Network Security(ネットワークのセキュリティ)

2つ目の層が、今回のテーマである Network Concept が直接関わる層 です。ここで守るのは、工場内や工場と社内ネットワークをつなぐ通信経路です。この層では、たとえば以下のような対策を行います。

- 工場をゾーン/セルに分ける セグメンテーション

- IT と OT の間に DMZ(緩衝領域) を設けて直接接続を避ける

- ゾーン境界に ファイアウォールや ACL を配置し、通してよい通信だけ許可する

- リモート接続には VPN や暗号化通信 を使って安全な経路だけを用意する

これらはすべて、「攻撃者や異常通信が工場ネットワーク内を自由に横移動できないようにすること」を目的とした仕組みです。Network Concept が示す「セルに分ける」「境界で必要な通信だけを通す」「DMZ を置く」といった構造は、この Network Security 層をどう設計するか を具体化したものと言えます。

System Integrity(機器・システムの健全性を守るセキュリティ)

3つ目の層は、ネットワークの内側にある 制御機器やシステムそのものを守る セキュリティです。対象になるのは、PLC、ドライブ、HMI、産業用 PC などの機器で、次のような対策が含まれます。

- 機器ごとのユーザ認証や権限管理

- 通信や設定データの暗号化

- ファームウェアや設定の改ざん防止機能

- 重要な操作やイベントを残す ログ・監査の仕組み

- パッチやアップデートの適切な適用管理

これらにより、仮にネットワークの外側の防御を突破されたとしても、最後の砦として、装置そのものが簡単には乗っ取られない状態をつくる 役割を担います。

出典:Siemens 資料より

上図は Defense in Depth(多層防御)の 3層構造を可視化したコンセプト図です。Defense in Depth は、この 3つの層を組み合わせることで成立する考え方です。

- 工場という「場所」への不正な出入りを防ぐ

- 工場内の「つながり方」を制御し、影響範囲を限定する

- それでも突破されたときに備えて「機器自体」を守る

こうした防御を重ねることで、外から入りにくく、入られても広がりにくく、最後は装置で止められる工場 を実現します。この中で Network Concept は Network Security 層を実現するための骨格 となっており、さらに SINEC や SCALANCE、IEC 62443 に対応した FA 機器を組み合わせることで、Defense in Depth の 3層すべてをバランスよく実装することが可能 です。

設計思想を“現場で機能させる”ためには何が必要か?

Network Concept と Defense in Depth は、工場ネットワークを「安全な間取り図」として整理し、何重にも守るための設計思想です。これを実際の工場で動かすには、Defense in Depth の 3層を支える製品や仕組みを、適切に組み合わせていく必要があります。

ここでは、とくに Network Security 層と System Integrity 層 を中心に、その実装を支える代表的な製品カテゴリーを整理します。

3層全体を支える “運用基盤”:SINEC NMS

まず、3つの層を設計したあと、その状態を長期的に維持するための“土台”になるのが SINEC NMS(統合ネットワーク管理) です。

- ネットワークトポロジや通信状況の可視化

- ネットワーク機器の構成・ファームウェア (FW) 管理

- SCALANCE へのファイアウォール/ ACL 設定の一括配布

- アップデートや変更の管理

といった機能により、「いま工場ネットワークがどうなっているか」を常に把握し、設計どおりの構造を保ち続けるための運用基盤 となります。Defense in Depth の図でいえば、3層の“外側”を包む 運用・監視のレイヤー を支える位置づけです。

Network Security 層(Network Concept の中心)を実装する:SCALANCE

Network Concept が示す、セル分割・境界制御・DMZ といった “安全な間取り図” を、物理的なネットワークとして実現する中心が SCALANCE シリーズ(産業用ネットワーク機器) です。

- L2/L3 スイッチ

- 産業用ファイアウォール

- NAT / ルーティング

- 冗長化 (MRP / PRP / HSR)

- ゾーン / セル境界での通信制御

といった役割を担い、「セルを分ける」「境界で必要な通信だけを通す」「DMZ を介して IT/OT をつなぐ」といった Network Security 層の構造そのものを形にする 製品群と言えます。

System Integrity 層(機器レベルの守り)を実装する:IEC62443 対応機器

ネットワークの外側の防御を突破されたとしても、装置そのものを守る最後の砦 が System Integrity 層です。ここを支えるのが、IEC62443 に対応した PLC やドライブなどの FA 機器 です。

- ユーザ認証や権限管理

- 通信・設定データの暗号化

- 設定やファームウェアの改ざん防止

- 操作やイベントのログ取得

- パッチ / アップデート管理

といった機能によって、ネットワーク側の対策をすり抜けられても、機器レベルでリスクを抑える層 を実現します。

このように、設計思想 (Network Concept × Defense in Depth) と、それを支える製品群をセットで捉えることで、“管理しやすく、更新しやすく、攻撃に強い工場” という 望ましい運用状態 を、具体的な構成として描けるようになります。

“工場ネットワークの設計思想”に“間取り図の発想”を取り入れると何が変わるのか?

複雑化した工場ネットワークでは、必要性のわからない通信が残っていたり、PLC や HMI に複数の経路からアクセスできる状態になっていたりと、“どこから何が入ってきてもおかしくない” 構造になっているケースが少なくありません。この状態では、障害や攻撃が発生すると影響範囲が広がりやすく、原因特定にも時間がかかるため、日常の運用に不安を抱え続けることになります。

Network Concept と Defense in Depth を組み合わせた“間取り図の発想”を取り入れると、この構造は次のように変わっていきます。

裏口通信が整理され、横移動が起こりにくくなる(Network Security 層)

工場ネットワークをセルに分け、境界で必要な通信だけを許可することで、従来残っていた“裏口通信”が大幅に削減されます。

|

例:不要な 250 経路 → 必要な 50 経路へ(約 80% 削減)

|

その結果、万が一の侵入や異常な通信が発生しても、横方向に広がりにくい構造になります。

セル分割により、障害・攻撃の影響範囲が小さくなる(Network Security 層)

工場全体をセルごとに区切ることで、障害が起きても影響はそのセル内に閉じやすくなります。

|

例:影響範囲が従来比 約95% 縮小

|

これにより、トラブルの切り分けが圧倒的に速くなり、復旧までの負荷も軽減されます。

PLC / Drive 自体が強くなり、最後の砦が成立する(System Integrity 層)

認証・暗号化・改ざん防止・ログ管理など、IEC62443 に沿った “装置そのもののセキュリティ機能” を備えることで、ネットワーク側の対策を突破されても、

- 不正アクセス

- 設定改ざん

- 不正操作

といったリスクを装置レベルで抑えられるようになります。

物理アクセスも統制され、現場のリスクが下がる(Plant Security 層)

施錠、入退室管理、監視カメラなど、物理的な侵入リスクを抑える仕組みが整うことで、

- 勝手に装置を開けて操作される

- USB などで不正なものを持ち込まれる

といった “リアルな現場の脆弱性” も低減されます。

可視化と運用改善により、止まりにくい工場へ(運用基盤)

SINEC NMS による機器・通信の可視化や構成管理により、

- “どこが異常なのか” がすぐにわかる

- 設定の整合性が保たれやすい

- 復旧が速い

といった運用面の強化も実現します。

こうした変化が重なることで、Network Concept × Defense in Depth の構造は、「入られにくく」「広がりにくく」「止まりにくく」「復旧しやすい」という “安全に動き続ける工場ネットワーク” へとつながっていきます。

管理・更新しやすく、攻撃に強い工場にするために理解しておくべき4つのステップ

Network Concept と Defense in Depth を工場に取り入れるとき、最初に細かな作業手順を決める必要はありません。むしろ大切なのは、どのような順番で考えれば安全な構造を作れるのかという “4つの視点” を持つことです。

ここで適用するのが Network Concept の考え方です。

SINEC NMS によって、

Network Concept と Defense in Depth が “日常運用として機能する” ための土台です。

この 4つのステップは、具体的な手順書ではなく、“安全な間取り図の工場ネットワークを考えるうえで欠かせない視点”です。

まとめ:Network Concept × Defense in Depthで“管理しやすく攻撃に強い工場”へ

工場ネットワークを「整理し、守りやすい構造」に変えることで、日々の運用も、セキュリティ対策も、ぐっと扱いやすくなります。Network Concept × Defense in Depth は、そのための“考え方のセット”です。本記事の内容が、少しでも「うちの工場にも当てはまりそうだな」「どこから見直せばいいかイメージできた」といった気づきにつながっていれば嬉しく思います。

もし気になった点や、もう少し具体的に知りたい部分があれば、どうぞ気軽にご相談ください。“管理しやすく、攻撃に強い工場”づくりを、私たちも一緒にサポートします。

お問い合わせ

本記事に関して、何かご質問・ご相談がありましたら以下より問い合わせください。

シーメンス OT(運用技術)製品ページへ

シーメンス OT(運用技術)製品に関してご興味がありましたら、以下ページをご覧ください。