ゼロトラスト

最新情報

ゼロトラストを中心に、サイバーセキュリティ強化に向けた事例や対策を、マクニカならではの視点・知見で解説します。

セミナー

これから開催 開催終了 【{{ item.seminarClass }}】{{ item.title }} {{ item.title }}

{{ item.seminarClass }}

{{ item.categories_1 }}

{{ item.makerName }}

開催終了

開催前

開催中

開催中

開催終了

{{ item.seminar_start_date__display_1 }} {{ item.seminar_place__display_1 }}

サービス

ゼロトラスト化を支援するマクニカの独自サービスをご提供します。

ゼロトラスト構想支援サービス

- お客様の既存環境を考慮した理想像の構想支援

- 導入する順序・ロードマップ作りのご支援

IDアセスメントサービス

- 複雑化する既存のID環境の整理とあるべき姿の構想

- 最適なIDソリューションの選定と構成案の提示

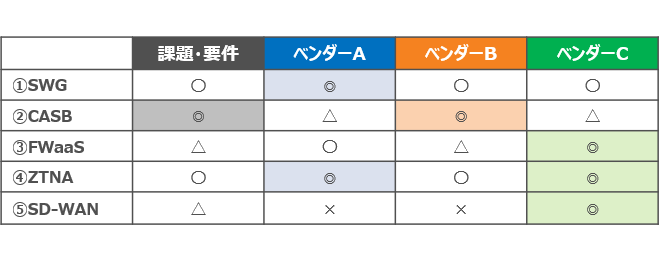

SASE/SSE選定支援サービス

- お客様課題のヒアリングから必要な機能要件を整理

- 要件に沿った最適なSASE/SSEソリューションの提示

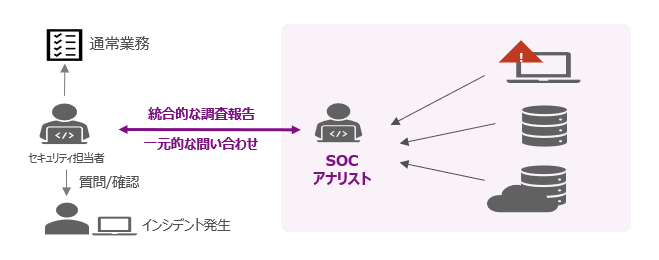

ゼロトラストSOCサービス

- 複数ログの横断的な調査によるインシデント対応の大幅な短縮

- 統合された単一のSOCコンタクトによる運用の簡素化

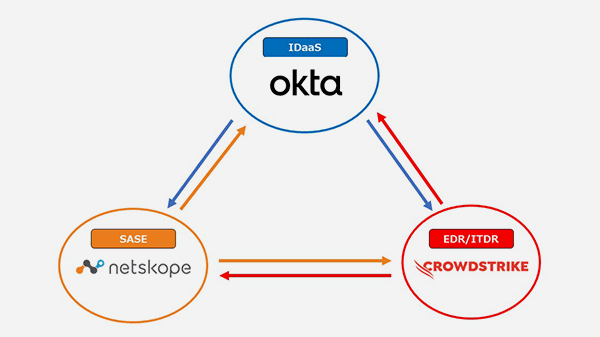

ソリューション連携

複数のプロダクトを組み合わせたソリューション連携のイメージをYouTubeでご紹介します

関連製品

マルチベンダーなゼロトラスト実現のため各カテゴリで導入実績の多いソリューションを中心に幅広く取り扱っております。

お客様の既存環境に合わせた製品を選定し、設計・構築・導入からその後の運用までご支援いたします

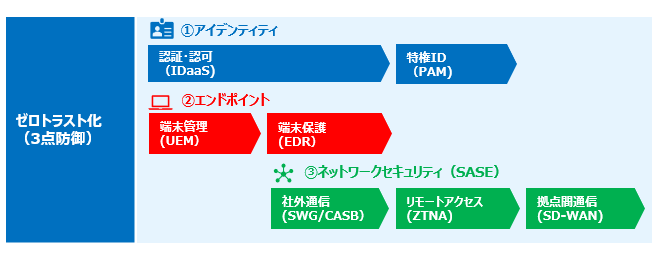

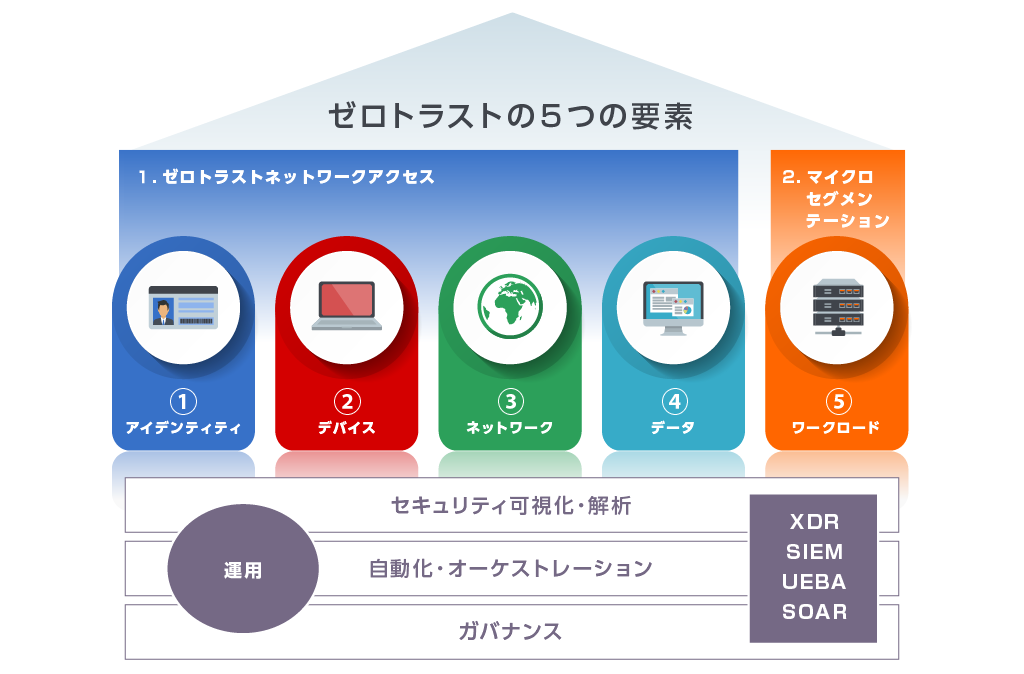

| 2つのゼロトラスト | 5つの要素 | 製品ソリューション | ソリューション概要 | マクニカ取扱ソリューション | ||

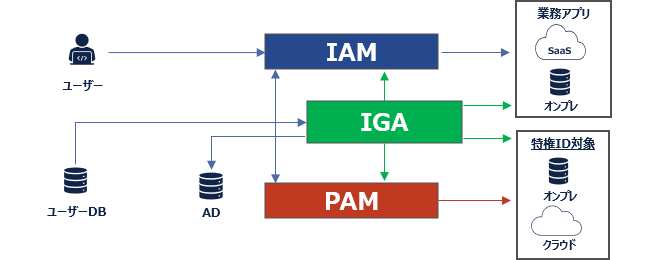

| セキュアなアクセスの実現「タテ」のゼロトラスト | アイデンティティ

|

IDaaS | IAM | 一般IDのアクセス管理 | Okta | |

| PAM | 特権IDのアクセス管理 | CyberArk | ||||

| IGA | IDの権限管理 | Saviynt | ||||

| ITDR | ID脅威の検知・対応 | CrowdStrike ITP | ||||

| デバイス

|

EDR | 端末脅威の検知・対応 | CrowdStrike | |||

| UEM | 端末の統合管理 | Ivanti Tanium |

||||

| ネットワーク

|

SASE | SD-WAN | 社内向けの拠点間通信 | Aruba EdgeConnect SD-WAN Netskope |

CatoNetworks | |

| データ

|

SSE | セキュリティサービスエッジ | Aruba(Axis) Island Menlo Security Netskope Skyhigh Security |

|||

| 内部侵入後の対策「ヨコ」のゼロトラスト | ワークロード

|

マイクロセグメンテーション | サーバー間通信の可視化・制御 | Illumio Akamai(MSC取り扱い) |

||

| NDR | データセンター内部の脅威検知・対応 | VectraAI | ||||

お問い合わせ・資料請求

株式会社マクニカ ゼロトラスト 担当

- TEL:045-476-2010

- E-mail:zerotrust@macnica.co.jp

平日 9:00~17:00