Infoblox

インフォブロックス

DNS Firewall

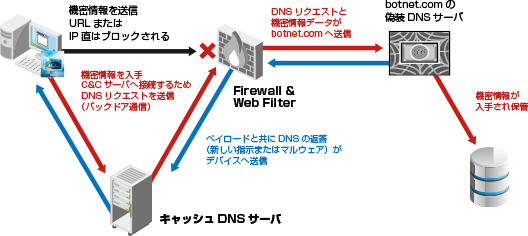

APTマルウェアがDNSを利用する仕組みとは?

Infoblox DNS Firewallとは

Infoblox DNS Firewallの動作

7つのMalware Data Feed

3つのフィードは悪意のあるドメインとIPアドレスで構成

| フィード名 | 詳細 | |

|---|---|---|

| cnc.rpz.infoblox.local | 既知のボットネットC&Cドメイン/IPとドロップボックスと悪意のあるエントリによってのみ利用されるネームサーバを含む。さらに、アクティブなボットネットのみでなく、法やセキリティ研究者(confickerなど)によって閉鎖されたリソースも含む。 | |

| cnc-driveby.rpz.infoblox.local | 上記に加えて、既知のマルウェア配信サイト(IP/ドメイン/ネームサーバ)とアクセスしたコンピュータを感染させる場所を含む。”Do not Route Or Peer” (DROP)リストのネットワークと自動システムを含む。 | |

| malware.rpz.infoblox.local |

|

残り4つのフィードは”malware.rpz.infoblox.local”と特定地域のグローバルアドレスデータで構成

| フィード名 | 詳細 | |

|---|---|---|

| malware-prc.rpz.infoblox.local | マルウェアデータフィードと中国のIPサブネット、ccTLDドメインおよびネームサーバを含む。 | |

| malware-ee.rpz.infoblox.local | マルウェアデータフィードと主要なマルウェアの配信元である東ヨーロッパの国(ロシア、ウクライナ、ラトビア、モルドバ、ルーマニア)のIPサブネット、ccTLDドメインおよびネームサーバを含む。 | |

| malware-prc-ee.rpz.infoblox.local |

|

|

| malware-sanction.rpz.infoblox.local | マルウェアデータフィードと米国政府の外国資産管理局(OFAC)と国際武器取引規則(ITAR)の輸出規制リストにある国のIPサブネット、ccTLDドメインおよびネームサーバを含む。 現在含まれる国は以下のとおり アフガニスタン、ベラルーシ、ミャンマー、中国、コートジボワール、キューバ、キプロス、コンゴ、エリトレア、ハイチ、イラン、イラク、レバノン、リベリア、リビア、北朝鮮、シエラレオネ、ソマリア、スリランカ、スーダン、シリア、ベネズエラ、ベトナム、イエメン、ジンバブエ |

お問い合わせ・資料請求

株式会社マクニカ Infoblox 担当

- TEL:045-476-2010

- E-mail:infoblox-sales@macnica.co.jp

平日 9:00~17:00