Okta

オクタ

概要説明

Oktaの提供するMFA

認証の確実性を担保する方法は状況によって異なるため、どのユーザやアプリに対しても同じ方式が妥当であるとは限りません。Oktaは様々な種類のMFAを提供し、ユーザやアプリの要件に応じたMFAを利用することが可能です。

例:

- SMSは、携帯電話の電波が悪い地域では届かない

- 秘密の質問は、ソーシャルハッキングを受けやすい、ユーザが忘れる可能性あり

- 物理トークンは、紛失するリスク

- 生体認証は、そもそもデバイス側で対応していなければ使えない

MFAの利用設定(Okta側の操作)

OktaにてユーザがSign Onした際に、多要素認証(Multifactor Authentication:MFA)を利用させる方法について説明します。

設定方法は、大きく3つです。

- Okta全体設定で、使用したいMFAファクターを有効化する

(MFAの有効) - どのMFAファクターをどのグループへ適用させるか設定する

(Factor Enrollmentの有効化) - ユーザがSign Onした際にMFAを利用可能に設定する

(Sign On時のMFA利用設定)

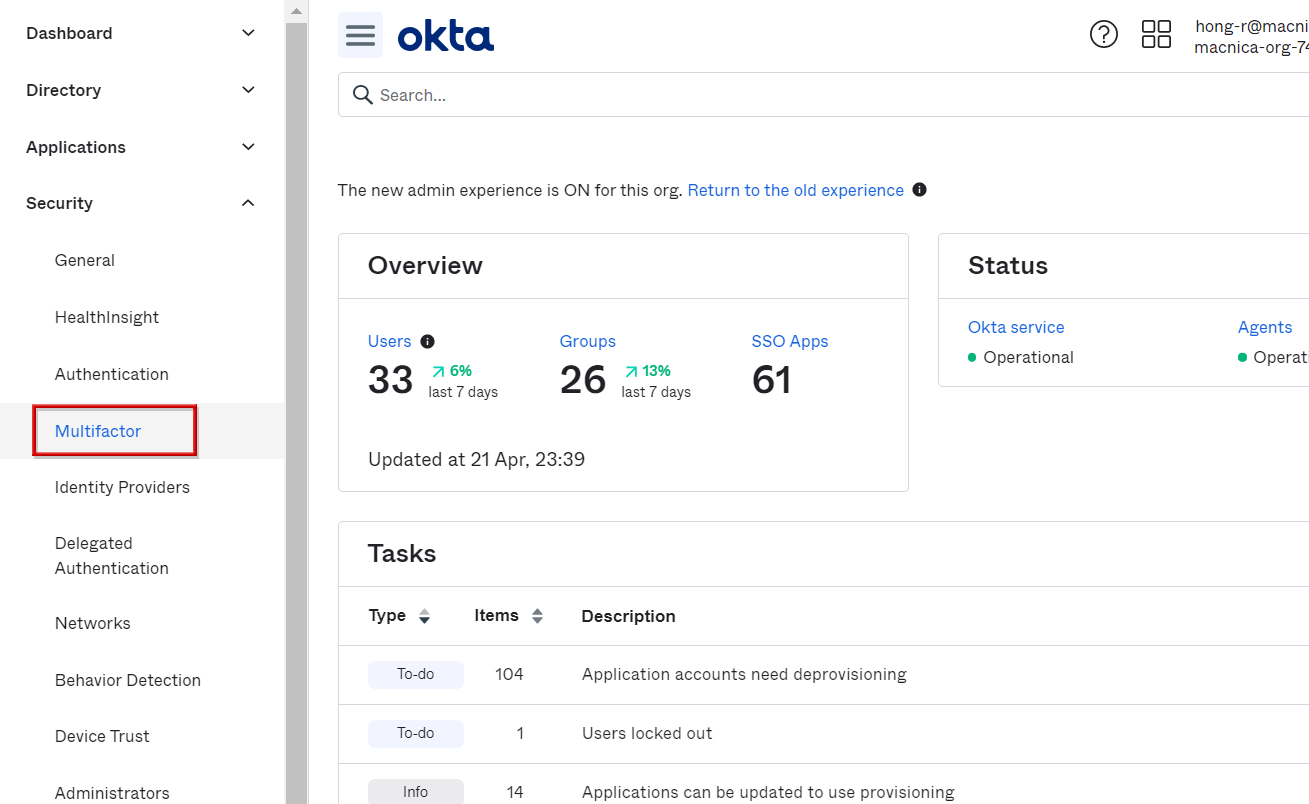

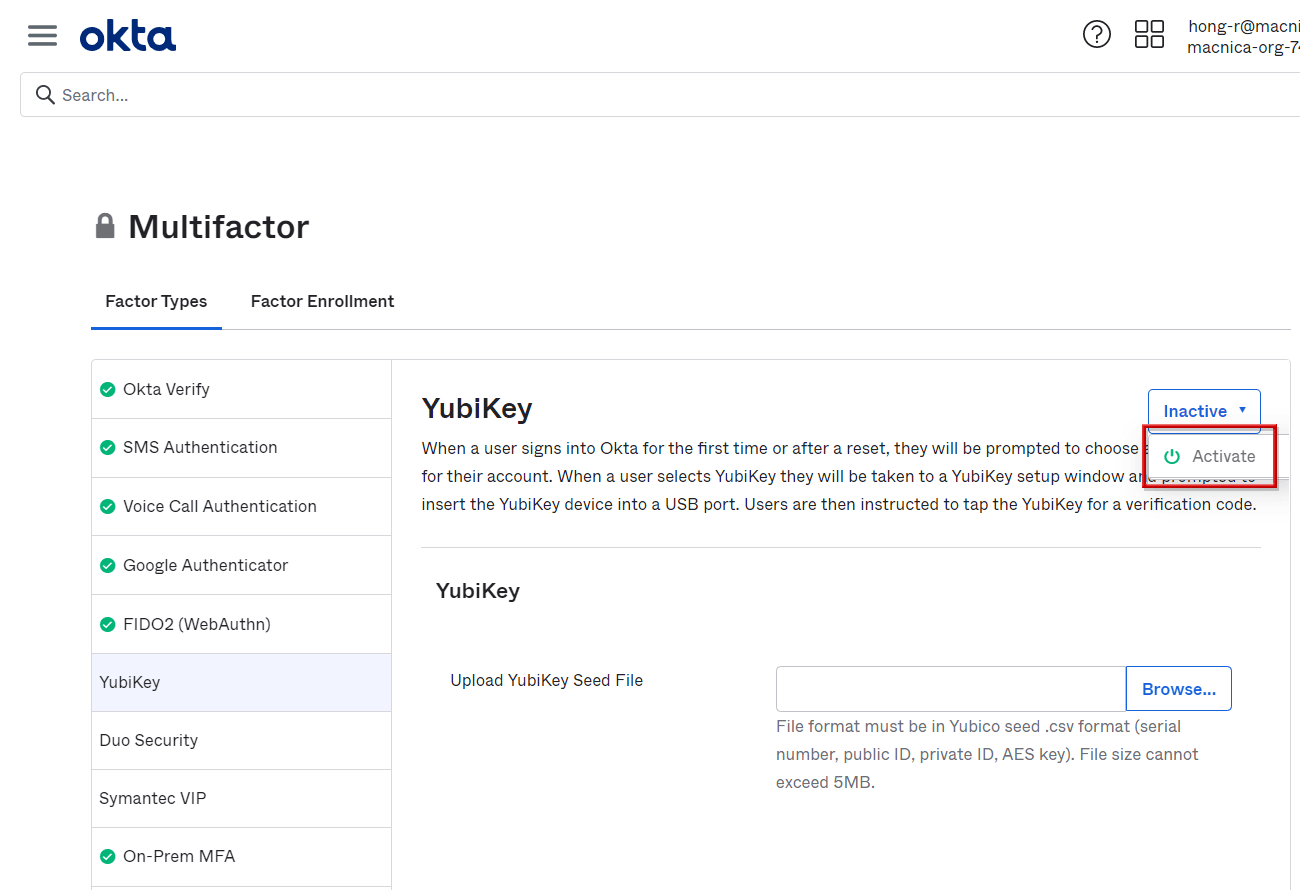

MFAの有効化

- Security > Multifactor 画面へ遷移

- 有効にしたい要素を選択し、Inactive → Activate へと変更

※上記はYubikeyを有効にした場合

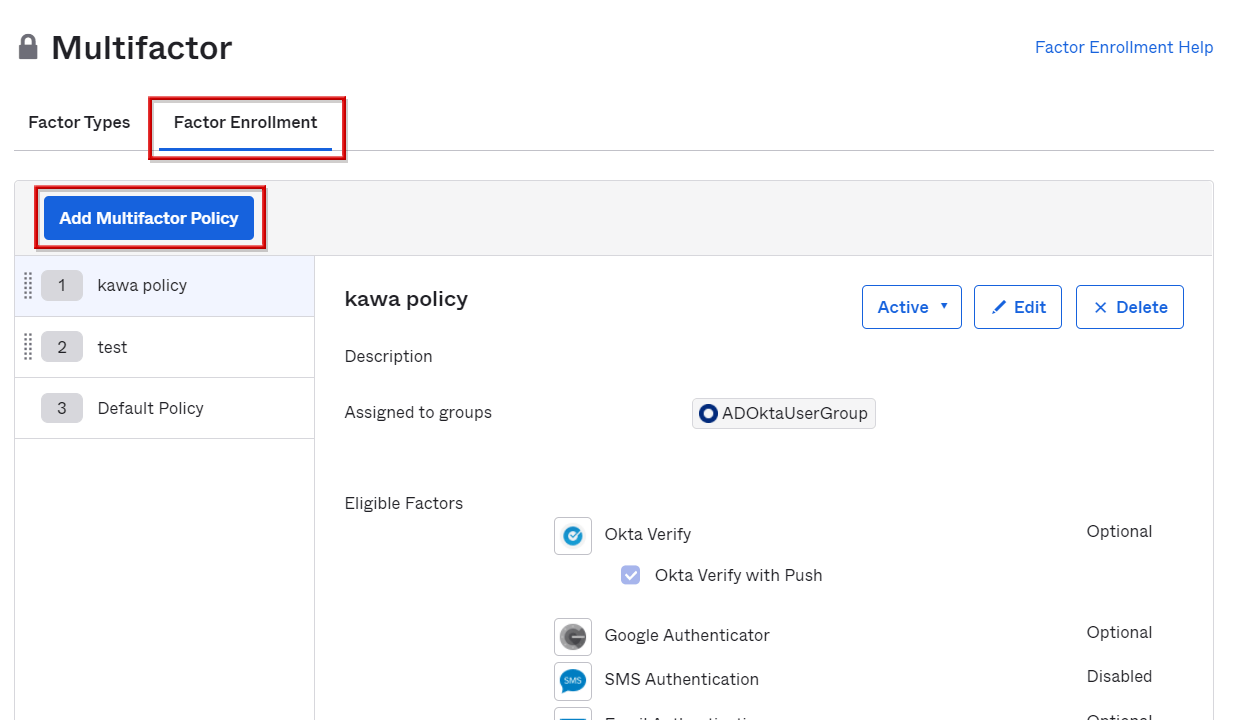

Factor Enrollmentの有効化

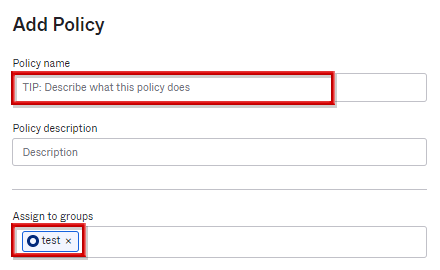

- Factor Enrollment 項目を選択し、Add Multifactor Policyをクリック

- Policy nameを入力し、Assign to groupsにて適用グループを選択

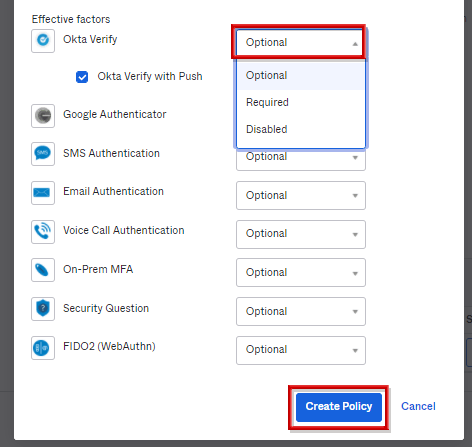

- Effective factors部分でMFAファクターの適用条件をOptional, Required, Disabledから選択し、Create Policyをクリック

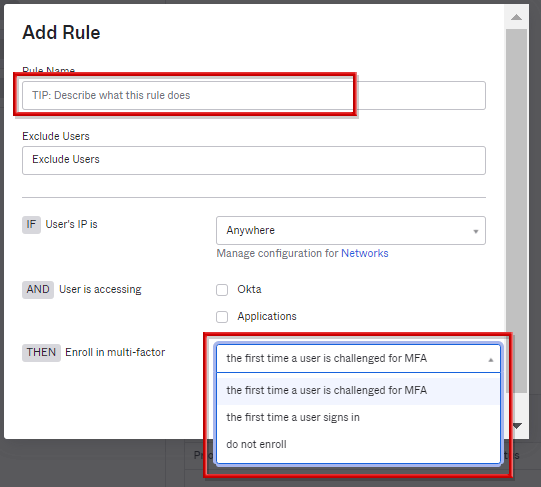

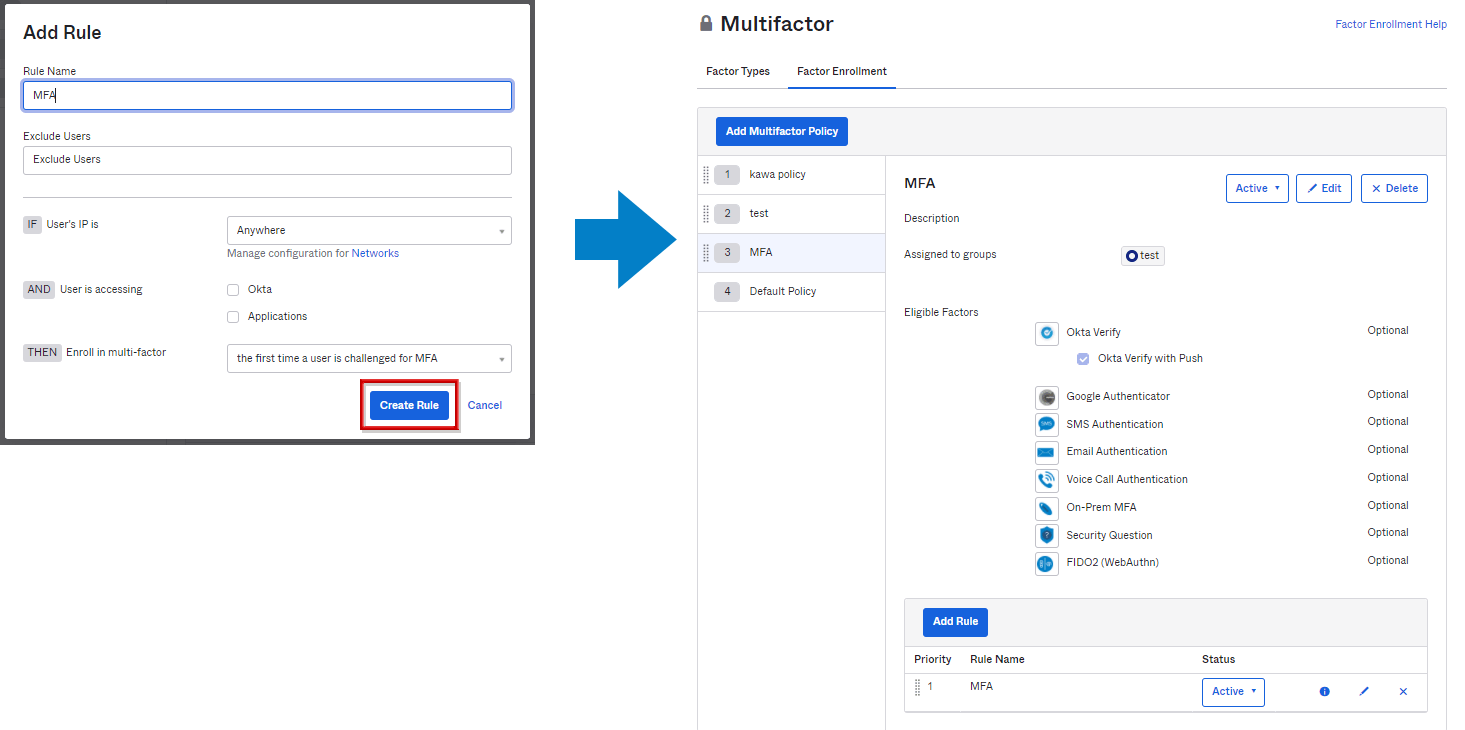

- MFAファクターの登録タイミングを設定。Add Rule画面が表示されるので、Rule Nameを入力し、Enroll in multi-factorにて該当条件を選択

- Create Ruleをクリックし、新規ポリシー・ルールの追加完了

※上記はEnroll in multi-factorへthe first time a user is challenged for MFAを選択した場合

Sign On時のMFA利用設定

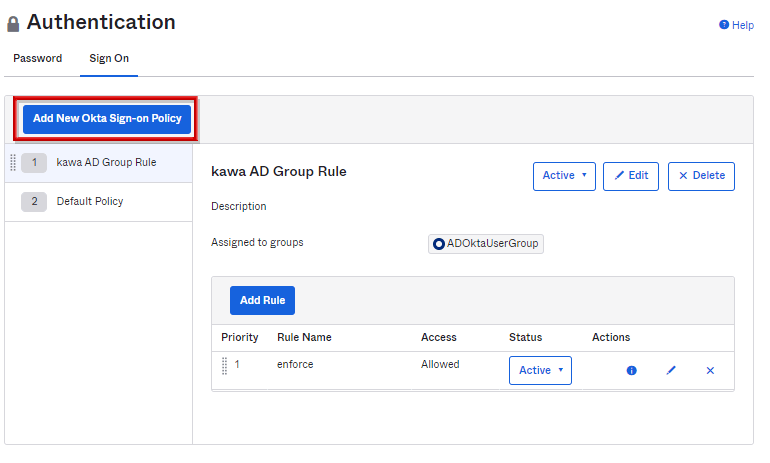

- Security > Authentication 画面へ遷移。Sign On項目を選択し、Add New Okta Sign-on Policyをクリック

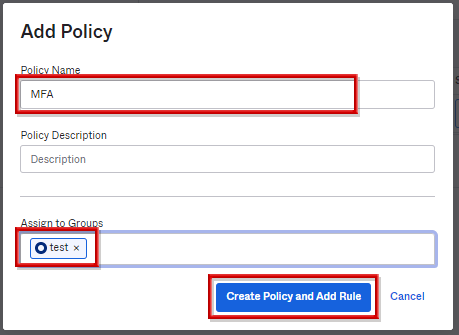

- Policy Nameを入力し、Assign to Groupsにて適用グループを選択し、Create Policy and Add Ruleをクリック

※上記はAssign to groupsへtestを選択した場合

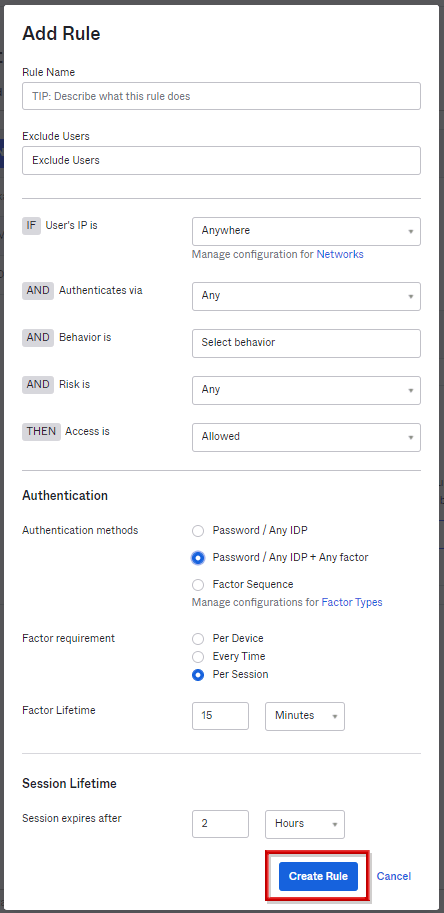

- Sing On時のMFA利用条件を設定するAdd Rule画面が表示されるので、Password / Any IDP + Any factorを選択し、Create Ruleをクリック

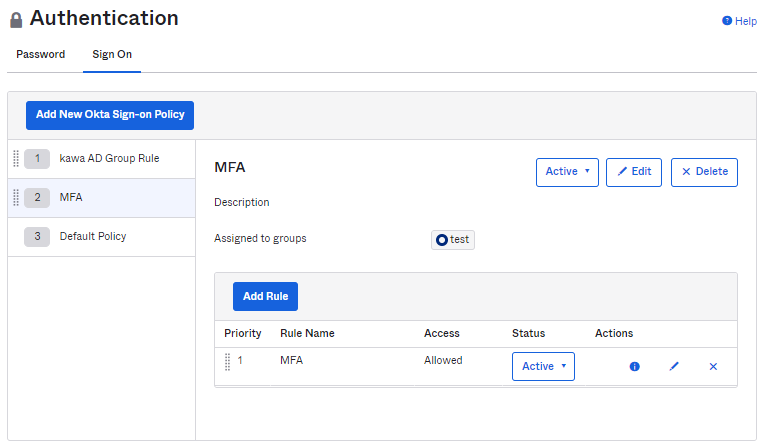

- 新規ポリシー・ルールの追加完了

MFAの利用設定(ユーザ側の操作)

Okta側でMFAの登録が完了したので、ユーザがログインした際にOcta Verifyなどによる多要素での認証が実施されます。

ここからは、ユーザ側でのMFA登録方法及びMFAを用いたログインについて説明します。

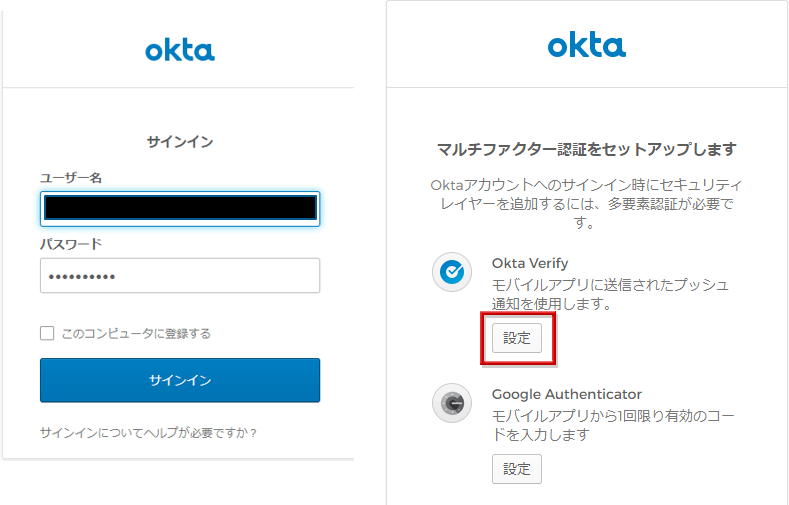

MFA登録

- MFA適用されるユーザでログイン。パスワード認証後、MFAファクターのセットアップが要求されるので、使用するファクターの設定をクリック

- 使用するMFA要素を登録

※上記はOkta Verifyの登録画面

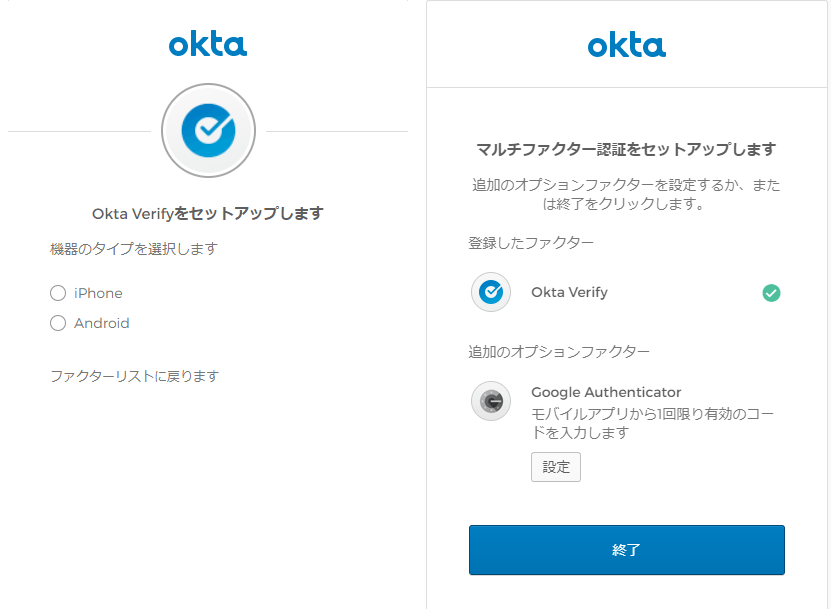

MFAを用いたログイン

- 再度ログインすると、登録した要素(Okta Verify)が表示される。認証が許可されるとOkta portal画面へ遷移

操作内容

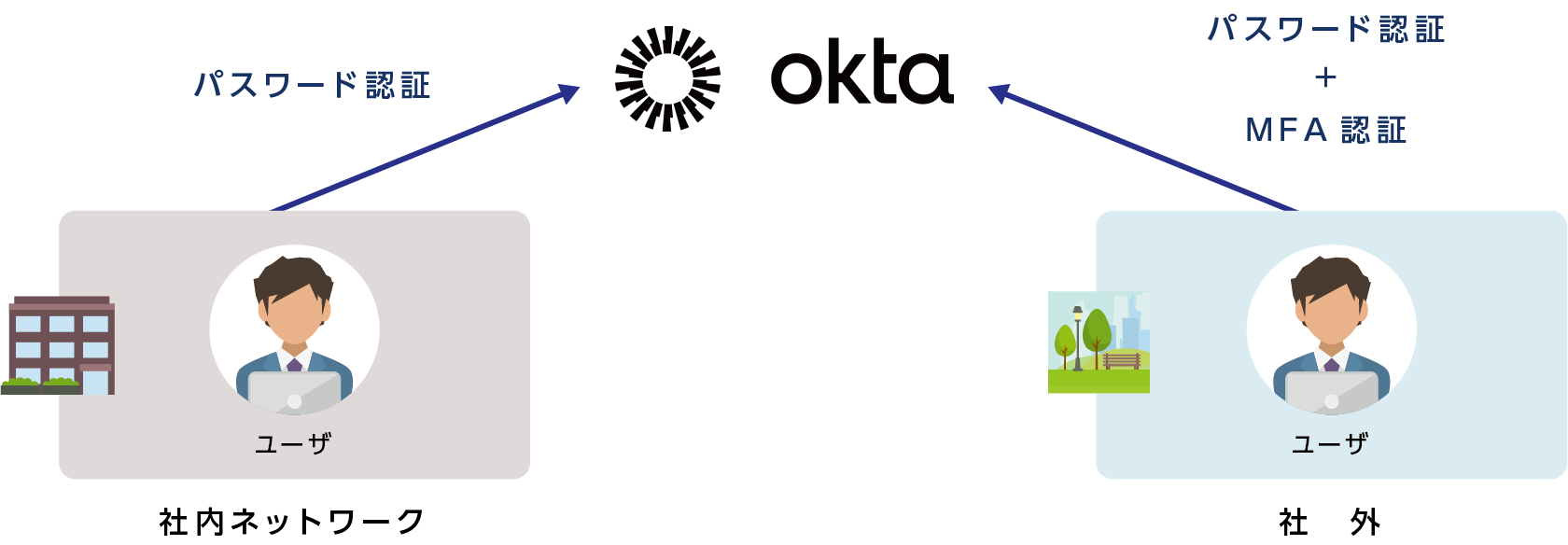

社内ネットワークからのアクセス時はパスワード認証のみにし、社外からのアクセス時はパスワード認証に加えてMFA認証を必要とする設定について説明します。

設定ガイドは、特定IPアドレスのZone設定を行った後、設定したZoneからのアクセス時はMFA無効化とするルールの追加となります。

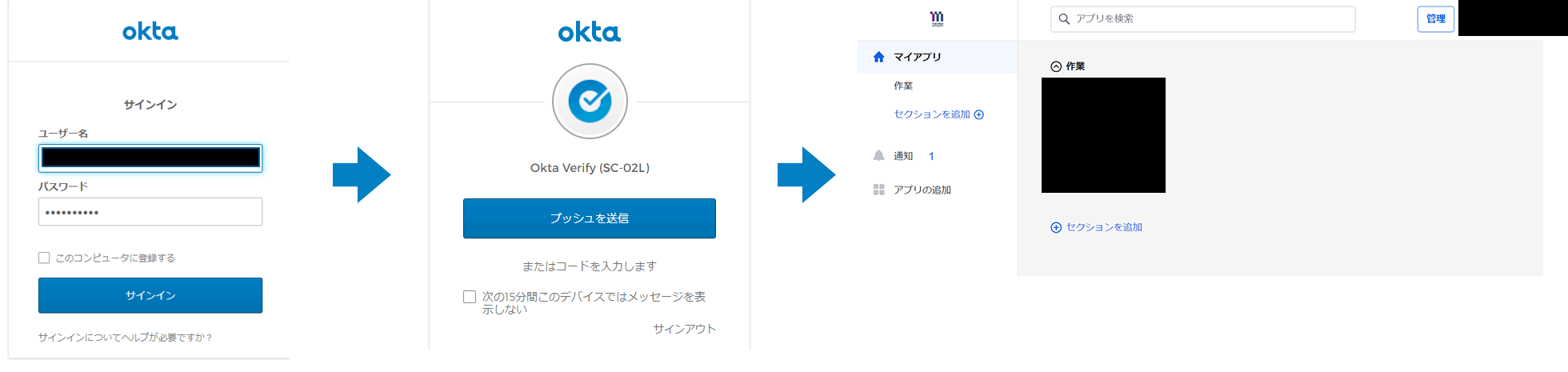

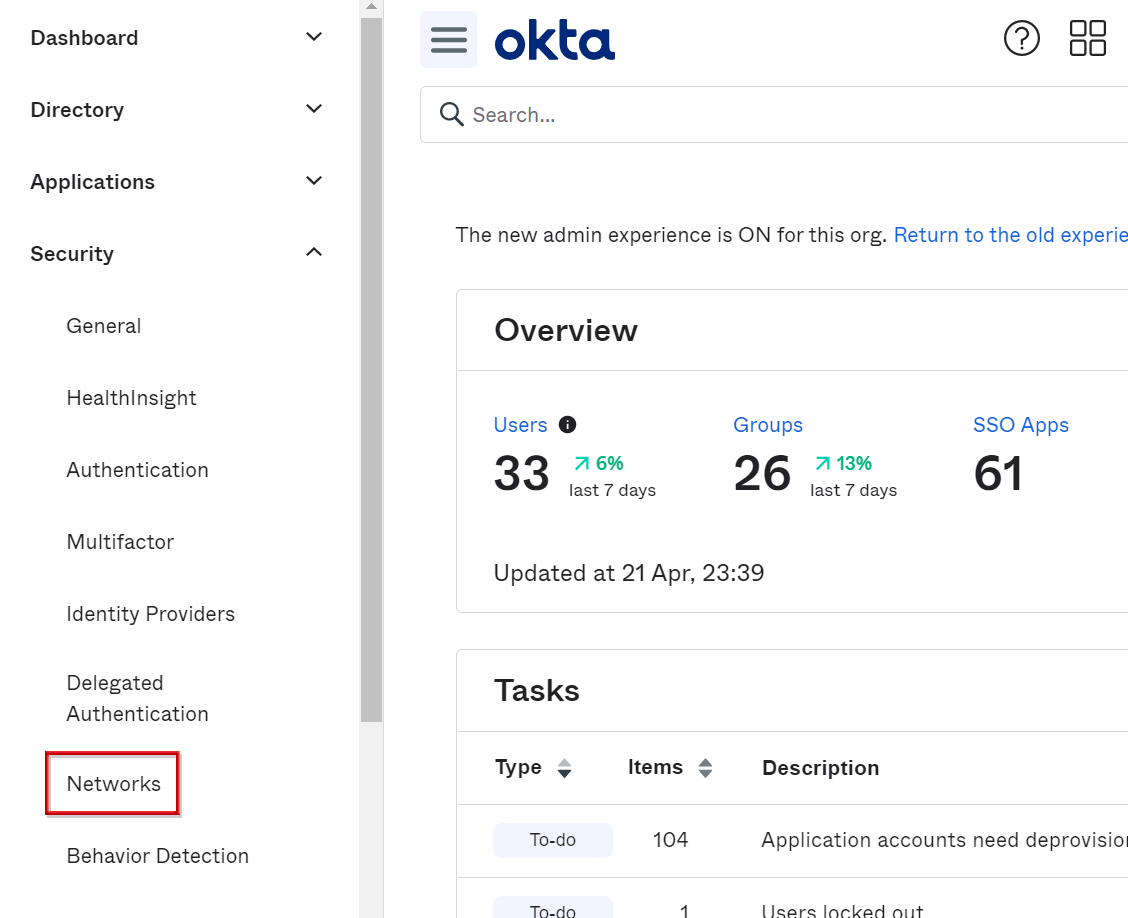

Network Zoneの設定

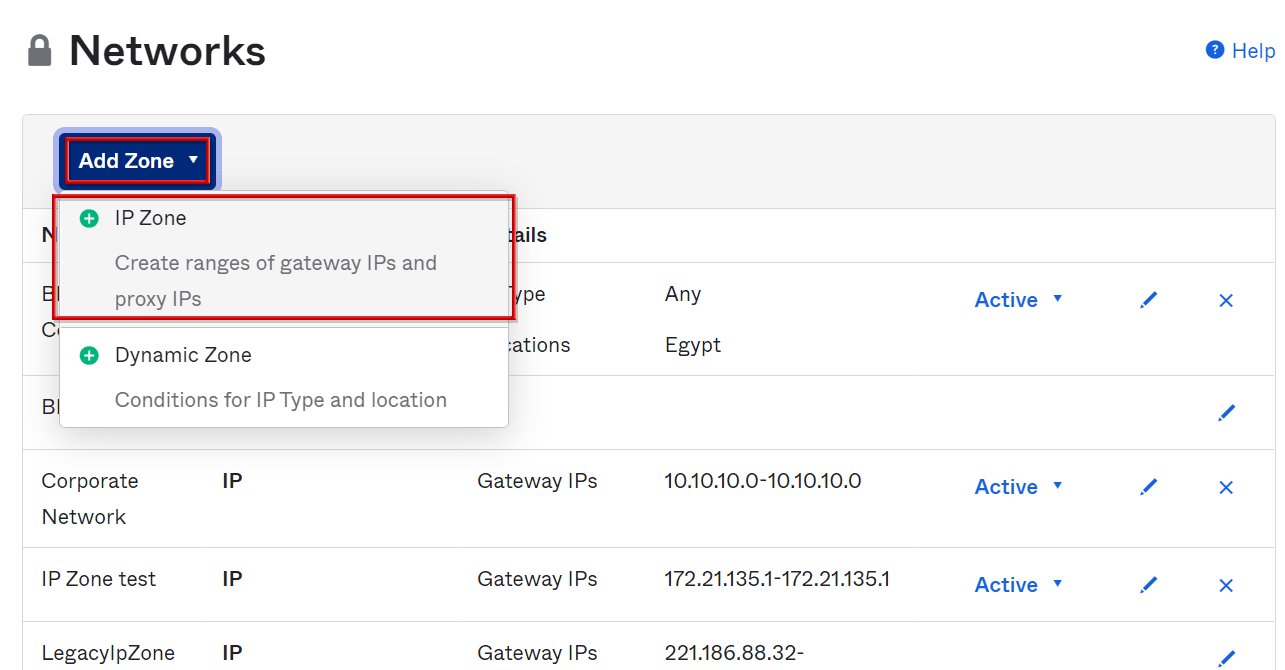

- Security > Networks 画面へ遷移

- Add Zoneクリック後、IP Zoneをクリック

※今回はIPアドレスを指定するためIP Zoneを選択しているが、Dynamic Zoneを選択することでアクセス場所(東京等)を指定することも可能

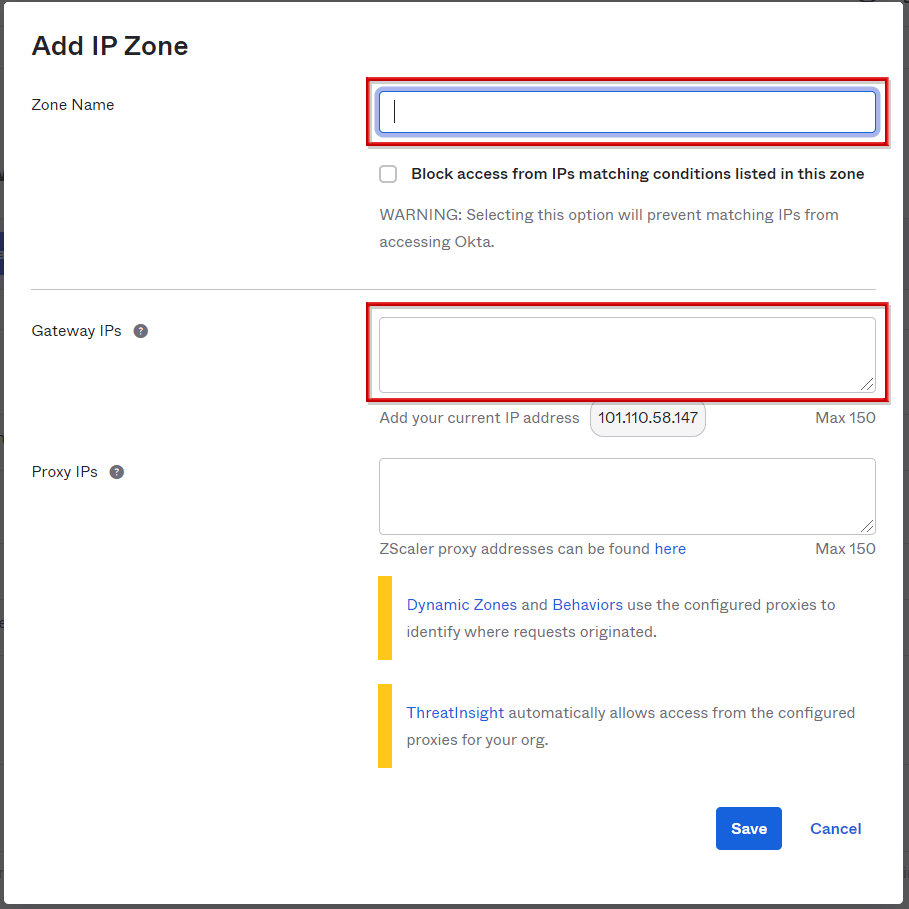

- Zone Nameを入力し、Gate IPsへ指定するIPアドレスを設定し、Saveをクリック

※IPアドレスは以下例のように設定可能

・固定IP 10.0.0.1-10.0.0.1

・範囲指定 10.0.0.1-10.0.0.10

・サブネットマスク 10.0.0.0/24

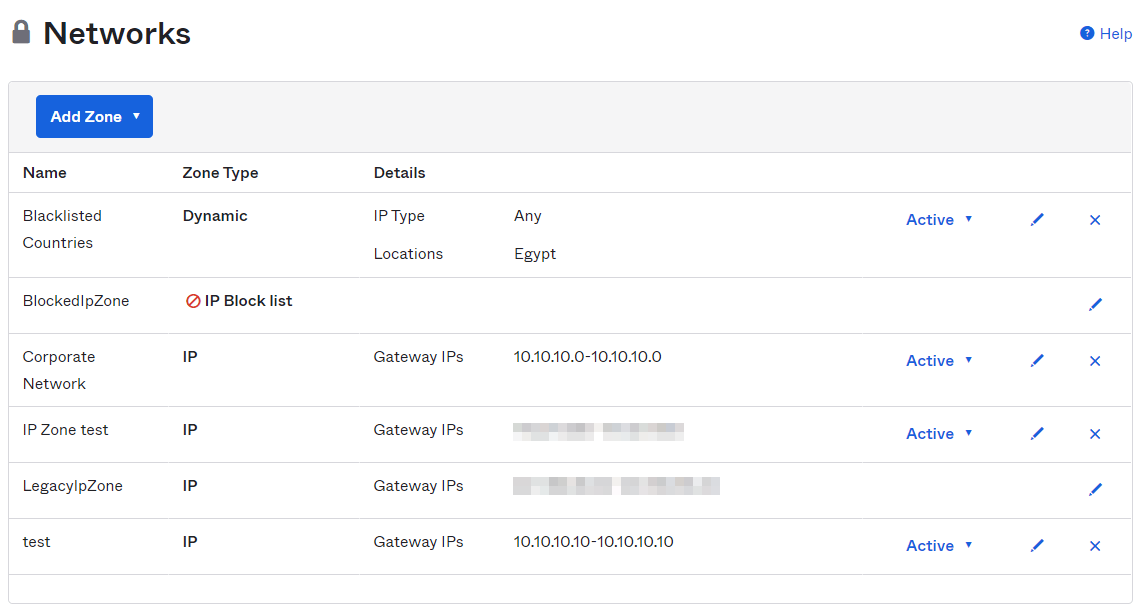

- 指定IPアドレスのZone追加完了

Sign On時のMFA利用設定

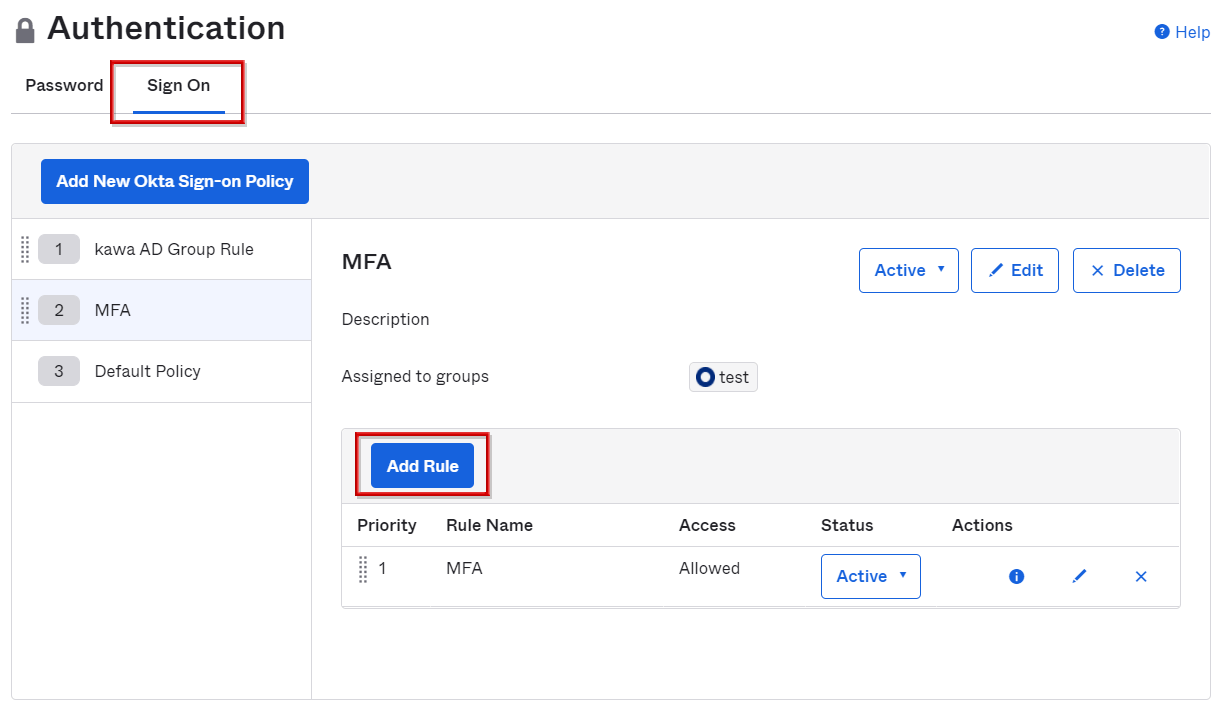

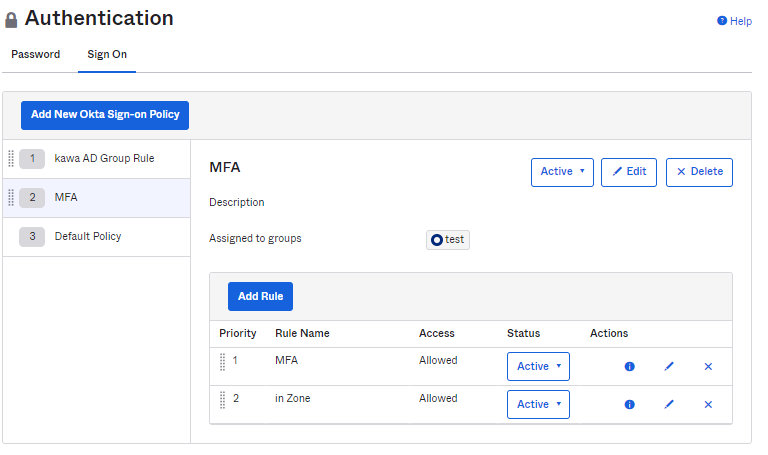

- Security > Authentication 画面へ遷移、Sign Onタブを選択し、Add Ruleをクリック

※ポリシー及び全てのアクセスでMFA認証必須のルールは別途作成済み

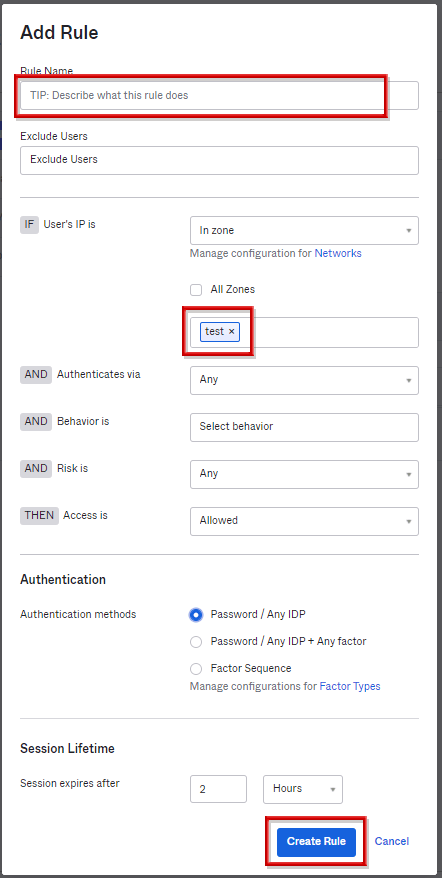

- Rule Nameを入力、適用するZoneの設定、Password/Any IDPを選択し、Create Ruleをクリック

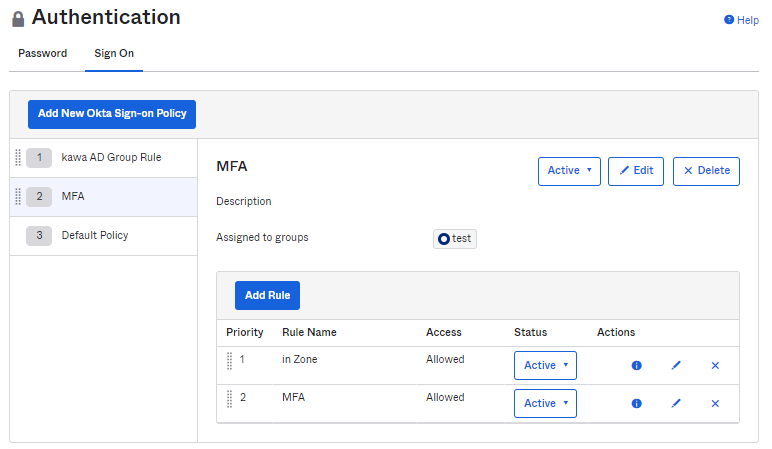

- 適用したルールの優先度を一番上へ変更

※ルールは高い優先度(小さい数字)から順に実施となり、優先度の変更は 部分をドラック&ドロップして行う

部分をドラック&ドロップして行う

- 指定IPアドレスからのアクセスはパスワード認証、それ以外からのアクセスはパスワード+MFA認証に設定完了

お問い合わせ・資料請求

株式会社マクニカ Okta 担当

- TEL:045-476-2010

- E-mail:okta@macnica.co.jp

平日 9:00~17:00