CyberArk

サイバーアーク

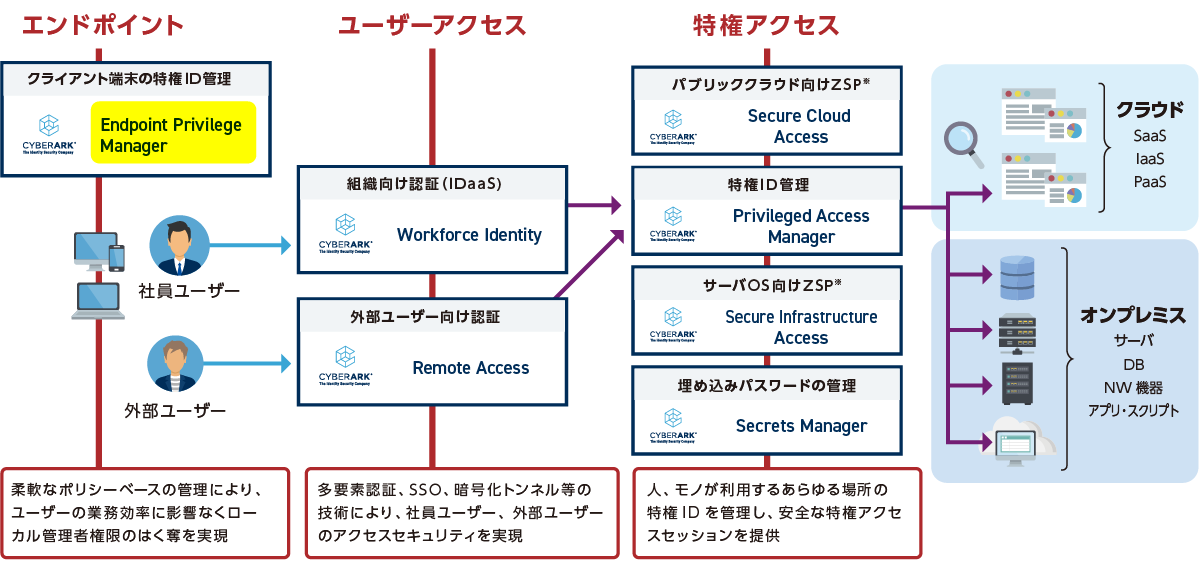

※Zero Standing Privilege : 特権IDがシステム上に存在せず、ユーザが利用する時だけ特権IDを存在させることで攻撃経路を最小化するためのアプローチ

エンドポイントの管理者権限とセキュリティ

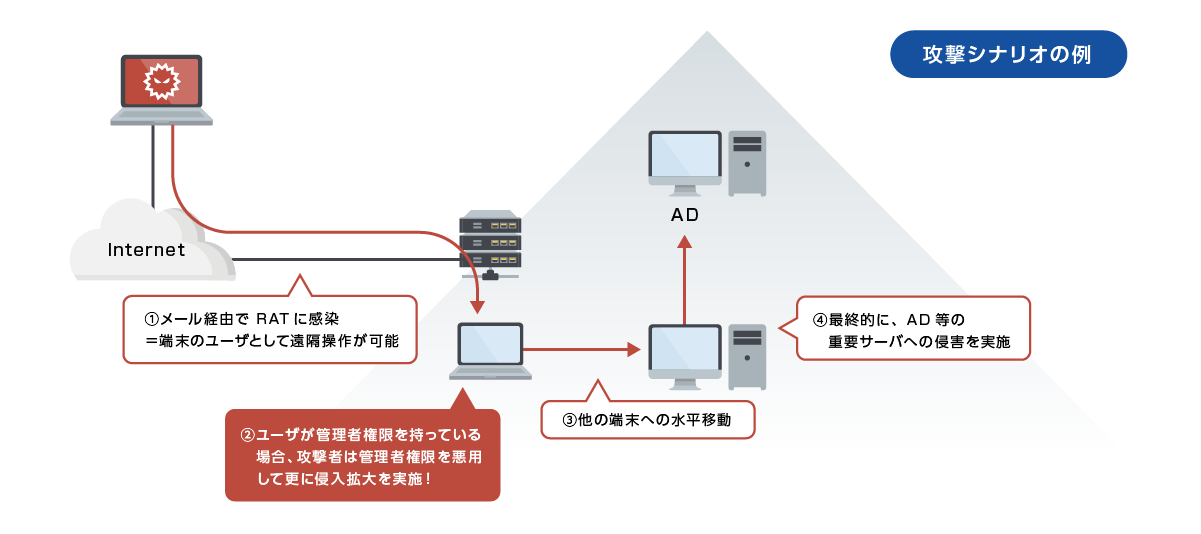

攻撃者は、エンドポイント端末への侵入を足掛かりとし、環境内での侵入拡大を行います。この時、侵害されたユーザが管理者権限を持ってる場合、攻撃者はその権限を悪用することができます。

管理者権限を与えることによるリスク

ユーザに管理者権限が与えられている環境は、攻撃者視点で以下のメリットがございます。

システム構成の変更

攻撃者にとって「攻撃が行いやすい」設定に自由に変更が可能

・サービスのインストール、実行

・悪性なソフトウェアのインストール

・アンチウィルスの無効化、アンインストール など

パスワード情報の窃取

メモリ上に残っているパスワードハッシュへのアクセスなど、認証情報の窃取が可能

ユーザアカウントの作成、変更

バックドアアカウントを作成し、永続的な侵入に利用

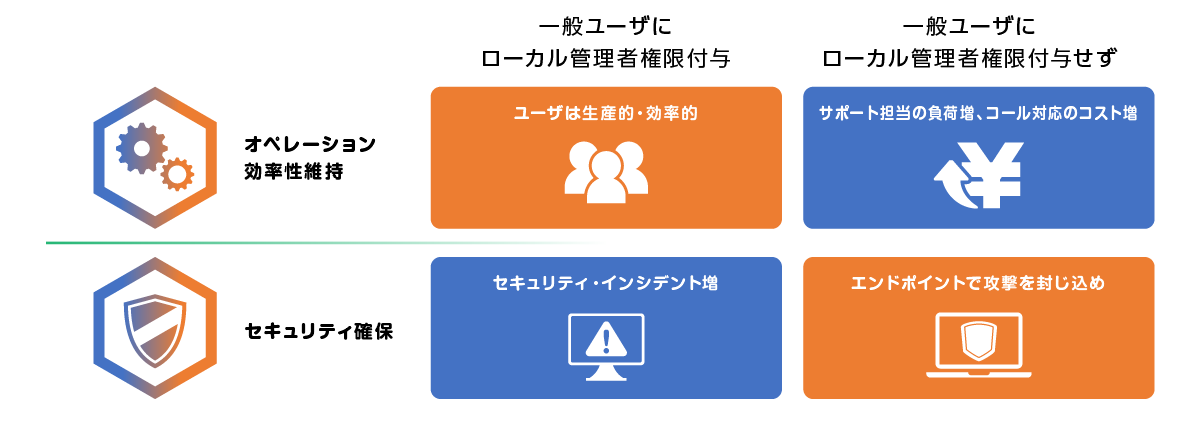

エンドポイントの特権管理における課題

利便性とセキュリティのバランスのとり方が最も大きな課題です。

エンドポイントの特権管理におけるお悩みを、CyberArkが解決します!!

Endpoint Privilege Manager(EPM)機能概要

最小特権の実現

- ユーザ端末から、管理者権限を剥奪

- ユーザは、事前に定義されたポリシーに従って、必要な操作にのみ特権の利用が可能

- 特権利用動作のモニタリング

アプリケーションコントロール

- アプリケーションの実行許可、禁止を設定

- ルールに存在しないアプリケーションは制限モードでの実行を許可することが可能

例)

・アプリケーションの実行は許可するが、管理者権限を必要とする動作は行わせない

・アプリケーションのインターネット通信は実行させない

・アプリケーションによる他のファイルへのアクセスはさせない

特権保護、脅威検知

- メモリやブラウザに残る資格情報へのアクセスを検知、ブロック

- ランサムウェアによるファイルアクセスを検知し、ブロック

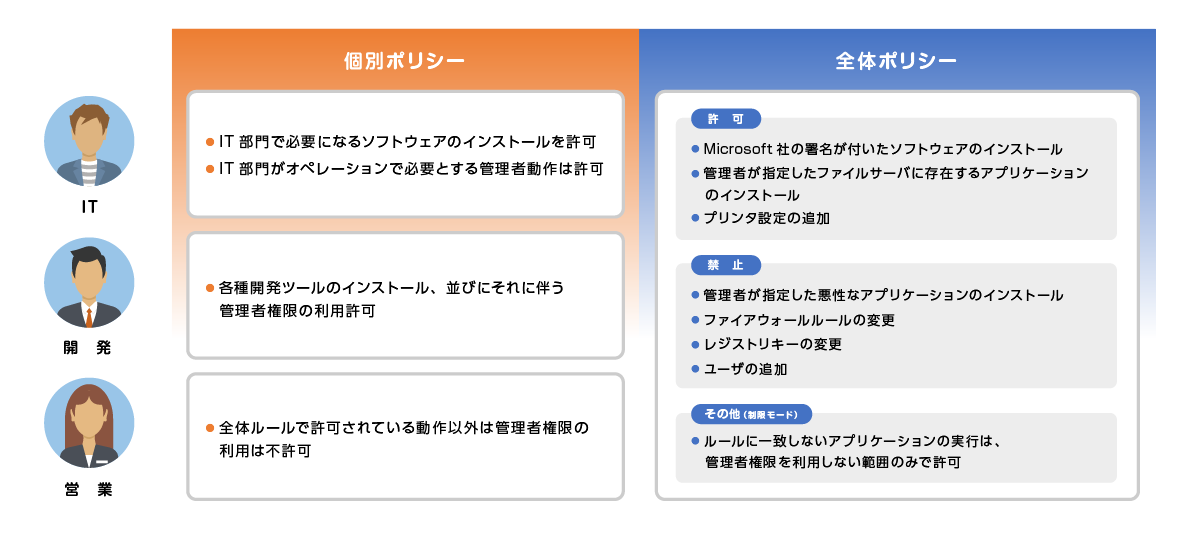

利用イメージ

ポリシーを作成することにより、管理者権限を伴う操作に対しての許可・不許可を制御することができます。

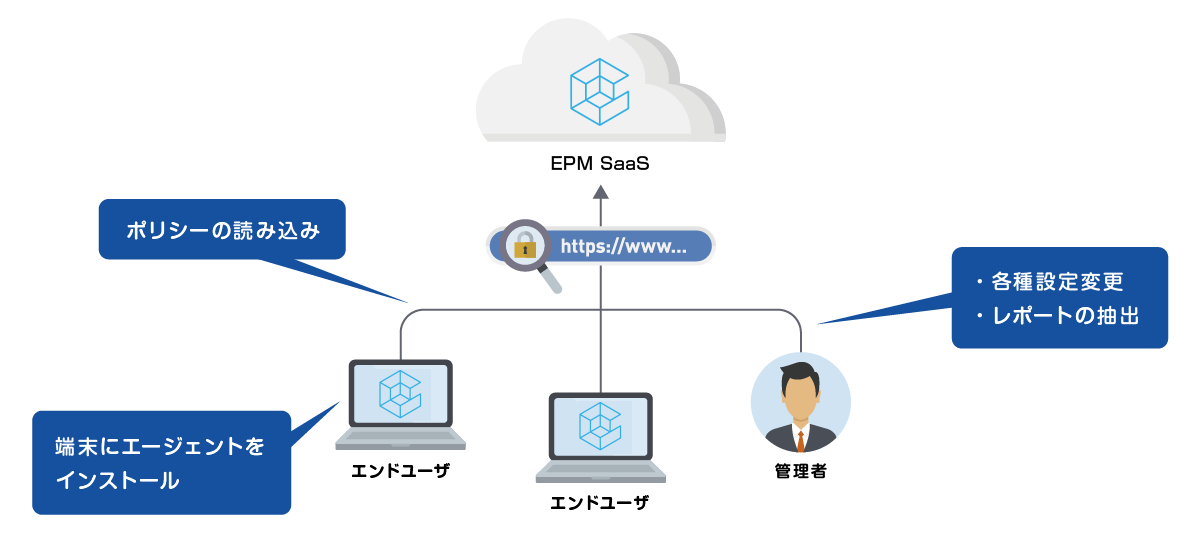

アーキテクチャ

- 管理コンソール、ポリシーサーバはSaaS上で提供されます。

- お客様端末にEPMエージェントを導入いただきます。

EPMエージェントの特長

- 非常に軽量でCPU使用率は平均1%以下となります。

- Windows OS およびMacOSをサポートしています。

- EPM エージェントインストール端末から、インターネットへのHTTPS/443通信が必要となります。

- インストールにOSの再起動が不要です。

お問い合わせ・資料請求

株式会社マクニカ CyberArk 担当

- TEL:045-476-2010

- E-mail:macnica-cyberark-sales@macnica.co.jp

平日 9:00~17:00