ここからはじめる CRA 対策・準備

現在、お客様はEUサイバー・レジリエンス法 (CRA) への対応を進める必要性を認識されているものの、整合規格が未だ明確化されていないため、自社製品が CRA に該当するか否かを判断できない状況にあり、具体的な対策の着手が難しい一方で、製品開発は継続する必要があります。

進め方の一つの方法として、 CRA 法と親和性の高い IEC62443-4-2 のセキュリティ要件を参照するという手段があります。「セキュア by デザイン」の理念を取り入れ、設計段階からセキュリティ要件を組み込むことで、将来的な規格への適合性や安全性を確保しつつ、効率的な開発を目指す方法です。

本記事では、マクニカ アルティマカンパニーが取り扱っている半導体およびアプライアンス製品で、どのような提案ができるかをご紹介しています。

マクニカが提供できる CRA 対策

企画から運用保守までのサポートを提供

CRA 法と親和性の高い IEC62443-4-2 とは?

産業用オートメーションや制御システム (IACS) は、製造業、エネルギー、交通、インフラなど、社会の基盤を支える重要な領域で活用されています。しかし、これらのシステムは従来の IT とは異なる特性を持ち、サイバー攻撃に対して特有の脆弱性を抱えています。

このような背景から誕生したのが、IEC 62443 シリーズです。これは、OT (Operational Technology) 環境におけるサイバーセキュリティ対策を体系的に定義した国際標準規格であり、ISA(国際自動制御学会)とIEC(国際電気標準会議)によって策定されました。

IEC 62443 は、以下の 3つの観点からセキュリティを定義しています。

人(組織):セキュリティポリシーや運用体制

プロセス:開発・導入・運用におけるセキュリティ管理

技術(製品):機器やシステムに求められるセキュリティ機能

欧州サイバーレジリエンス法 (CRA) は、製造者に対して「製品特性に係るサイバーセキュリティ要件」への対応を義務付けています。この要件を理解するための参考として、IEC 62443-4-2 で定義されているセキュリティ要件を活用することが考えられます。。

次に、IEC 62443-4-2 で定義されているセキュリティレベルを表にして説明しています。

セキュリティレベル

| SL | 説明 |

| SL1 | 認証されていない存在による偶発的または偶然のアクセスから保護するメカニズムにより、すべてのユーザー(人間、ソフトウェアプロセス、およびデバイス)を識別し、認証する。 |

| SL2 |

低リソース、一般的なスキル、およびモチベーションの低い単純な手段を用いた、ある存在による意図的な認証されていないアクセスから保護するメカニズムにより、すべてのユーザ(人間、ソフトウェアプロセス、およびデバイス)を識別し、認証する。 |

| SL3 | 適度なリソース、IACS特有のスキル、および適度なモチベーションを持つ洗練された手段を用いた、ある存在による意図的な認証されていないアクセスから保護するメカニズムにより、すべてのユーザー(人間、ソフトウェアプロセス、およびデバイス)を識別し、認証する |

| SL4 | 拡張されたリソース、IACS特有のスキル、および高いモチベーションを持つ洗練された手段を用いた、ある存在による意図的な認証されていないアクセスから保護するメカニズムによって、すべてのユーザー(人間、ソフトウェアプロセス、およびデバイス)を識別し、認証する。 |

セキュリティ要件 (FR)

サイバー攻撃の高度化により、単なるアクセス制御だけでは製品の安全性を確保できない時代になりました。IEC 62443 では、こうした脅威に対応するためのセキュリティ要件を 7つのカテゴリーに分けて定義しています。次に、それぞれの要件がどのような役割を果たすのか整理しました。

| FR | 説明 |

| FR1 | 識別と認証制御 |

| FR2 | 利用制御 |

| FR3 | システム完全性 |

| FR4 | データ機密性 |

| FR5 | 制御されたデータフロー |

| FR6 | イベントのタイムリーな対応 |

| FR7 | リソース可用性 |

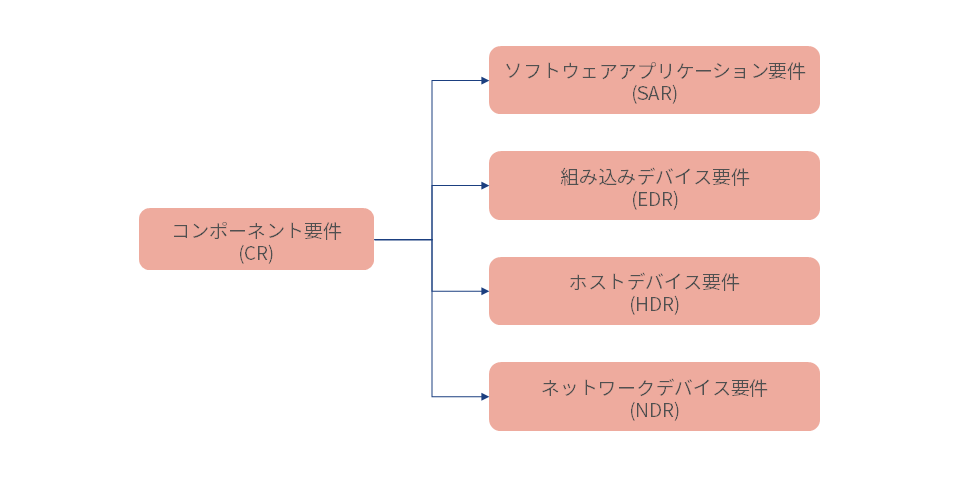

CR カテゴリーと関係性

CRA 対応を進める上で、自社製品がどのセキュリティ要件に準拠すべきかを明確にすることは非常に重要です。IEC62443 では、コンポーネント(製品や装置)ごとに適用される要件 (CR) を定義しており、これが CRA の要求事項と密接に関係しています。以下の図は、各カテゴリーと要件の関係性を整理したもので、CRA 準拠の第一歩として活用できます。

IEC62443 においてマクニカが提供できる製品群(例:IoT 機器)

マクニカ アルティマ カンパニーでは、IEC62443 に基づくセキュリティ要件に対応した製品群を、設計・開発フェーズからご提案可能です。特に、IoT 機器に求められるセキュリティ機能を実現するために有効な製品として、Altera FPGA、Analog Devices、NXP、Fortanix、Siemensなどのソリューションを取り扱っています。

本セクションでは、これらの製品がどのように IEC62443 の要件に対応し得るかを、IoT 機器を例にご紹介します。その他のアプリケーションに関しても、お気軽にご相談ください。

Altera FPGA

プログラム可能な半導体で、柔軟な回路設計と高速処理が特長です。Altera FPGA では、設計データや IP の複製、リバースエンジニアリング、不正改ざんを防ぐため、多層的なセキュリティ対策が実施することが実現可能なことに加え、ハードウェアという特性を生かした、低遅延を意識したセキュリティ実装が可能です。

■ CRA 対策の関連機能

・ビットストリーム認証

・キー管理(Virtual/Physical eFuse, BBRAM)

・PUF

・セキュアブート

10月24日に開催した「【欧州CRA施行目前!】セキュリティ機能実装の要点と強化策 ~CRA対応に求められるハード・ソフトの視点~」の Altera 紹介動画を公開しています。以下よりご覧ください。内容についてご質問などありましたら、担当営業、またはメーカー指定をしてお問い合わせをお願いします。

Altera 紹介動画(Youtubeへリンクしています)

Analog Devices

アナログ・デバイセズは、耐タンパ性の鍵保管や高度な暗号化技術、キー管理、セキュアブートなど CRA 対策に有効な機能提供しています

■ CRA 対策の関連機能-

・ビットストリーム認証(AEAD/AES 暗号)

・キー管理(PUF によるセキュアストレージの暗号化)

・PUF

・セキュアブート/アップデート

10月24日に開催した「【欧州CRA施行目前!】セキュリティ機能実装の要点と強化策 ~CRA対応に求められるハード・ソフトの視点~」のアナログ・デバイセズ紹介動画を公開しています。以下よりご覧ください。内容についてご質問などありましたら、担当営業、またはメーカー指定をしてお問い合わせをお願いします。

アナログ・デバイセズ紹介動画(Youtubeへリンクしています)

NXP Semiconductors

NXP Semiconductorsは、セキュアエレメント機能を活用し、公開鍵認証、暗号化、証明書の安全な保管など CRA 対策に有効な機能を提供しています。

■ CRA 対策の関連機能

・セキュアブート

・公開鍵認証

・NVM への暗号鍵・証明書の安全な保管

・TLS サポート

・共通鍵による Bitstream 暗号

・PUF

10月24日に開催した「【欧州CRA施行目前!】セキュリティ機能実装の要点と強化策 ~CRA対応に求められるハード・ソフトの視点~」の NXP Semiconductors 紹介動画を公開しています。以下よりご覧ください。内容についてご質問などありましたら、担当営業、またはメーカー指定をしてお問い合わせをお願いします。

NXP Semiconductors 紹介動画(Youtubeへリンクしています)

Siemens

Siemensは、EU サイバーレジリエンス法 (CRA) への対応を積極的に進めています。マクニカでは、Siemens のインダストリー事業に取り組む Siemens Digital Industry 製品を取り扱っています。

■ CRA 対策の関連機能

・産業用 PC(Boxタイプ、Rackタイプ、Panelタイプ)

・産業用セキュリティアプライアンス SCALANCE S

・マネージド L2 スイッチ SCALANCE X-200

・産業ネットワーク統合インフラ管理サーバー SINEC INC

10月24日に開催した「【欧州CRA施行目前!】セキュリティ機能実装の要点と強化策 ~CRA対応に求められるハード・ソフトの視点~」の Siemens 紹介動画を公開しています。以下よりご覧ください。内容についてご質問などありましたら、担当営業、またはメーカー指定をしてお問い合わせをお願いします。

Siemens 紹介動画(Youtubeへリンクしています)

Foratnix

マルチクラウドやオンプレミス環境で機密データを強固に保護するための暗号化・鍵管理・トークン化などを統合したセキュリティプラットフォームを提供します。IoT 機器の証明書と鍵の管理に活用することが可能です

■ CRA 対策の関連機能-

・DSM Data Security Manager : Key 管理、アプリケーション暗号化、DB 暗号化、コード署名

・PKI による証明書と Key の管理

62443-4-2 CR 要件とデバイス機能

本記事に掲載している要件とデバイス機能は、一部を掲載しています。他の要件とデバイス機能の情報が必要でしたら、担当営業またはページ下部の"問い合わせ"よりお問い合わせください。

|

CR |

Altera |

Analog Devices |

Fortanix |

NXP Semiconductors |

|

CR1.8 |

〇 |

〇 |

▲ |

〇 |

|

CR1.9 |

〇 |

〇 |

〇 |

〇 |

|

CR1.10 |

〇 |

〇 |

〇 |

|

|

CR2.1 |

〇 |

〇 |

お問い合わせ

本ソリューションに関してご興味がありましたら、以下よりお問い合わせください。