Imperva

インパーバ

APIに潜むセキュリティリスク

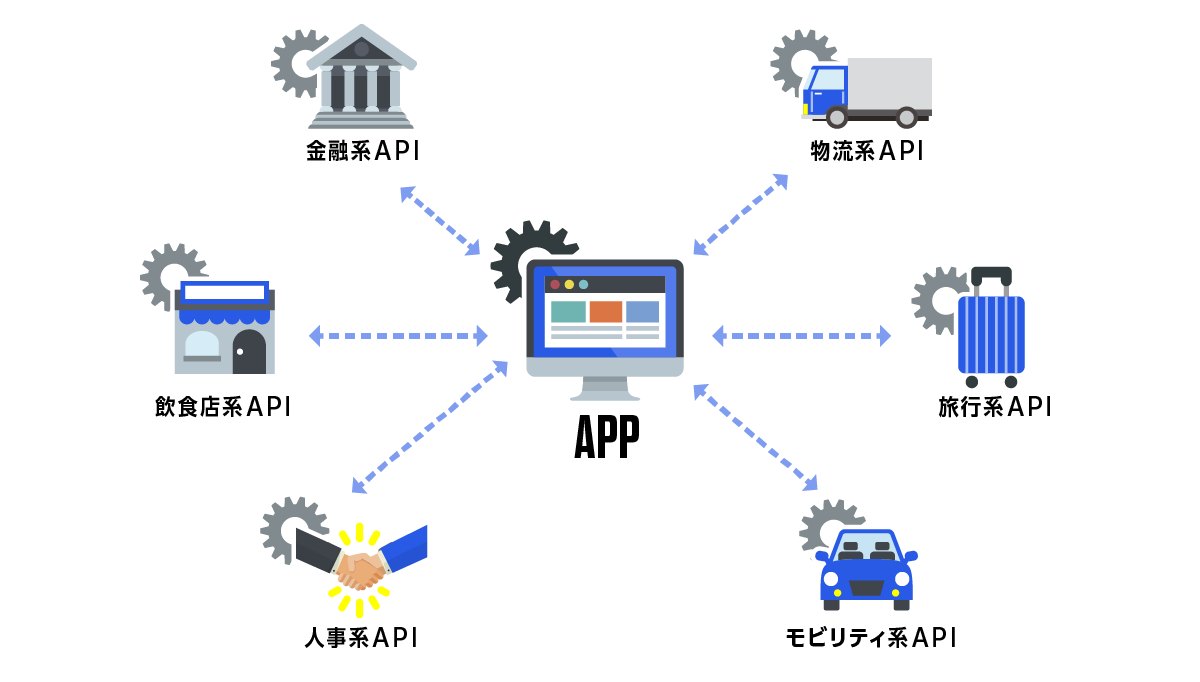

Web API(以下API)は、現代のWeb、モバイル、IoTデバイスなどのアプリケーションに不可欠な要素です。

金融や小売り、物流やIoT、自動運転や各種家電など、さまざまな業界で、APIが各種サービスの重要な役割を担っています。

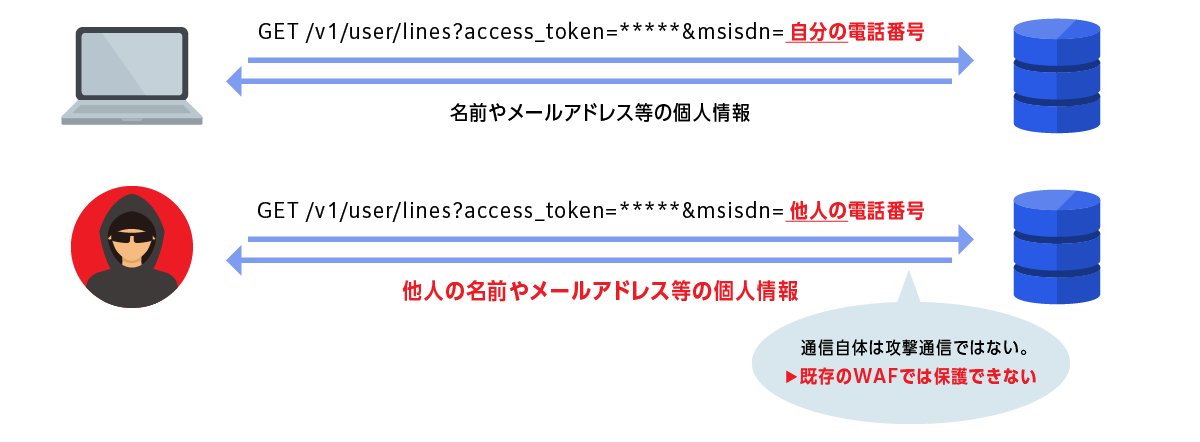

APIへのリクエストはブラウザや、ネイティブアプリのエージェントといった従来のルートを経由しない場合が多く個人情報など機密情報を扱うため、攻撃者の標的となるケースが増加しています。

また、WAFの対象となる従来のセキュリティ脅威に加え、ビジネスロジックの脆弱性などAPI特有のリスクを含んでいます。

ビジネスロジックの脆弱性を悪用された事例

A社個人情報漏洩事件(2017)

- A社のAPIに任意の電話番号を入力すると、その電話番号に紐づく顧客情報が全て取得できてしまう問題があった。

- 認可の不備

- 不必要な情報の露出

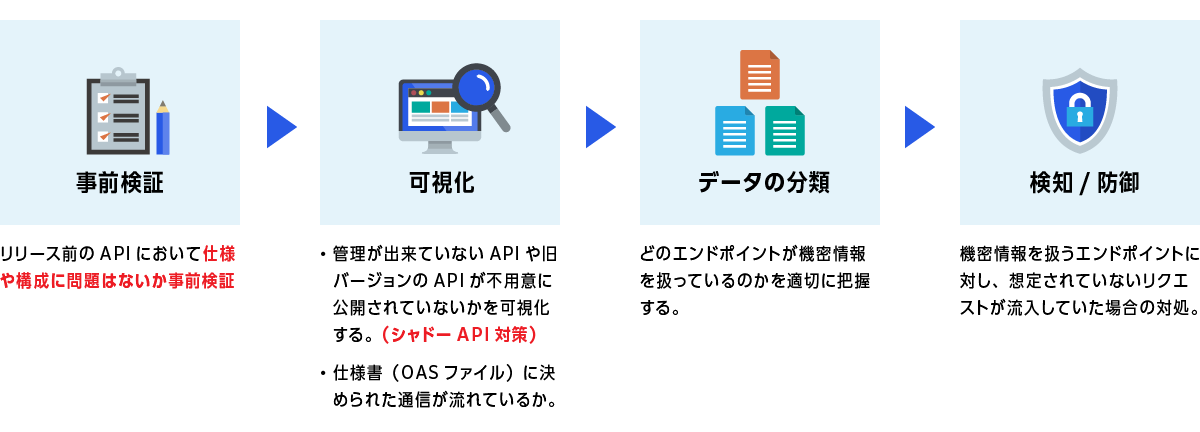

求められるセキュリティ対策

APIは一般的なウェブサイトと比較し更新頻度が高い傾向にあります。

また、上述した特有のリスクへの対策を効率的に保護するためには各フェーズごとに適切な対応を行う必要があります。

Imperva API Securityで実現できるセキュリティ

Imperva API SecurityはAPIの事前検証から防御まで一貫した対策を行う事が可能となります。

また、APIの発見後はエンドポイント毎にBlockモードを前提とした運用が可能なため検知アラートの対応やリスク精査によるBlock方針の策定に関する運用負荷の削減も可能となります。

<機能>

事前検証:Verification

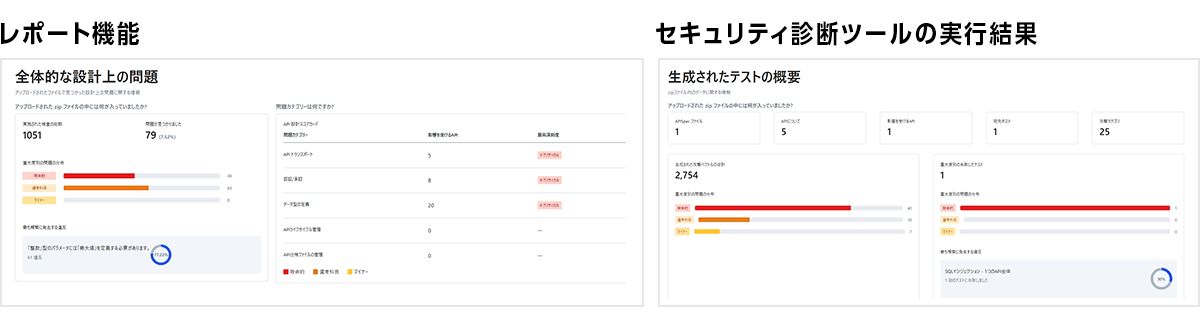

新たに作成/更新されたAPIに対し、APIの仕様書をCloudWAFにアップロードする事でリスクレポート、脆弱性診断ツールのダウンロードが可能です。

レポート機能や診断ツールにより、APIにリスクが含まれていないか公開前に確認する事が可能です。

Imperva API Security

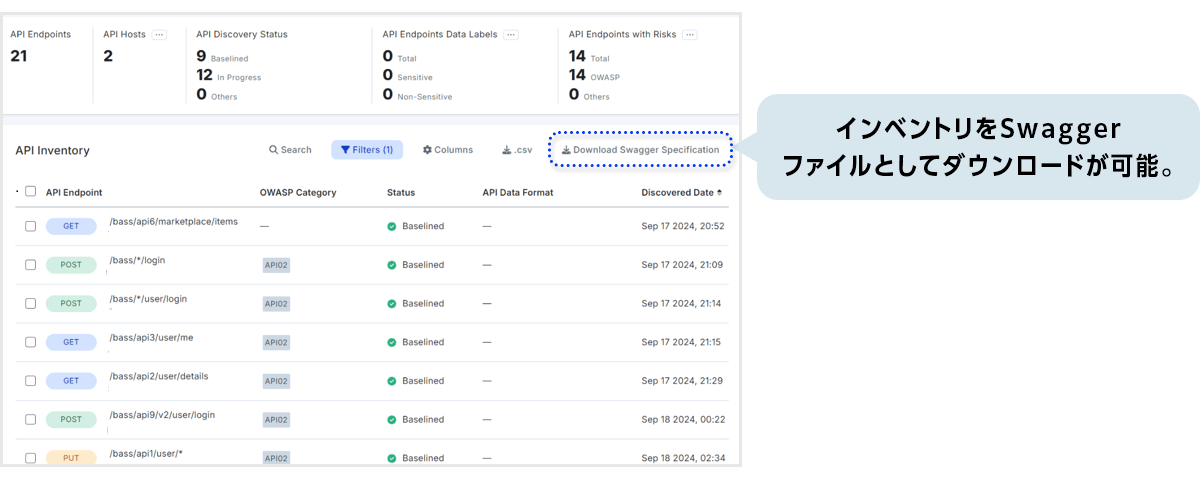

発見/分類:Discovery/Classification

実際に観測された通信を基に、APIエンドポイントをインベントリに纏めOWASP APIの脆弱性や機密情報の有無を可視化する事が可能です。

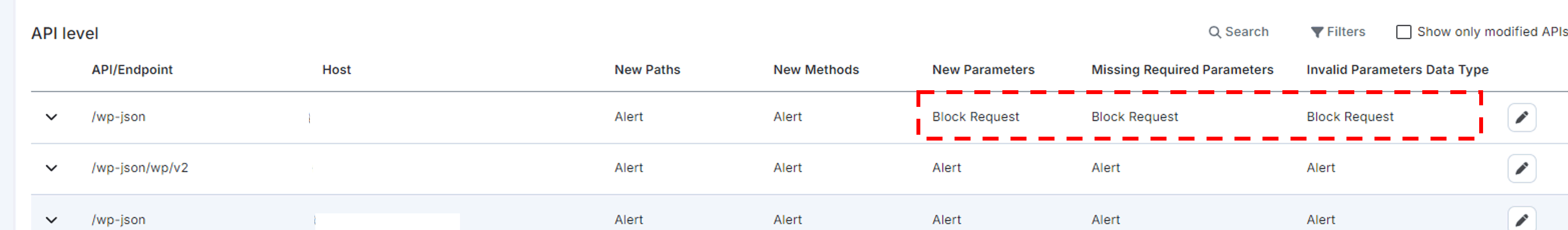

検知/防御:Policy機能

Impervaにより学習された正常な通信や、APIの仕様書から逸脱したリクエストに対して詳細な制御が可能です。

CloudWAF Add on型の場合、通信の遮断まで可能となります。

機密情報を扱うエンドポイントは仕様書以外の通信をブロックし、それ以外はAlertモードで運用するなどお客様の環境に合わせた柔軟な運用が可能となります。

Imperva API Securityの導入方法

導入方法は2種類となり、お客様のアプリケーションや構築環境に依存しない柔軟な導入が可能です。

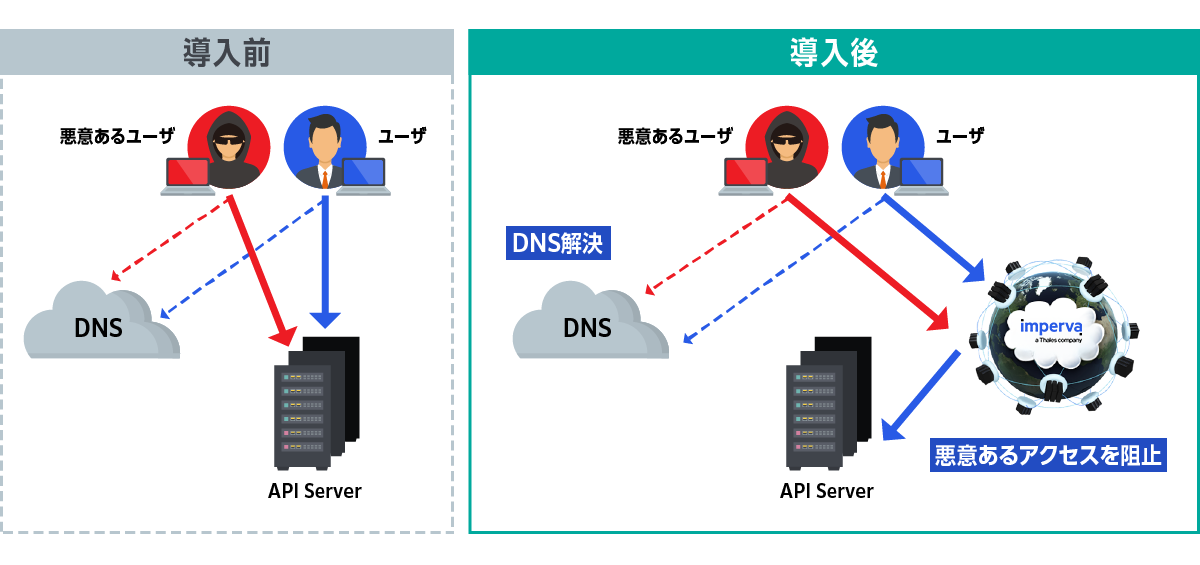

①CloudWAF Add on型

DNSを切り替えるだけでご利用が可能です。

外部へ公開しているAPIの場合、WAF/DDoS防御もご利用頂けるため弊社推奨の導入方法となります。

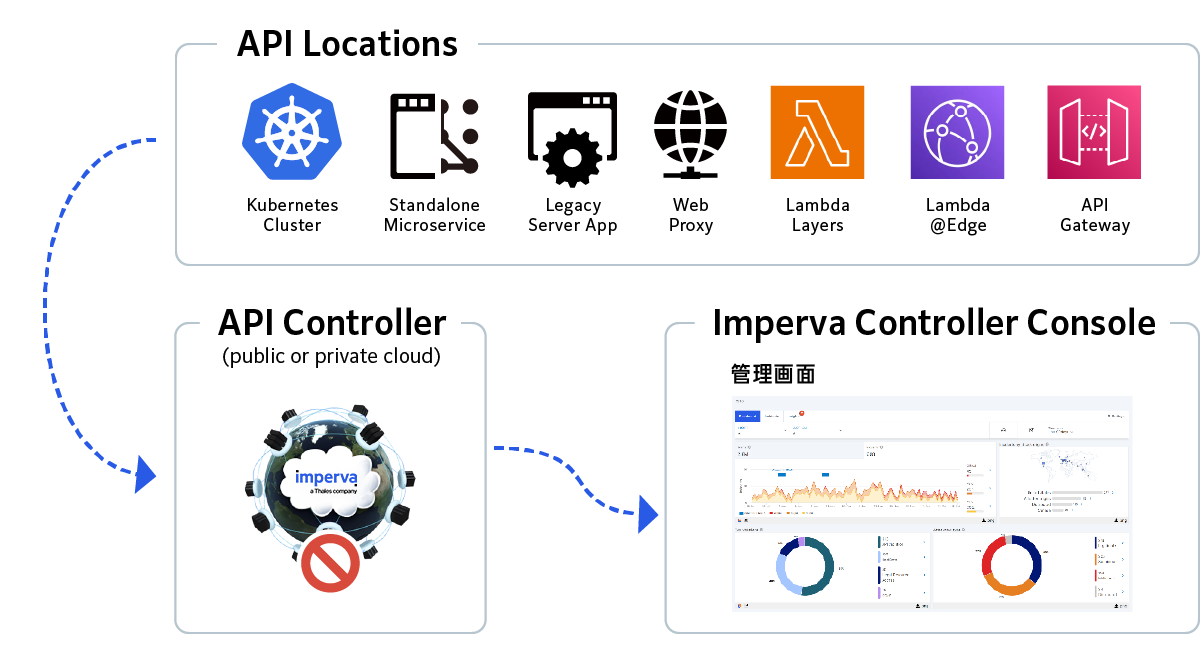

②API Anywhere型

非常に柔軟なマイクロセンサ&コントローラモデルを介してお客様の環境に合わせた導入が可能です。

また、East-Westトラフィックの検出も可能となります。

お問い合わせ・資料請求

株式会社マクニカ Imperva 担当

- TEL:045-476-2010

- E-mail:imperva-info@macnica.co.jp

平日 9:00~17:00