ファームウェアが改ざんされるとEDRは無力

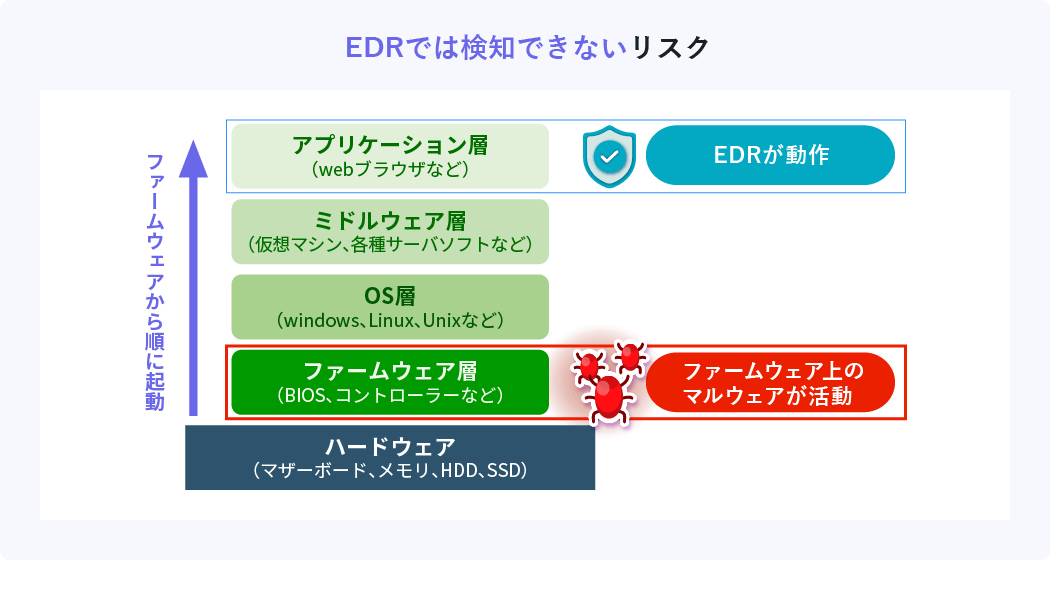

最近、ファームウェアの脆弱性を狙った攻撃が増えています。ファームウェアへの攻撃がやっかいな点はEDRが役に立たない点です。EDRはOSが起動した後に動作しますが、ファームウェアはOS起動前に動作します。ファームウェアが改ざんされるとEDRが動作する前に攻撃を行うことが可能となり、EDRに検知されることなく被害が広がってしまいます。

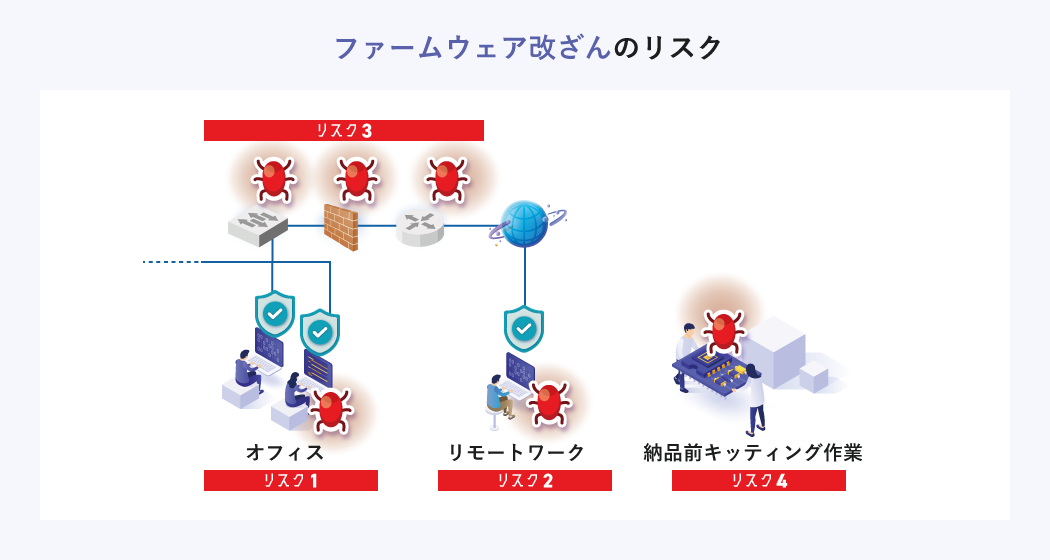

それでは、ファームウェア改ざんのリスクにはどのようなものがあるのか、解説していきます。

リスク1 EDRでは検知できないリスク

ファームウェアはOSやソフトウェアを動作させるための基本的なソフトウェアです。OSの起動前に動作するため、ファームウェアに感染したマルウェアはEDRでは検知できない可能性があります。

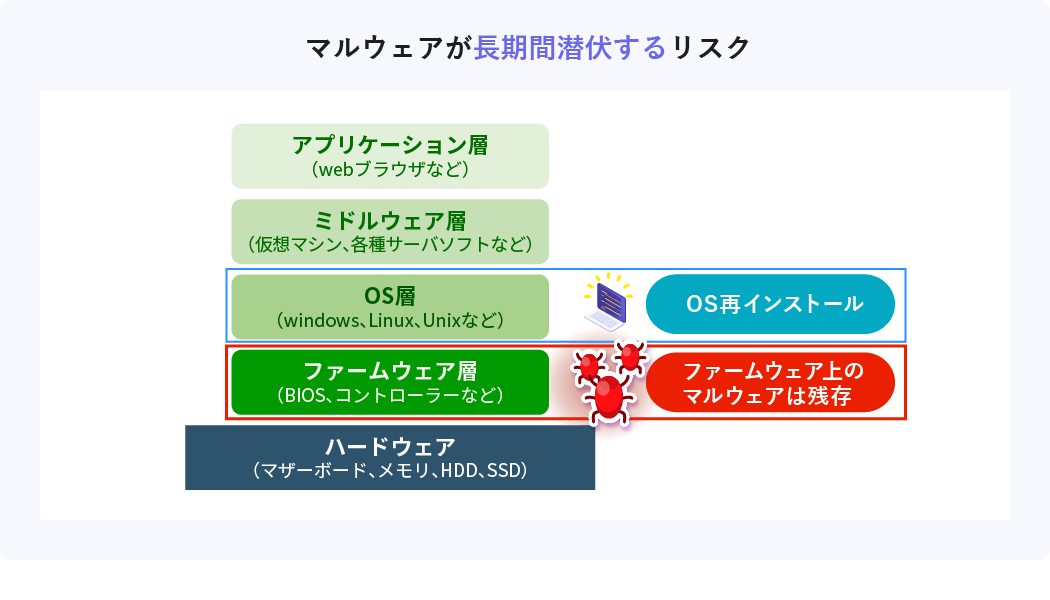

また、ファームウェアはSPIフラッシュメモリというハードディスクとは別の領域に書き込まれています。そのため、OSを再インストールしたりハードディスクを交換してもマルウェアは残存し、マルウェアが長期間潜伏するリスクがあります。

リスク2 電源OFFの機器に対して物理的接触で攻撃可能なリスク

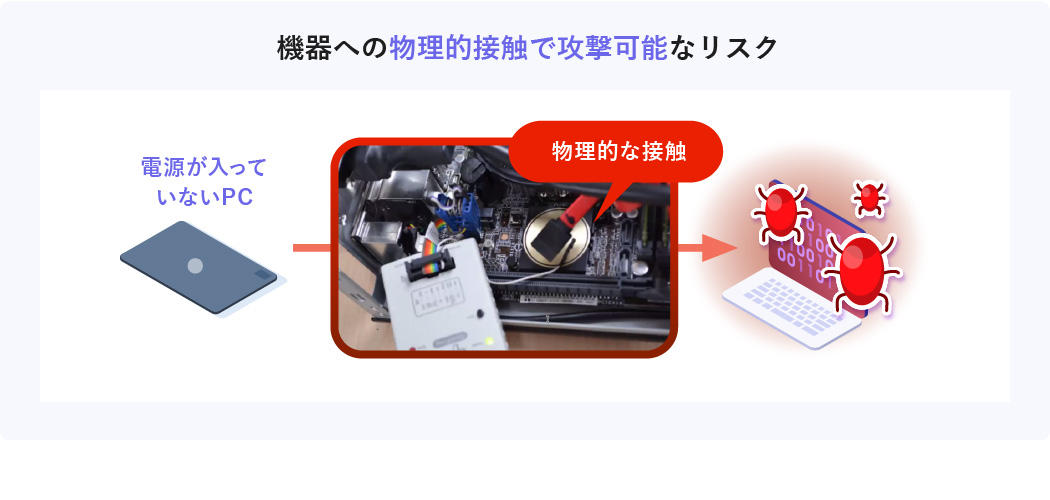

ファームウェアへの攻撃は電源を入れていないPCにも可能です。電源OFF状態のPCに特殊な機器を接続すれば、ファームウェアを直接書き換えて感染させることができます。つまり、ソフトウェアによる防御は無力ということです。実際に外出先でノートPCが持ち去られてファームウェアを改ざんされた事例が発生しています。

リスク3 すべての機器、コンポーネントが攻撃対象となるリスク

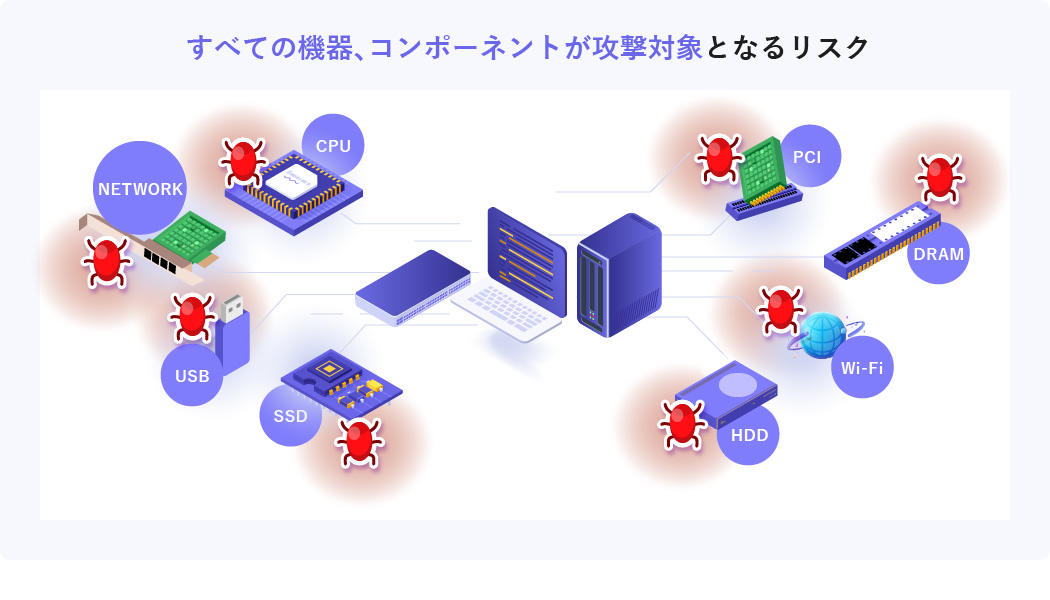

PCやサーバーだけではなく、スイッチやルーターなどのネットワークに接続している機器すべてにファームウェアが存在します。また、一つの機器の中にも、CPUやSSD、ネットワークインターフェースなどコンポーネントごとに脆弱性が存在するため、全てのリスクに対処することは非常に困難です。

リスク4 サプライチェーン上のリスク

自社のセキュリティがしっかりしていたとしても、納品前のセキュリティは大丈夫でしょうか。部品製造の段階では、納品後よりもセキュリティが薄いことが考えられます。納品前の製造、運搬、キッティング時に攻撃を受け、誰にも気づかれることなく社内に感染した機器が持ち込まれるリスクがあります。

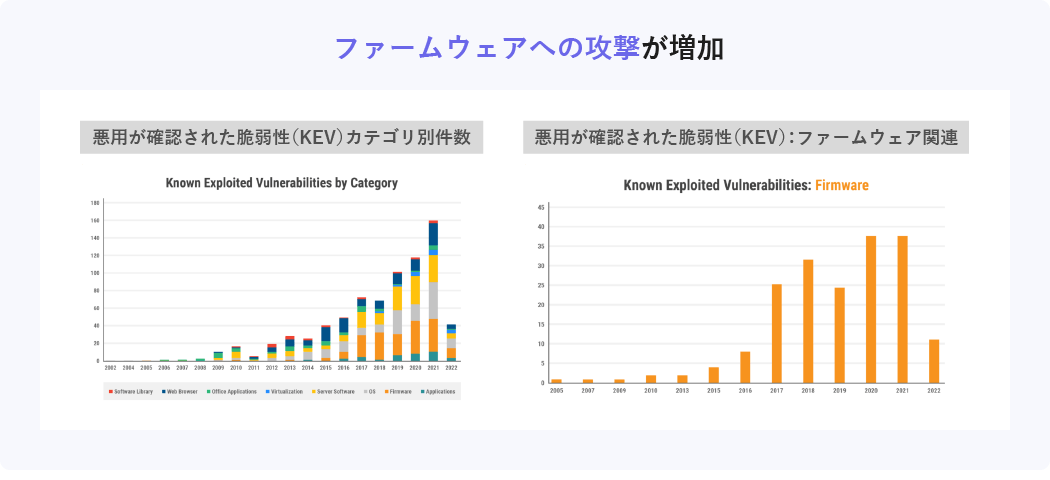

増加するファームウェアへの攻撃

ファームウェアの脆弱性の悪用報告は近年急増しています。2017年以降、毎年30件前後のファームウェア脆弱性が攻撃に使用されているというデータもあります。これはOSやブラウザ、仮想化基盤などの脆弱性に比べても多い水準です。

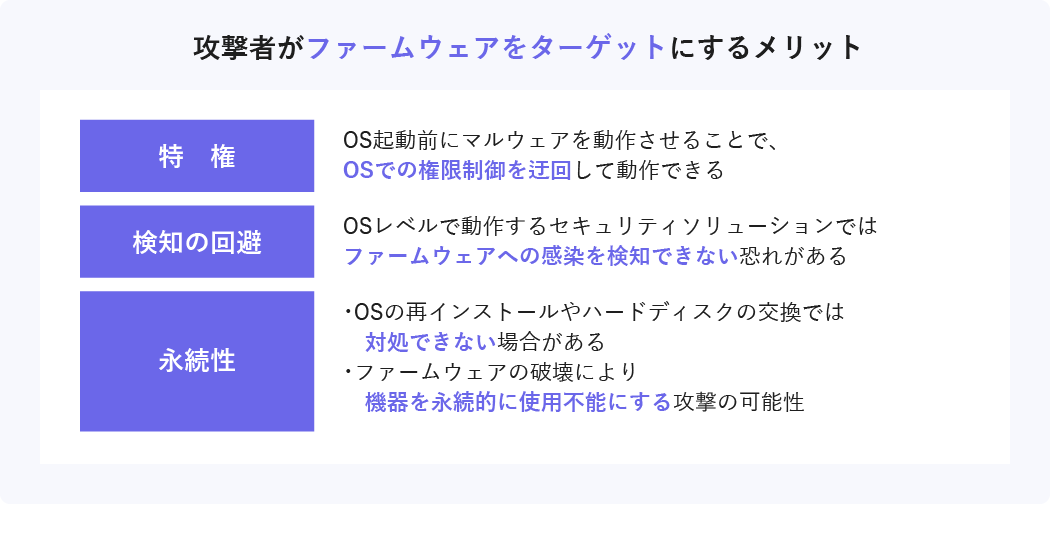

なぜファームウェアへの攻撃が増えるのか?

ファームウェアの改ざんは既存のEDRでは検知されにくく、OSやアプリの感染に比べ、脅威が永続化する場合も多いです。実際に、あるファームウェアを対象としたマルウェアの存在が、そのファームウェアの流通後7年以上経ってから発見された事例もあります。攻撃者にとってメリットが大きいファームウェアへの攻撃は、近年、犯罪者に注目されています。

ファームウェアの脆弱性対策 Eclypsium

Eclypsiumはファームウェアのセキュリティ対策ソリューションです。PC、サーバー、ネットワークデバイスなどのファームウェアをスキャンし、脆弱性と改ざんの有無を可視化し、その対策方法を提示します。

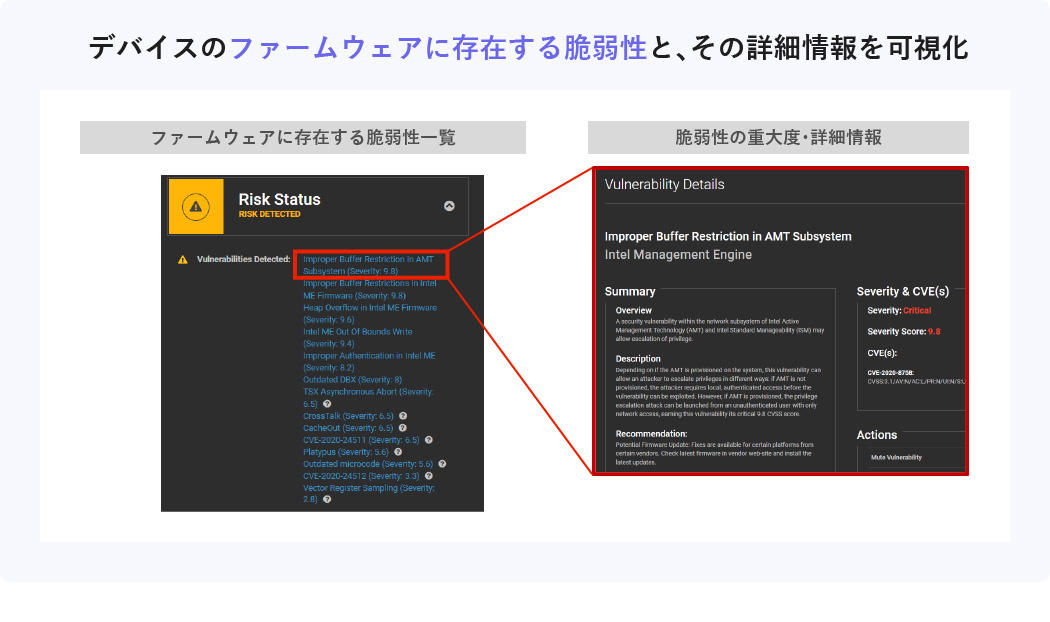

Eclypsiumの特長1 脆弱性の表示

各デバイスのファームウェアに存在する脆弱性を一覧表示します。

また、個々の脆弱性についても、詳細情報や重大度を確認することができます。

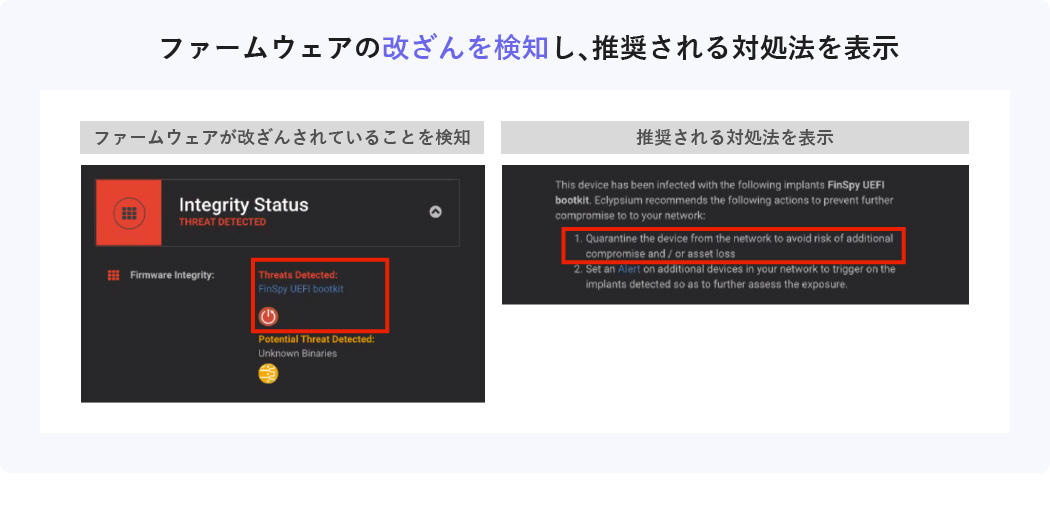

Eclypsiumの特長2 改ざんの検知

ファームウェアが改ざんや攻撃を受けている場合、その改ざんを検知し、推奨される対処法を表示します。

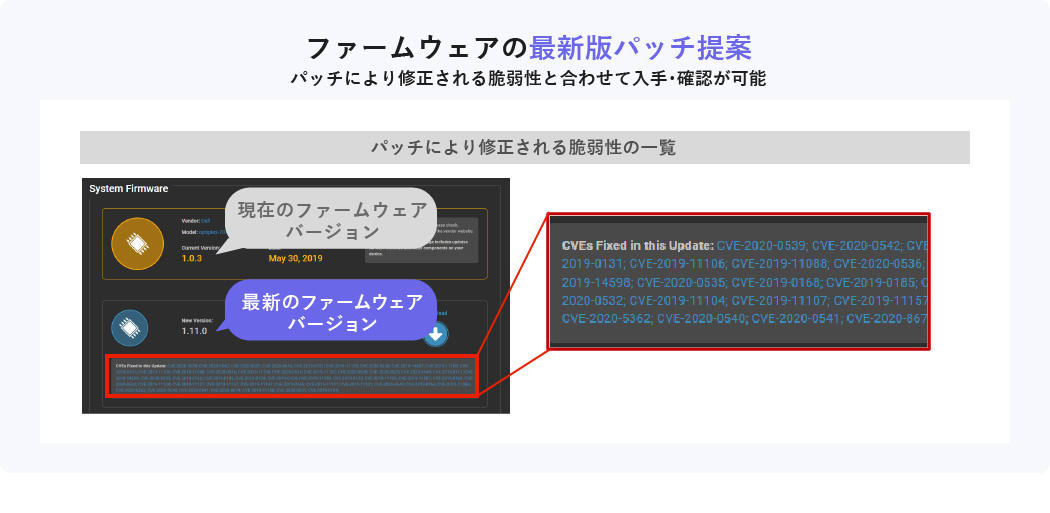

Eclypsiumの特長3 最新版パッチの提案

脆弱性が見つかったファームウェアの最新パッチを提案し、Eclypsiumの画面上から入手したり、端末・サーバへ直接適用することができます。また、パッチにより修正される脆弱性も確認できるので、適用すべきパッチの優先順位を判断する情報として活用できます。

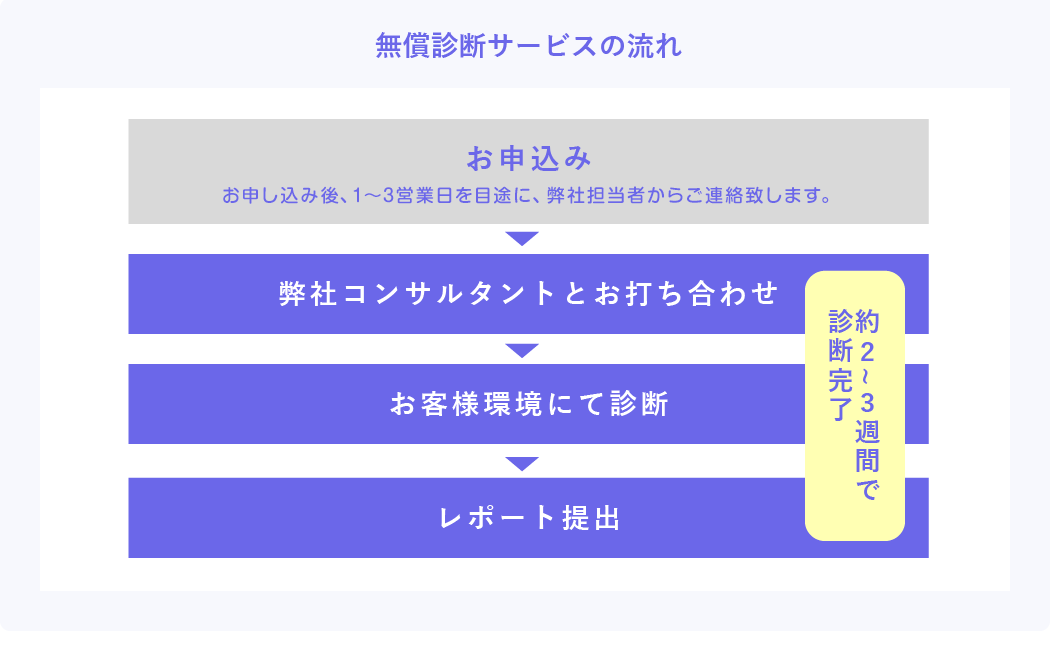

無償診断サービス受付中!

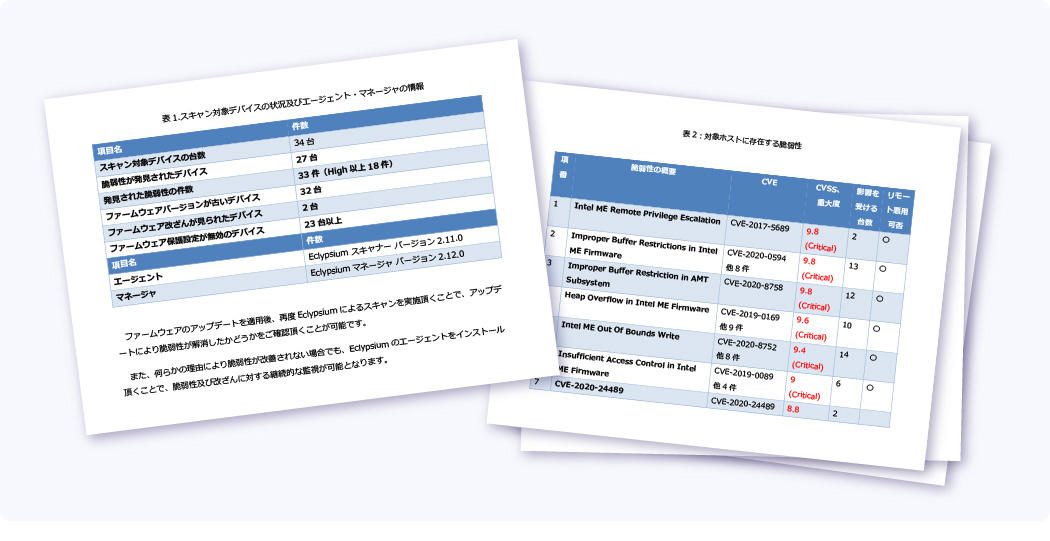

無償診断サービスでは、お客様のご用意された機器にエージェントをインストールしてファームウェアを診断します。お客様が準備することは、診断する機器をご用意いただくだけです。診断した後に、改ざんの有無や脆弱性の危険度、対応優先順位などが記載されたレポートをお渡しします。

※お客様にエージェントを配布いただき、診断を実行します。

※無償診断サービスでは、診断する機器は10台までです。