製品

- CrowdStrikeで出来ること

- CrowdStrikeが提供する各モジュールFalcon

- Falcon Prevent(NGAV)

- Falcon Insight(EDR)

- Falcon OverWatch(脅威ハンティング)

- Falcon Discover(IT資産管理)

- Falcon Spotlight(脆弱性管理)

- Falcon Adversary Intelligence(脅威インテリジェンス)

- Falcon Identity Threat Protection/Detection(アイデンティティ保護)

- Falcon Cloud Security(CNAPP)

- Falcon Surface(EASM)

- Falcon Shield(SSPM)

- Falcon Next-Gen SIEM(次世代SIEM)

サービス

CrowdStrike

クラウドストライク

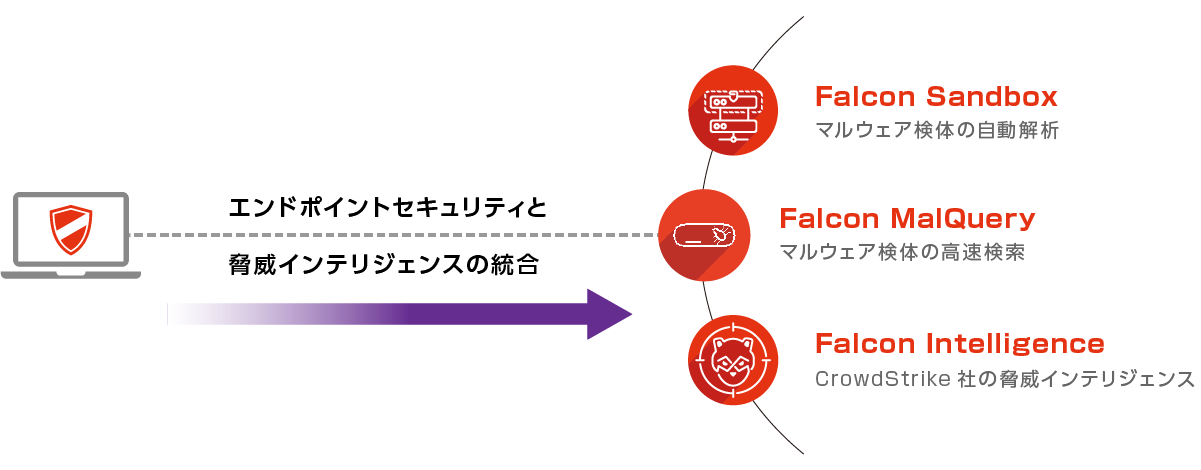

脅威インテリジェンス(Falcon Adversary Intelligence)

Falcon Adversary Intelligence は、脅威解析/マルウェアデータベース/脅威インテリジェンス/デジタルリスク監視 を統合した、脅威自動解析プラットモジュールとなっています。

発見されたマルウェアや疑わしいファイルの解析ができ、得られた結果からは関連するマルウェアや攻撃者に関する情報といったCrowdStrikeの脅威インテリジュンスを照合した情報も取得可能です。

脅威に関する情報を提供することでお客様のセキュリティ強化に貢献します。

検知発生時、ブロックや隔離により対応完了とすることができますが、実際にそのマルウェアによる侵害が発生した場合にどのような影響を与える可能性があるのかについては確認できません。

また、類似マルウェアの有無や攻撃者の手法に関する情報が無い場合、追加での検知や影響発生の可能性が出てきます。

どの様な攻撃者が、どのようなマルウェアやツール・手段を用いて、どのような影響を発生させるのかといった情報を取得する際、脅威インテリジェンスの活用は有効です。

検知発生時、そのままにせずに脅威インテリジェンスを用いて攻撃の種類を確認することで、自社のセキュリティ対策の強化が可能です。

Falcon Adversary Intelligence で実現できる3つの価値

①攻撃の目的と影響を即座に把握し、組織のセキュリティ体制を強化

検知発生時、ブロックや隔離により対応完了とすることができますが、実際にそのマルウェアによる侵害が発生した場合にどのような影響を与える可能性があるのかについては、外部調査や専門家に頼るケースが多く、初動対応が遅れてしまうケースがあります。

脅威インテリジェンスを活用することで、どの様な攻撃者が、どのようなマルウェアやツール・手段を用いて、どのような影響を発生させるのかといった情報を即座に取得することができるため、迅速な初動対応を実現することが可能となり、組織のセキュリティ体制の強化に貢献します。

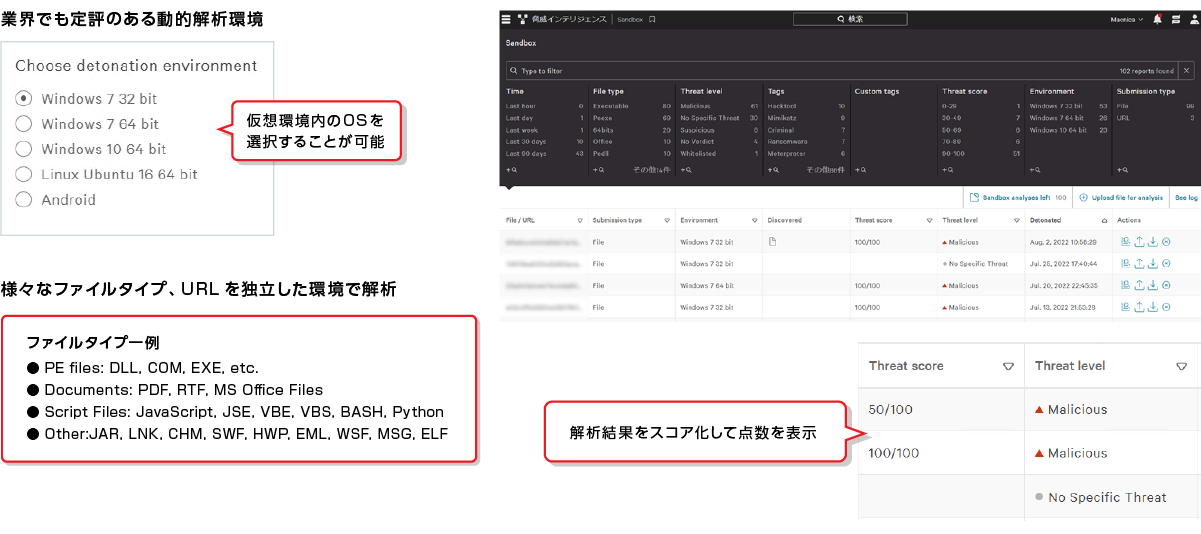

②未知・不審ファイルの解析・脅威把握を短時間で実現

不審ファイルの詳細な解析には専門知識や外部業者の依頼が必要となり、調査に時間がかかることがあります。その間に同様の攻撃が社内外に拡大する恐れや、封じ込め漏れのリスクが発生する可能性があります。

脅威インテリジェンスを活用することで、EDRが隔離した不審ファイルだけでなく、メールで届いた未知の添付ファイルや疑わしいURLなどを、クラウド上の隔離環境で即時実行・挙動解析し、マルウェアの動作内容・データ改ざん等を可視化することが可能となります。従来は専門家の対応が必要だった解析作業も、SOCや情シス担当者が短時間で判断・対応できるようになります。

③インターネット上の情報を監視し、予兆検知・情報漏えい対策を強化

ダークウェブ・ディープウェブ・地下フォーラム・SNSなど、一般のインターネット検索では確認できない領域での自社情報流出や攻撃の兆候を監視することが難しく、攻撃を受けてから漏洩にきづくケースが多くあります。

脅威インテリジェンスを活用することで、これらの普段のインターネットでは見えない領域を常時監視し、自社のブランド名やアカウント情報、機密データの漏えい兆候や攻撃計画の投稿を早期に検知することが可能になります。従来は攻撃されてから気づくしかなかった情報漏えいや標的型攻撃の兆候を攻撃前の段階で可視化し、迅速な対策につなげることができます。

①解析機能 (Sandbox)

CrowdStrikeのNGAV機能で検知・隔離したファイルだけでなく、その他疑わしいファイルのサンドボックス解析ができます。

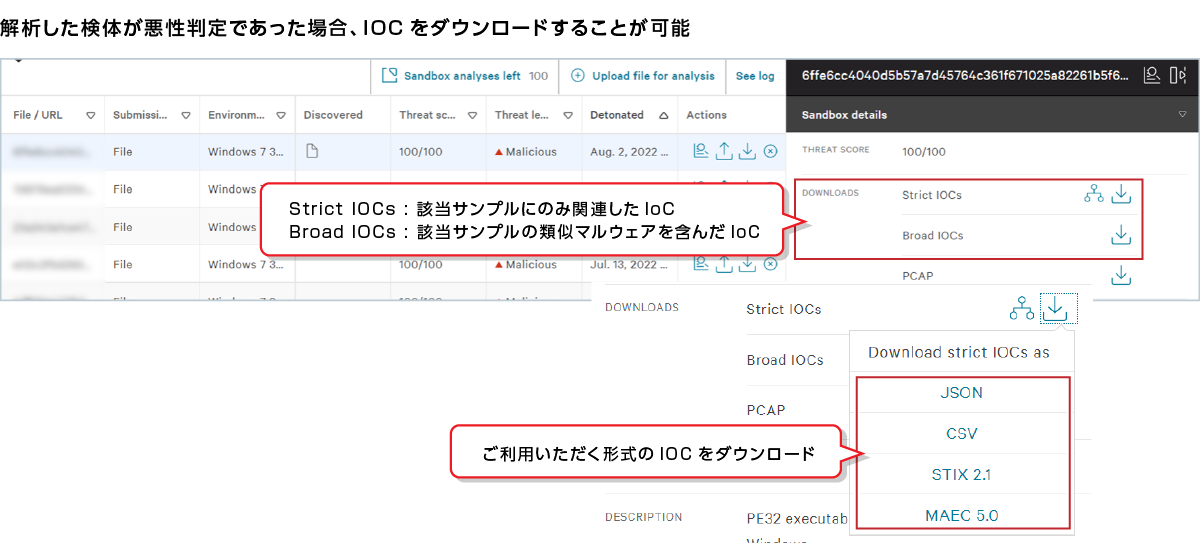

解析した結果はレポートとして取得可能です。

解析結果が悪性の場合は、他セキュリティ製品等で活用可能なIOCをダウンロードすることができます。

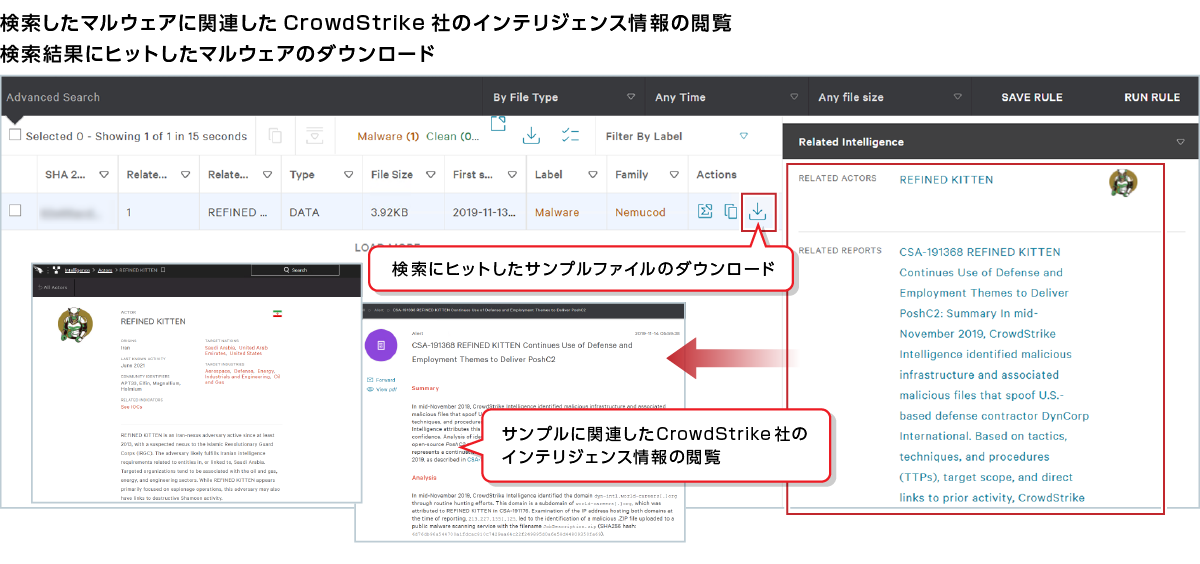

②マルウェアデータベース(MalQuery)

CrowdStrike社のインテリジェンスを用いてマルウェアを検索し、類似マルウェアの情報等を参照することができます。

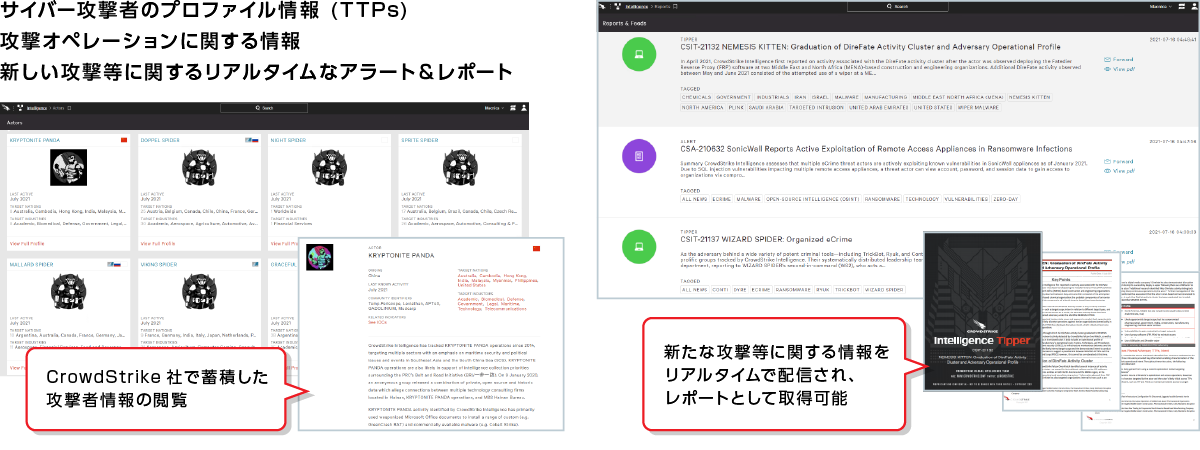

③攻撃者に関する脅威インテリジェンス(Threat Intelligence)

サイバー攻撃者のプロファイルや攻撃オペレーションに関する情報やレポートが参照可能です。

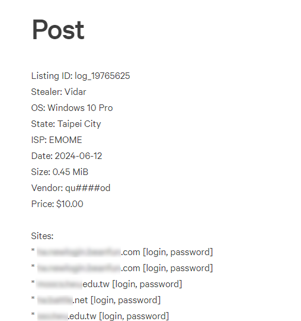

④デジタルリスク監視(Recon)

アンダーグラウンド市場やSNS、ネット掲示板、リークサイトなどを監視し、自社の情報が漏洩していないかをリアルタイムに可視化することができます。

Reconのサーチ対象

- ダークウェブ

- ソーシャルメディア

- アンダーグラウンドフォーラム

- IRCチャネル

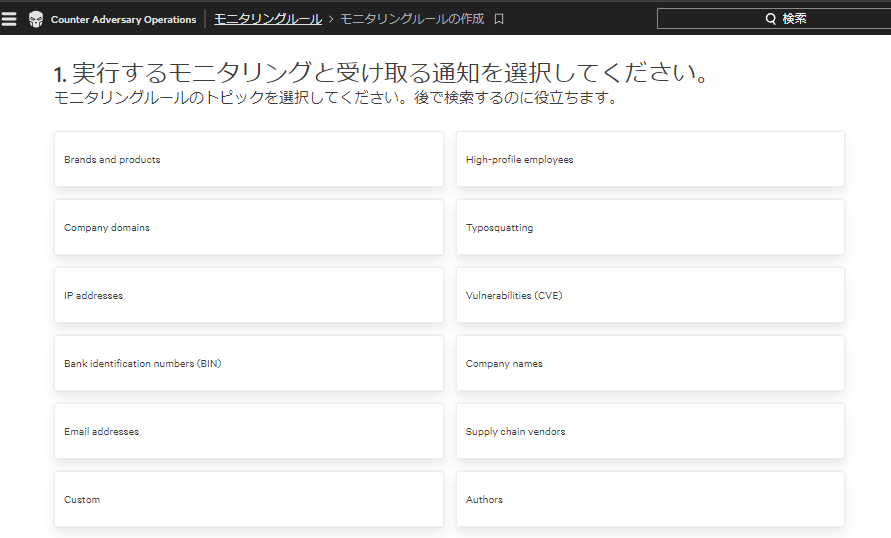

モニタリングルールを作成することで、漏洩が見つかった場合に通知することが可能です。

Fusion SOARを活用し、漏洩が見つかった場合にServiceNowやJiraと連携してチケット管理することも可能です。

|

監視可能なカテゴリ例 |

詳細 |

|

作成者 |

特定のサイトやソースの投稿者の氏名や別名 |

|

銀行識別番号(BIN) |

どの金融機関のカードであるかを識別するための、クレジットカード番号の冒頭部分。 |

|

ブランドおよび商品 |

会社が所有または生産しているブランドや商品。 |

|

会社のドメイン |

お客様の組織が所有するWebドメイン。 |

|

会社名 |

業界内で関心のあるグループや組織。 |

|

メールアドレス |

担当者のメールアドレスまたはメール配信リスト |

|

エグゼクティブ |

お客様の組織のリーダーの名前 |

|

IPアドレス |

お使いの環境における機密性の高いIPアドレス。 |

|

サプライヤー |

組織が商品またはサービスを製造するために利用するサードパーティのパートナー。 |

|

タイポスクワッティング |

組織またはブランドに成り済ます用語を活用した、新しく作成されたドメインまたは最近更新されたドメインのバリエーション ※悪性ドメインが見つかった場合はテイクダウン依頼を行うことが可能です |

|

脆弱性(CVE) |

共通脆弱性識別子(CVE)、または公知となっているサイバーセキュリティの脅威。 |

お問い合わせ・資料請求

株式会社マクニカ CrowdStrike 担当

- TEL:045-476-2010

- E-mail:crowdstrike_info@macnica.co.jp

平日 9:00~17:00